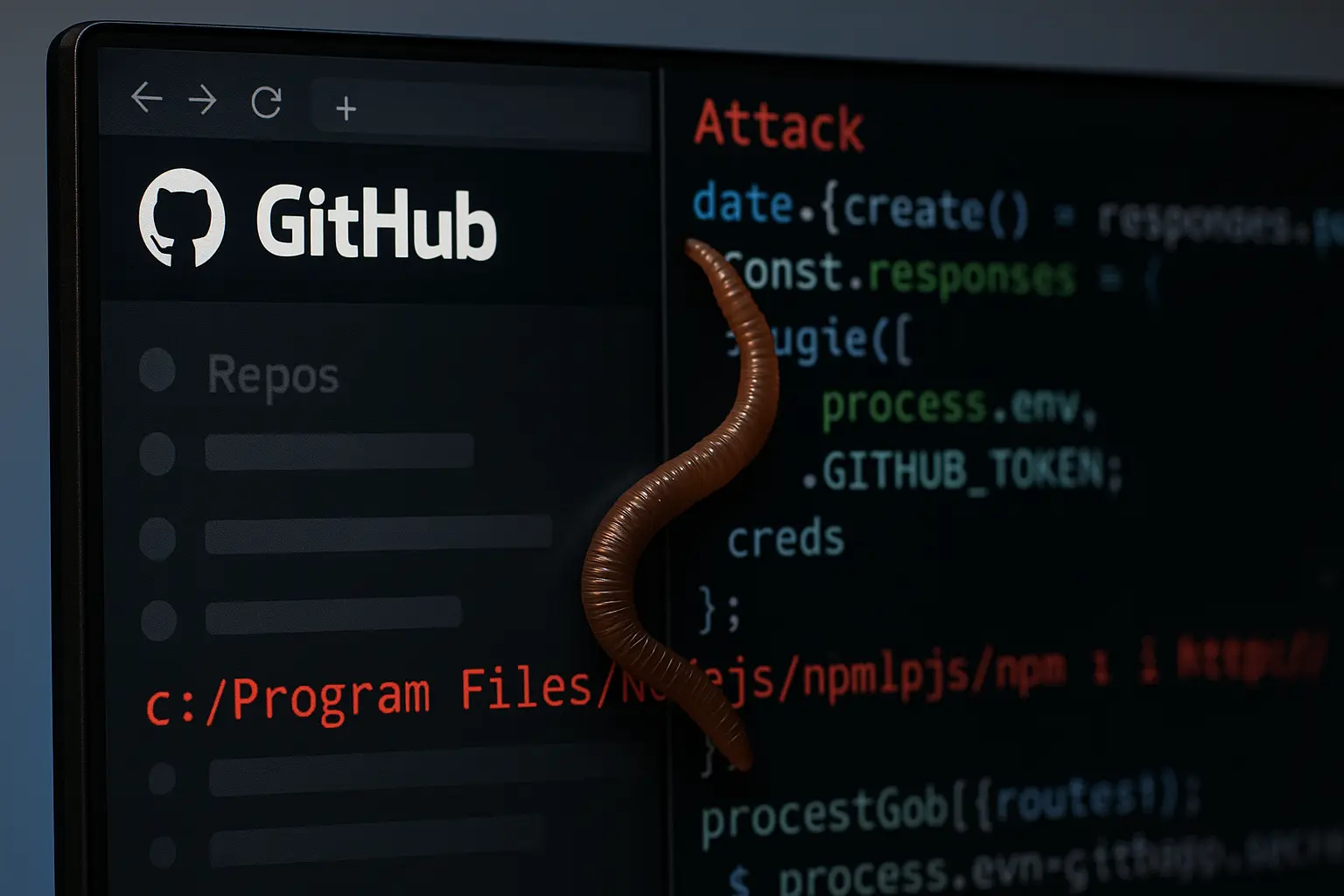

Et nyt supply-chain-ormangreb er dukket op igen, har kompromitteret tusindvis af udviklingsprojekter og udløst hastetiltag på tværs af softwareøkosystemer. Kampagnen retter sig mod pakkeregistre og CI-arbejdsflows. Denne supply-chain-orm viser, hvordan angribere nu udnytter tillidskæder frem for direkte udnyttelse.

Hvad angrebet indebærer

Ormen inficerer pakker i npm-registret og spreder sig problemfrit til afhængige kodebaser. Angribere kompromitterede hundredvis af pakker i tidligere faser og udvider nu angrebet til at påvirke omkring 28.000 GitHub-repositorier. Når den er installeret, søger ormen automatisk efter legitimationsoplysninger, API-nøgler og build-tokens. De kompromitterede pakker downloader skadelig kode under installation og kører den i udviklings- eller cloudmiljøer.

Hvorfor eksponering i build-systemer er kritisk

Build-systemer og pakkeøkosystemer udgør kritisk softwareinfrastruktur. Når angribere bryder ind i en pakke, får de adgang til alle projekter, der er afhængige af den. Med ormen integreret i udviklerflowet mangedobles eksponeringen. Angriberen kan bevæge sig lateralt ind i repositorier, cloudmiljøer og produktionssystemer ved at udnytte kompromitterede legitimationsoplysninger hentet fra build-logs.

Centrale mål og teknikker

De centrale mål omfatter udviklingsbiblioteker, CLI-værktøjer og bredt anvendte afhængighedspakker. Ormen bruger automatiseret scanning til at identificere GitHub-tokens og eskalerer derefter ved at oprette repositorier eller stjæle kode. Forskere fandt, at mere end 490 nyinficerede pakker gør det muligt for ormen at ramme op til 100 afhængigheder i én bølge. Omfanget og automatiseringen i denne supply-chain-orm gør inddæmning vanskelig.

Hvordan organisationer bør reagere

Organisationer skal gennemgå deres afhængighedstræer, tilbagekalde eksponerede tokens og låse adgangen til build-systemernes legitimationsoplysninger. De bør håndhæve multifaktorautentificering for pakkeregistre, gennemgå post-install-scripts og bruge versionsfastlåsning. Trusselsdetektion skal omfatte usædvanlig repository-aktivitet, nye token-udstedelser og uautoriserede pakkeopdateringer. Med en supply-chain-orm i omløb skal udviklere og sikkerhedsteams arbejde tæt sammen.

Bredere konsekvenser

Angrebet signalerer et skifte i angribernes fokus — væk fra slutpunkter og hen imod udviklingspipeliner. Supply-chain-ormkampagner udnytter tillidsrelationer i softwareøkosystemer og forstærker effekten hurtigt. Branchen skal gå fra at beskytte enkelte systemer til at sikre hele økosystemer — inklusive kode, builds og afhængigheder.

Konklusion

Supply-chain-ormen udgør en systemisk trussel i softwareudviklingsmiljøer. Med tusindvis af GitHub-repositorier kompromitteret skal organisationer handle nu for at gennemgå systemer, rotere legitimationsoplysninger og styrke sikkerheden omkring build-pipeliner og afhængigheder. Kun ved at beskytte softwareforsyningskæden fra ende til anden kan denne komplekse trussel begrænses.

0 svar til “Supply-chain-orm rammer 28.000 GitHub-repositorier”