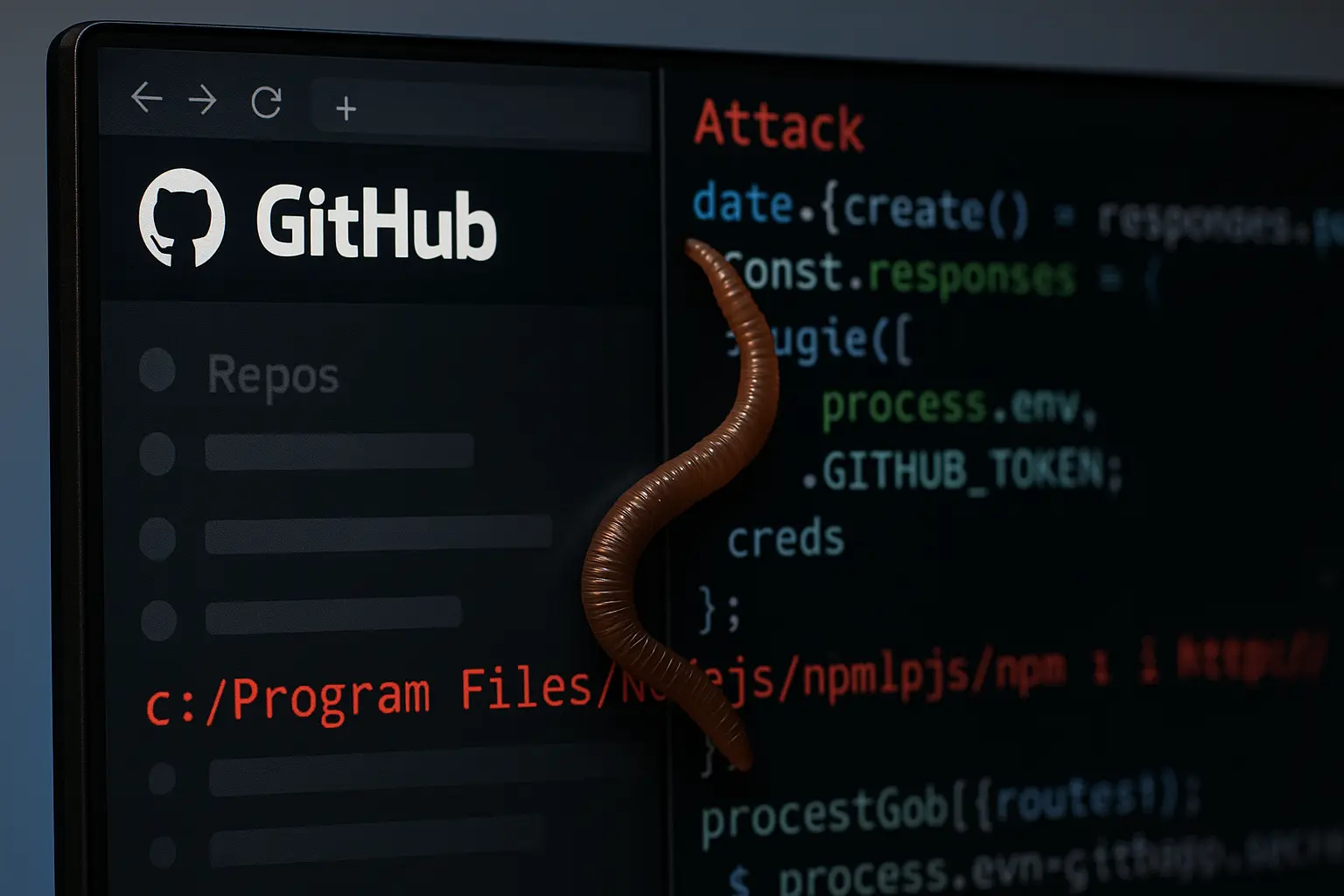

Ein neuer Angriff mit einem Lieferketten-Wurm ist wieder aufgetaucht, hat Tausende von Entwicklerprojekten kompromittiert und dringende Maßnahmen in Software-Ökosystemen ausgelöst. Die Kampagne zielt auf Paketregister und Continuous-Integration-Workflows ab. Dieser Lieferketten-Wurm zeigt, wie Angreifer zunehmend Vertrauenskette-strukturen ausnutzen, anstatt direkte Schwachstellen zu attackieren.

Was der Angriff beinhaltet

Der Wurm infiziert Pakete im npm-Registry und verbreitet sich nahtlos in abhängige Codebasen. Angreifer kompromittierten in früheren Phasen Hunderte von Paketen und weiten den Angriff nun auf rund 28.000 GitHub-Repositories aus. Nach der Installation durchsucht der Wurm automatisch Zugangsdaten, API-Schlüssel und Build-System-Tokens. Die kompromittierten Pakete laden während der Installation schädlichen Code herunter und führen ihn in Entwickler- oder Cloud-Umgebungen aus.

Warum die Gefährdung von Build-Systemen entscheidend ist

Build-Systeme und Paket-Ökosysteme bilden die kritische Grundlage moderner Software. Wenn Angreifer ein Paket kompromittieren, erhalten sie Zugriff auf alle Projekte, die davon abhängen. Da der Wurm direkt in den Entwicklerworkflow eingebettet ist, vervielfacht sich die Gefährdung. Der Angreifer kann sich seitlich in Repositories, Cloud-Umgebungen und Produktionssysteme bewegen, indem er kompromittierte Zugangsdaten aus Build-Logs nutzt.

Zentrale Ziele und Techniken

Zu den wichtigsten Zielen zählen Entwicklungsbibliotheken, CLI-Tools und weit verbreitete Abhängigkeitspakete. Der Wurm nutzt automatisiertes Scanning, um GitHub-Tokens zu identifizieren, und eskaliert anschließend, indem er Repositories anlegt oder Code stiehlt. Forscher fanden heraus, dass mehr als 490 neu infizierte Pakete es dem Wurm ermöglichen, in einer einzigen Welle bis zu 100 Abhängigkeiten anzugreifen. Der Umfang und die Automatisierung dieses Lieferketten-Wurms erschweren die Eindämmung erheblich.

Wie Organisationen reagieren sollten

Organisationen müssen ihre Abhängigkeitsbäume prüfen, offengelegte Tokens widerrufen und den Zugriff auf Zugangsdaten der Build-Systeme einschränken. Sie sollten Mehrfaktor-Authentifizierung für Paketregister erzwingen, Post-Install-Skripte überprüfen und Versions-Pinning einsetzen. Die Bedrohungserkennung sollte ungewöhnliche Repository-Aktivität, neue Token-Ausstellungen und nicht autorisierte Paketupdates einschließen. Mit einem aktiven Lieferketten-Wurm müssen Entwickler und Sicherheitsteams eng zusammenarbeiten.

Breitere Auswirkungen

Der Angriff signalisiert eine Verschiebung im Fokus der Angreifer — weg von Endpunkten und hin zu Entwicklungspipelines. Lieferketten-Wurm-Kampagnen missbrauchen Vertrauensbeziehungen in Software-Ökosystemen und können sich schnell massiv ausbreiten. Die Verteidigungsstrategien der Branche müssen sich weiterentwickeln: von der Sicherung einzelner Systeme hin zur Absicherung ganzer Ökosysteme — einschließlich Code, Build-Systemen und Abhängigkeiten.

Fazit

Der Lieferketten-Wurm stellt eine systemische Bedrohung für Softwareentwicklungsumgebungen dar. Mit Tausenden kompromittierter GitHub-Repositories müssen Organisationen jetzt handeln: Systeme prüfen, Zugangsdaten rotieren und die Sicherheitsmaßnahmen rund um Build-Pipelines und Abhängigkeiten verstärken. Nur durch eine End-to-End-Absicherung der gesamten Softwarelieferkette lässt sich diese komplexe Bedrohung eindämmen.

0 Kommentare zu „Lieferketten-Wurm infiziert 28.000 GitHub-Repositories“