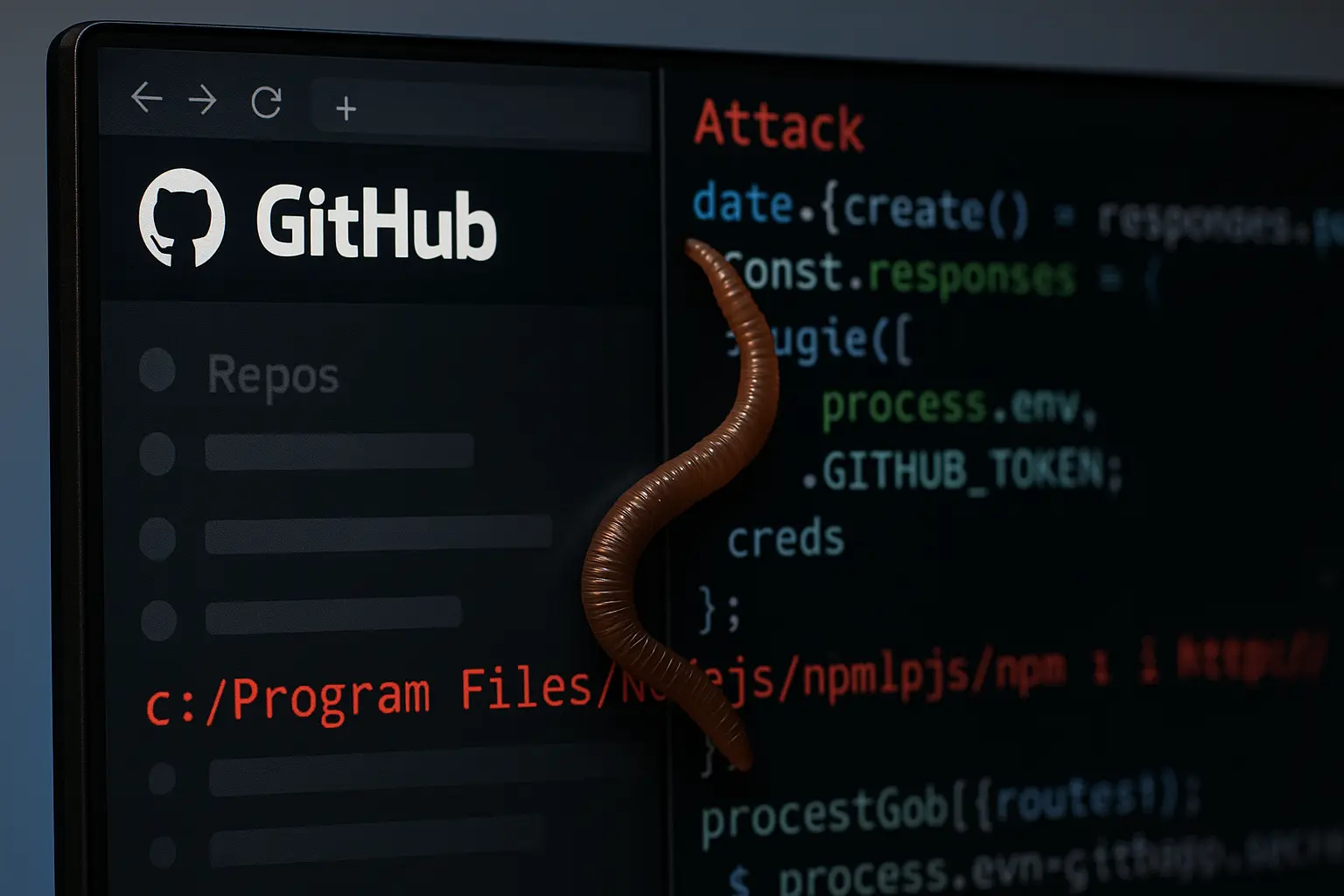

Et nytt angrep med en forsyningskjede-orm har dukket opp igjen, kompromittert tusenvis av utviklingsprosjekter og utløst hastetiltak på tvers av programvareøkosystemer. Kampanjen retter seg mot pakkeregistre og kontinuerlige integrasjonsarbeidsflyter. Denne forsyningskjede-ormen viser hvordan angripere nå utnytter tillitskjeder fremfor direkte utnyttelse.

Hva angrepet innebærer

Ormen infiserer pakker i npm-registeret og sprer seg sømløst til avhengige kodebaser. Angripere kompromitterte hundrevis av pakker i tidligere faser og utvider nå angrepet til å påvirke rundt 28 000 GitHub-repositorier. Når den er installert, søker ormen automatisk etter legitimasjon, API-nøkler og tokens fra byggesystemer. De kompromitterte pakkene laster ned skadelig kode under installasjon og kjører den i utviklings- eller skymiljøer.

Hvorfor eksponering i byggesystemer er kritisk

Byggesystemer og pakkeøkosystemer utgjør kritisk programvareinfrastruktur. Når angripere bryter seg inn i en pakke, får de tilgang til alle prosjekter som er avhengige av den. Med ormen integrert i utviklerarbeidsflyten mangedobles eksponeringen. Angriperen kan bevege seg lateralt inn i repositorier, skymiljøer og produksjonssystemer ved å bruke kompromitterte legitimasjoner hentet fra byggelogger.

Sentrale mål og teknikker

Sentrale mål inkluderer utviklingsbiblioteker, CLI-verktøy og mye brukte avhengighetspakker. Ormen bruker automatisert skanning for å identifisere GitHub-tokens og eskalerer deretter ved å opprette repositorier eller stjele kode. Forskere fant at over 490 nyinfiserte pakker gjør det mulig for ormen å påvirke opptil 100 avhengigheter i én bølge. Omfanget og automatiseringen i denne forsyningskjede-ormen gjør den vanskelig å begrense.

Hvordan organisasjoner bør respondere

Organisasjoner må gjennomgå avhengighetstrær, tilbakekalle eksponerte tokens og låse ned tilgangen til byggesystemlegitimasjon. De bør håndheve multifaktorautentisering for pakkeregistre, gjennomgå post-installasjonsskript og bruke versjonspinning for pakker. Trusseldeteksjon må inkludere uvanlig aktivitet i repositorier, nye token-utstedelser og uautoriserte pakkeoppdateringer. Med en forsyningskjede-orm i omløp må utviklere og sikkerhetsteam samarbeide tett.

Bredere konsekvenser

Angrepet signaliserer et skifte i angripernes fokus — fra endepunkter til utviklingspipeliner. Kampanjer med forsyningskjede-ormer utnytter tillitsrelasjoner i programvareøkosystemer og forsterker påvirkningen raskt. Bransjen må gå fra å beskytte enkeltstående systemer til å sikre hele økosystemer — inkludert kode, byggesystemer og avhengigheter.

Konklusjon

Forsyningskjede-ormen utgjør en systemisk trussel mot programvareutviklingsmiljøer. Med tusenvis av GitHub-repositorier kompromittert må organisasjoner handle nå for å gjennomgå systemer, rotere legitimasjon og styrke sikkerheten rundt byggpipelines og avhengigheter. Bare ved å beskytte programvareforsyningskjeden fra ende til ende kan denne komplekse trusselen begrenses.

0 svar til “Forsyningskjede-orm rammer 28 000 GitHub-repositorier”