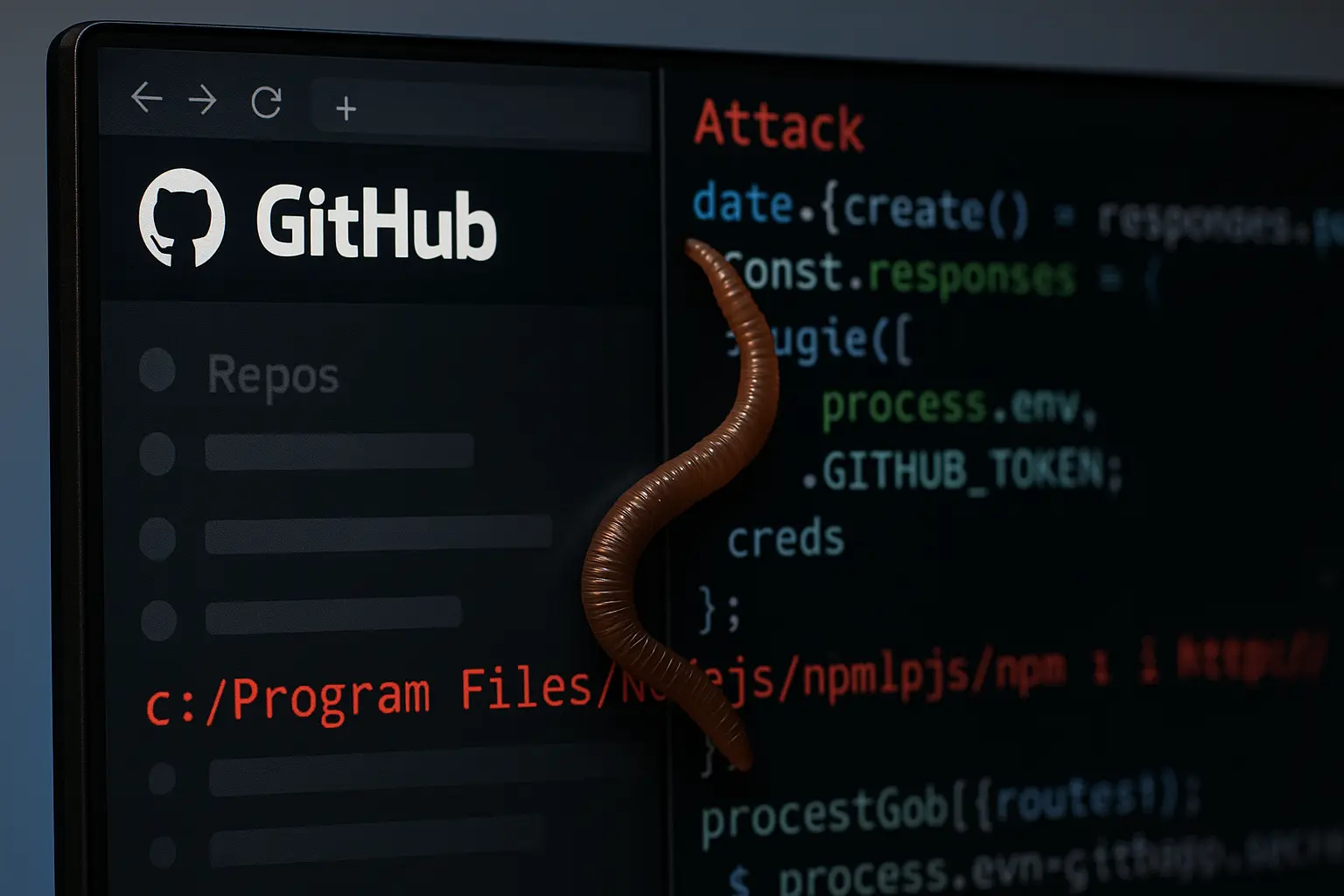

En ny attack med en mask i leverantörskedjan har dykt upp igen, komprometterat tusentals utvecklingsprojekt och utlöst akuta åtgärder i mjukvaruekosystem världen över. Kampanjen riktar in sig på paketregister och kontinuerliga integrationsflöden. Denna leverantörskedjemask visar hur angripare nu förlitar sig på förtroendekedjor snarare än direkt exploatering.

Vad attacken innebär

Masken infekterar paket inom npm-registret och sprids sömlöst till beroende kodbaser. Angripare komprometterade hundratals paket i tidigare faser och utökar nu attacken till att påverka omkring 28 000 GitHub-repositorier. När masken installerats söker den automatiskt efter autentiseringsuppgifter, API-nycklar och tokens från byggsystem. De komprometterade paketen laddar ner skadlig kod under installationen och körs i utvecklings- eller molnmiljöer.

Varför exponering i byggsystem är viktig

Byggsystem och paketekosystem utgör kritisk mjukvaruinfrastruktur. När angripare bryter sig in i ett paket får de åtkomst till alla projekt som förlitar sig på det. Med masken integrerad i utvecklarflöden multipliceras exponeringen. Angriparen kan röra sig lateralt in i repositorier, molnmiljöer och produktionssystem genom att utnyttja komprometterade autentiseringsuppgifter som extraherats från byggloggar.

Centrala mål och tekniker

Centrala mål inkluderar utvecklingsbibliotek, CLI-verktyg och brett använda beroendepaket. Masken använder automatiserad skanning för att identifiera GitHub-tokens och eskalerar sedan genom att skapa repositorier eller stjäla kod. Forskare fann att över 490 nyinfekterade paket gör att masken kan agera på upp till 100 beroenden i en enda våg. Skalan och automatiseringen hos denna leverantörskedjemask gör den svår att stoppa.

Hur organisationer bör agera

Organisationer måste granska sina beroendeträd, återkalla exponerade tokens och låsa ned åtkomsten till byggsystemets autentiseringsuppgifter. De bör kräva multifaktorautentisering för paketregister, granska post-installationsskript och använda versionpinning för paket. Hotdetektion bör omfatta ovanlig repository-aktivitet, ny token-utfärdning och obehöriga paketuppdateringar. Med en leverantörskedjemask i omlopp måste utvecklare och säkerhetsteam samarbeta tätt.

Bredare konsekvenser

Attacken signalerar ett skifte i angriparnas fokus — från ändpunkter till utvecklingspipeline. Maskkampanjer i leverantörskedjan utnyttjar förtroenderelationer i mjukvaruekosystem och sprider påverkan snabbt. Branschens försvarare måste gå från att skydda enskilda system till att säkra hela ekosystem — inklusive kod, byggsystem och beroenden.

Slutsats

Leverantörskedjemasken utgör ett systemiskt hot mot mjukvaruutvecklingsmiljöer. Med tusentals GitHub-repositorier komprometterade måste organisationer agera nu för att granska system, rotera autentiseringsuppgifter och stärka säkerheten runt byggpipelines och beroenden. Endast genom att skydda mjukvarans leverantörskedja från början till slut går det att begränsa detta komplexa hot.

0 svar till ”Leverantörskedje-mask sprider sig till 28 000 GitHub-repositorier”