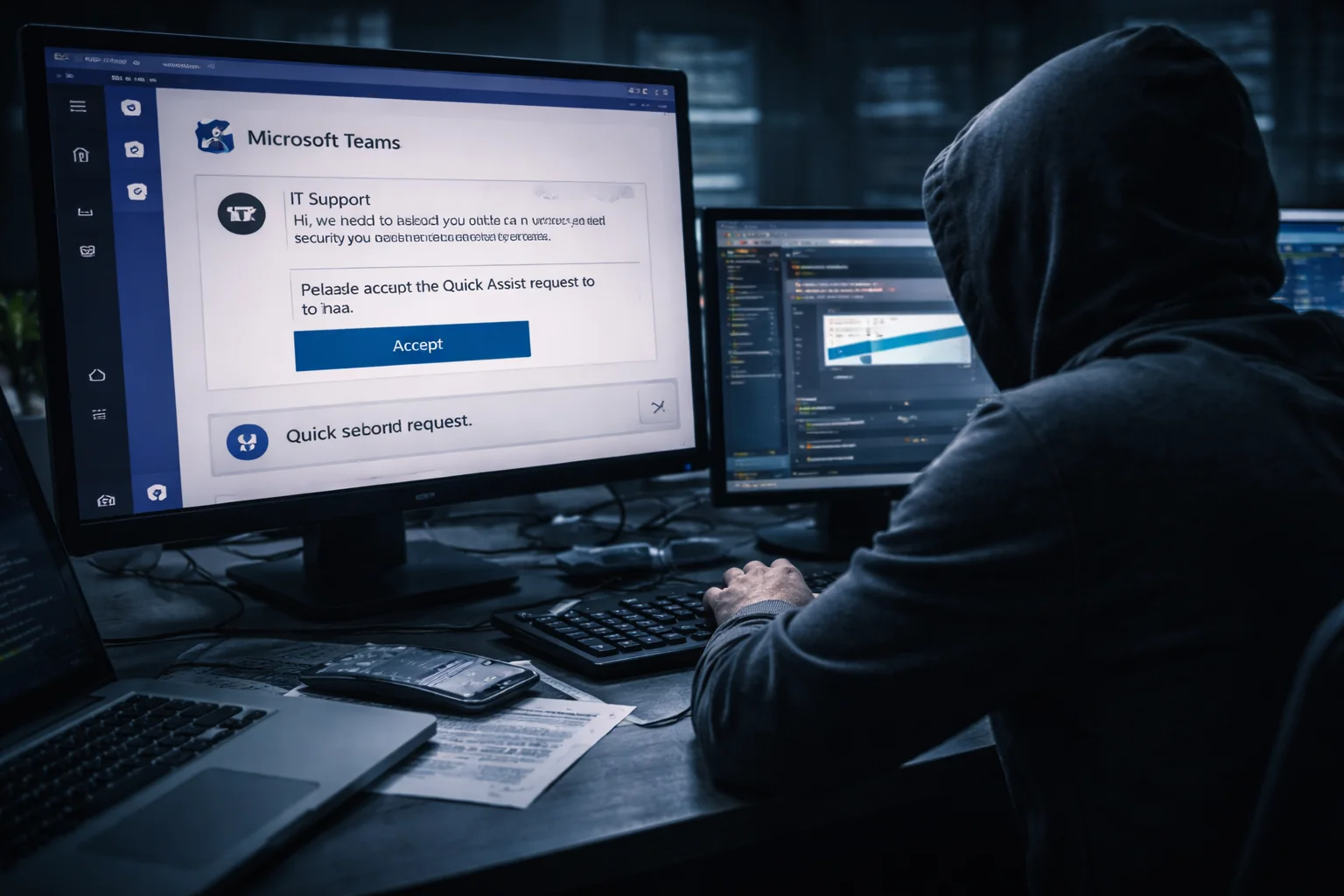

En ny Microsoft Teams-phishingkampagne retter sig mod medarbejdere ved at udgive sig for at være intern IT-support og overbevise ofre om at give fjernadgang til deres systemer. Angribere kontakter ansatte via Microsoft Teams og hævder, at de skal løse tekniske problemer, som påvirker brugerens konto.

Når offeret accepterer fjernsessionen, installerer angriberne malware, der giver dem langvarig adgang til det kompromitterede system. Sikkerhedsforskere advarer om, at kampagnen kombinerer social engineering med legitime fjernsupportværktøjer for at omgå traditionelle phishingforsvar.

Angribere udgiver sig for at være IT-support

Angriberne starter kampagnen ved at oversvømme offerets indbakke med spam-mails. Kort tid efter kontakter de medarbejderen via Microsoft Teams og udgiver sig for at repræsentere organisationens IT-supportafdeling.

Under samtalen hævder angriberen, at spam-beskederne indikerer et teknisk problem, som kræver øjeblikkelig opmærksomhed. Personen instruerer derefter medarbejderen i at starte en Quick Assist-fjernsupportsession, en legitim Windows-funktion der giver teknikere mulighed for at fejlfinde systemer eksternt.

Hvis offeret accepterer anmodningen, får angriberen fuld fjernadgang til computeren.

Fjernadgang gør installation af malware mulig

Efter at fjernforbindelsen er etableret, installerer angriberen malware direkte på offerets system. Malwaren leveres via filer, der er gemt i en Microsoft-baseret cloudlagringskonto kontrolleret af angriberen.

Filerne fremstår som legitime programmer og inkluderer digitalt signerede MSI-installationspakker. Angriberne forkæler softwaren som komponenter relateret til Microsoft Teams eller andre Windows-funktioner for at mindske mistanke.

Når softwaren er installeret, etablerer malwaren vedvarende adgang og giver angriberne mulighed for at opretholde kontrol over den kompromitterede enhed.

DLL-sideloading bruges til at køre malwaren

Kampagnen anvender en teknik kendt som DLL-sideloading til at eksekvere den skadelige kode. Angriberne starter et legitimt Microsoft-program, som indlæser en ondsindet bibliotekfil placeret i samme mappe.

Den skadelige bibliotekfil indeholder skjult payload-data. Når systemet indlæser filen, dekrypterer malwaren payloaden i hukommelsen og starter A0Backdoor-malwaren.

Denne metode hjælper angriberne med at undgå opdagelse, fordi processen begynder med betroet Microsoft-software.

Samarbejdsplatforme bliver nye phishingmål

Samarbejdsplatforme på arbejdspladsen er blevet attraktive mål for cyberkriminelle. Medarbejdere har ofte større tillid til beskeder, der sendes gennem interne værktøjer, end til traditionelle phishing-mails.

Angribere udnytter denne tillid ved at udgive sig for at være kolleger eller IT-personale og starte samtaler, der virker rutinemæssige. Når kommunikationen er etableret, guider de offeret gennem handlinger, som i sidste ende kompromitterer systemet.

Sikkerhedsforskere advarer om, at organisationer bør betragte samarbejdsplatforme som potentielle indgangspunkter for phishingangreb.

Konklusion

Microsoft Teams-phishingkampagnen viser, hvordan angribere tilpasser social engineering til moderne kommunikationsværktøjer på arbejdspladsen. Ved at udgive sig for intern IT-support og misbruge legitime fjernsupportfunktioner kan kriminelle få direkte adgang til medarbejderes systemer.

Organisationer kan reducere risikoen for lignende angreb ved at træne medarbejdere i at verificere uventede supportanmodninger og undgå at give fjernadgang, medmindre anmodningen kommer gennem officielle IT-kanaler.

0 svar til “Microsoft Teams-phishingkampagne spreder bagdørs-malware”