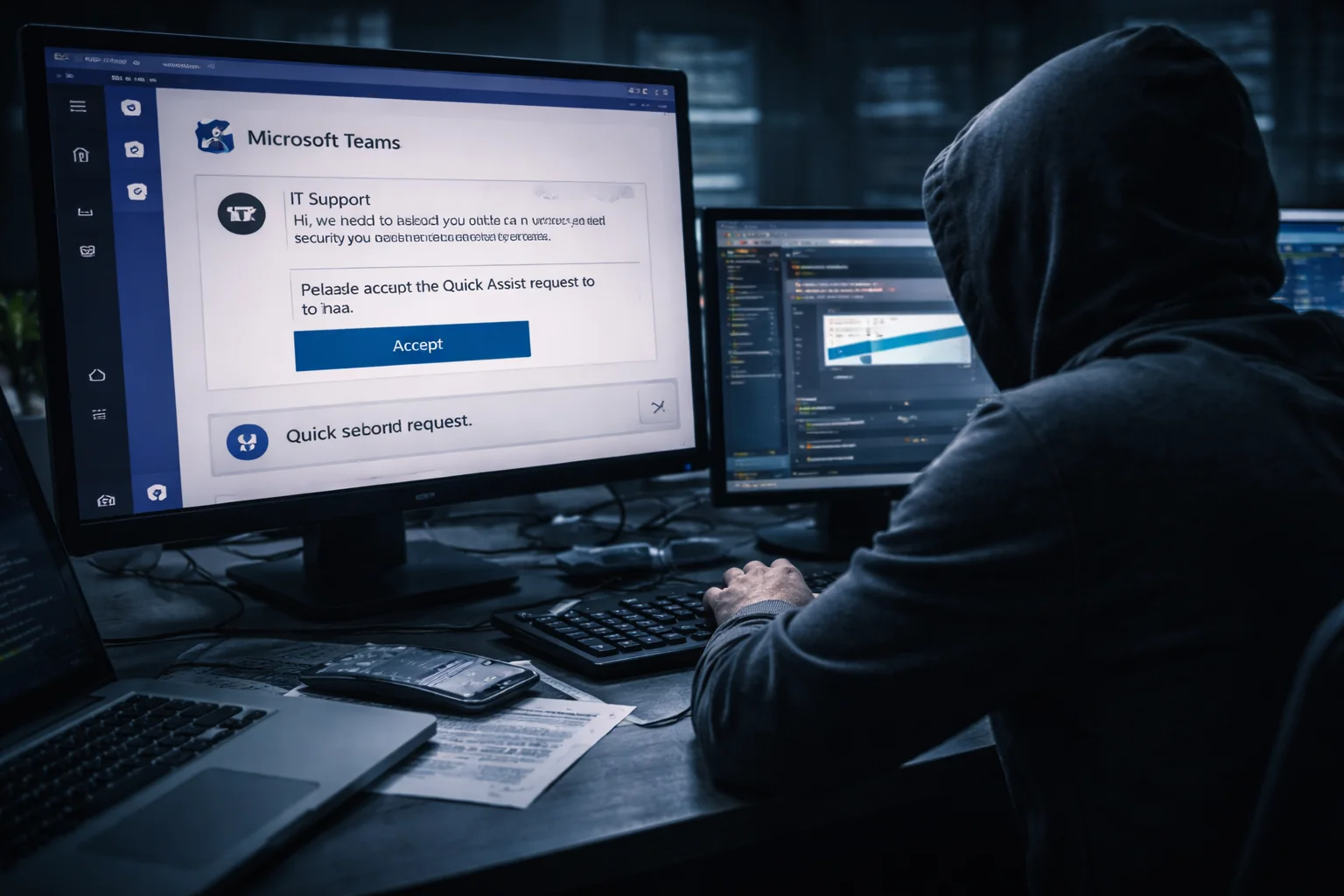

En ny Microsoft Teams-phishingkampanje retter seg mot ansatte ved å utgi seg for å være intern IT-støtte og overbevise ofre om å gi fjernaksess til systemene sine. Angripere kontakter ansatte gjennom Microsoft Teams og hevder at de må løse tekniske problemer som påvirker brukerens konto.

Når offeret godkjenner fjernøkten, installerer angriperne skadevare som gir dem langsiktig tilgang til det kompromitterte systemet. Sikkerhetsforskere advarer om at kampanjen kombinerer sosial manipulering med legitime fjernstøtteverktøy for å omgå tradisjonelle phishingforsvar.

Angripere utgir seg for å være IT-støtte

Angriperne starter kampanjen ved å oversvømme offerets innboks med spam-meldinger. Kort tid etter kontakter de den ansatte via Microsoft Teams mens de utgir seg for å representere organisasjonens IT-støtteavdeling.

Under samtalen hevder angriperen at spam-meldingene tyder på et teknisk problem som krever umiddelbar oppmerksomhet. Personen instruerer deretter den ansatte til å starte en Quick Assist-økt, en legitim Windows-funksjon som gjør det mulig for teknikere å feilsøke systemer eksternt.

Hvis offeret godtar forespørselen, får angriperen full fjernaksess til datamaskinen.

Fjernaksess muliggjør installasjon av skadevare

Etter at fjernforbindelsen er etablert, installerer angriperen skadevare direkte på offerets system. Skadevaren leveres gjennom filer lagret i en Microsoft-basert skylagringskonto kontrollert av angriperen.

Filene fremstår som legitime programmer og inkluderer digitalt signerte MSI-installasjonsfiler. Angriperne forkler programvaren som komponenter knyttet til Microsoft Teams eller andre Windows-funksjoner for å redusere mistanke.

Når programvaren er installert, etablerer skadevaren vedvarende tilgang og gjør det mulig for angriperne å beholde kontroll over den kompromitterte enheten.

DLL-sideloading brukes til å kjøre skadevaren

Kampanjen bruker en teknikk kjent som DLL-sideloading for å kjøre den skadelige koden. Angriperne starter et legitimt Microsoft-program som laster en ondsinnet bibliotekfil plassert i samme mappe.

Den skadelige bibliotekfilen inneholder skjult nyttelastdata. Når systemet laster filen, dekrypterer skadevaren nyttelasten i minnet og starter A0Backdoor-malwaren.

Denne metoden hjelper angriperne med å unngå oppdagelse fordi prosessen starter med betrodd Microsoft-programvare.

Samarbeidsplattformer blir nye phishingmål

Samarbeidsplattformer på arbeidsplassen har blitt attraktive mål for cyberkriminelle. Ansatte stoler ofte mer på meldinger sendt via interne verktøy enn på tradisjonelle phishing-eposter.

Angripere utnytter denne tilliten ved å utgi seg for å være kolleger eller IT-personell og starte samtaler som virker rutinemessige. Når kommunikasjonen er etablert, veileder de offeret gjennom handlinger som til slutt kompromitterer systemet.

Sikkerhetsforskere advarer om at organisasjoner bør behandle samarbeidsplattformer som potensielle inngangspunkter for phishingangrep.

Konklusjon

Microsoft Teams-phishingkampanjen viser hvordan angripere tilpasser sosial manipulering til moderne kommunikasjonsverktøy på arbeidsplassen. Ved å utgi seg for intern IT-støtte og misbruke legitime fjernstøttefunksjoner kan kriminelle få direkte tilgang til ansattes systemer.

Organisasjoner kan redusere risikoen for lignende angrep ved å lære ansatte å bekrefte uventede supportforespørsler og unngå å gi fjernaksess dersom forespørselen ikke kommer gjennom offisielle IT-kanaler.

0 svar til “Microsoft Teams-phishingkampanje sprer bakdør-skadevare”