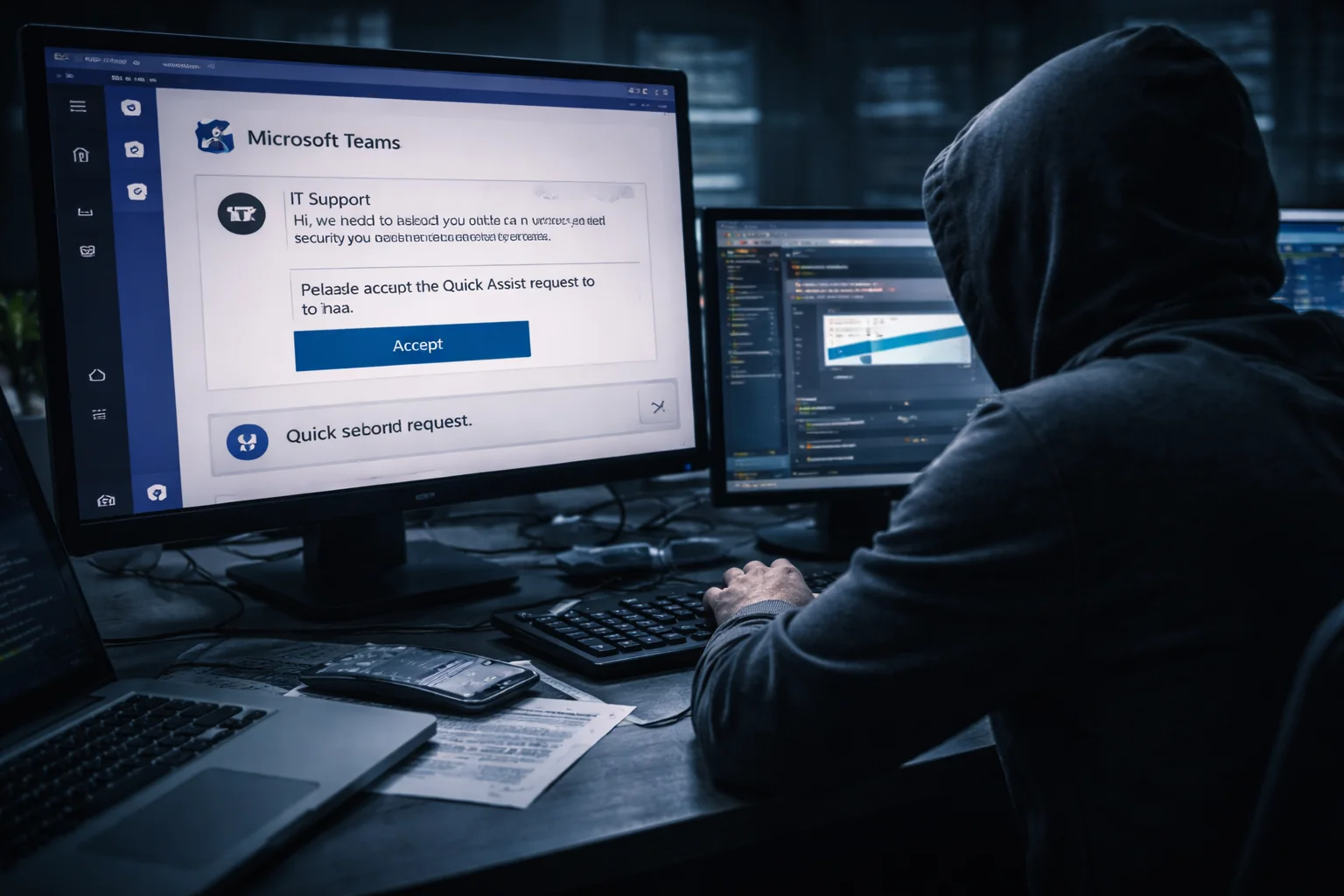

En ny Microsoft Teams-phishingkampanj riktar sig mot anställda genom att utge sig för att vara intern IT-support och övertala offer att ge fjärråtkomst till sina system. Angripare kontaktar anställda via Microsoft Teams och påstår att de behöver åtgärda tekniska problem som påverkar användarens konto.

När offret tillåter fjärrsessionen installerar angriparna skadlig kod som ger dem långvarig åtkomst till det komprometterade systemet. Säkerhetsforskare varnar för att kampanjen kombinerar social manipulation med legitima fjärrsupportverktyg för att kringgå traditionella phishingförsvar.

Angripare utger sig för att vara IT-support

Angriparna inleder kampanjen genom att överbelasta offrets inkorg med skräppostmeddelanden. Kort därefter kontaktar de den anställde via Microsoft Teams och utger sig för att representera organisationens IT-support.

Under konversationen hävdar angriparen att skräppostmeddelandena tyder på ett tekniskt problem som kräver omedelbar åtgärd. Personen instruerar sedan den anställde att starta en fjärrsupportsession via Quick Assist, en legitim Windows-funktion som gör det möjligt för tekniker att felsöka system på distans.

Om offret accepterar begäran får angriparen full fjärråtkomst till datorn.

Fjärråtkomst möjliggör installation av skadlig kod

När fjärranslutningen har etablerats installerar angriparen skadlig programvara direkt på offrets system. Den skadliga koden levereras via filer som lagras i ett Microsoft-baserat molnlagringskonto som kontrolleras av angriparen.

Filerna ser ut att vara legitima program och inkluderar digitalt signerade MSI-installationspaket. Angriparna maskerar programvaran som komponenter kopplade till Microsoft Teams eller andra Windows-funktioner för att minska misstankar.

Efter installationen skapar skadlig programvara uthållighet i systemet och gör det möjligt för angriparna att behålla åtkomst till den komprometterade enheten.

DLL-sideloading används för att köra skadlig kod

Kampanjen använder en teknik som kallas DLL-sideloading för att köra den skadliga koden. Angriparna startar ett legitimt Microsoft-program som laddar en skadlig bibliotekfil placerad i samma katalog.

Den skadliga bibliotekfilen innehåller dold nyttolastdata. När systemet laddar filen dekrypterar den skadliga koden nyttolasten i minnet och startar A0Backdoor-malware.

Metoden hjälper angriparna att undvika upptäckt eftersom processen börjar med betrodd Microsoft-programvara.

Samarbetsplattformar blir nya phishingmål

Arbetsplatsens samarbetsplattformar har blivit attraktiva mål för cyberkriminella. Anställda litar ofta mer på meddelanden som skickas via interna verktyg än på traditionella phishingmejl.

Angripare utnyttjar detta förtroende genom att utge sig för att vara kollegor eller IT-personal och starta konversationer som verkar rutinmässiga. När de väl etablerat kontakt guidar de offret genom steg som till slut komprometterar systemet.

Säkerhetsforskare varnar för att organisationer bör betrakta samarbetsplattformar som potentiella ingångspunkter för phishingattacker.

Slutsats

Microsoft Teams-phishingkampanjen visar hur angripare anpassar social manipulation till moderna kommunikationsverktyg på arbetsplatsen. Genom att utge sig för intern IT-personal och missbruka legitima fjärrsupportfunktioner kan kriminella få direkt åtkomst till anställdas system.

Organisationer kan minska risken för liknande attacker genom att utbilda anställda att verifiera oväntade supportförfrågningar och undvika att ge fjärråtkomst om begäran inte kommer via officiella IT-kanaler.

0 svar till ”Microsoft Teams-phishingkampanj sprider bakdörrs-skadlig kod”