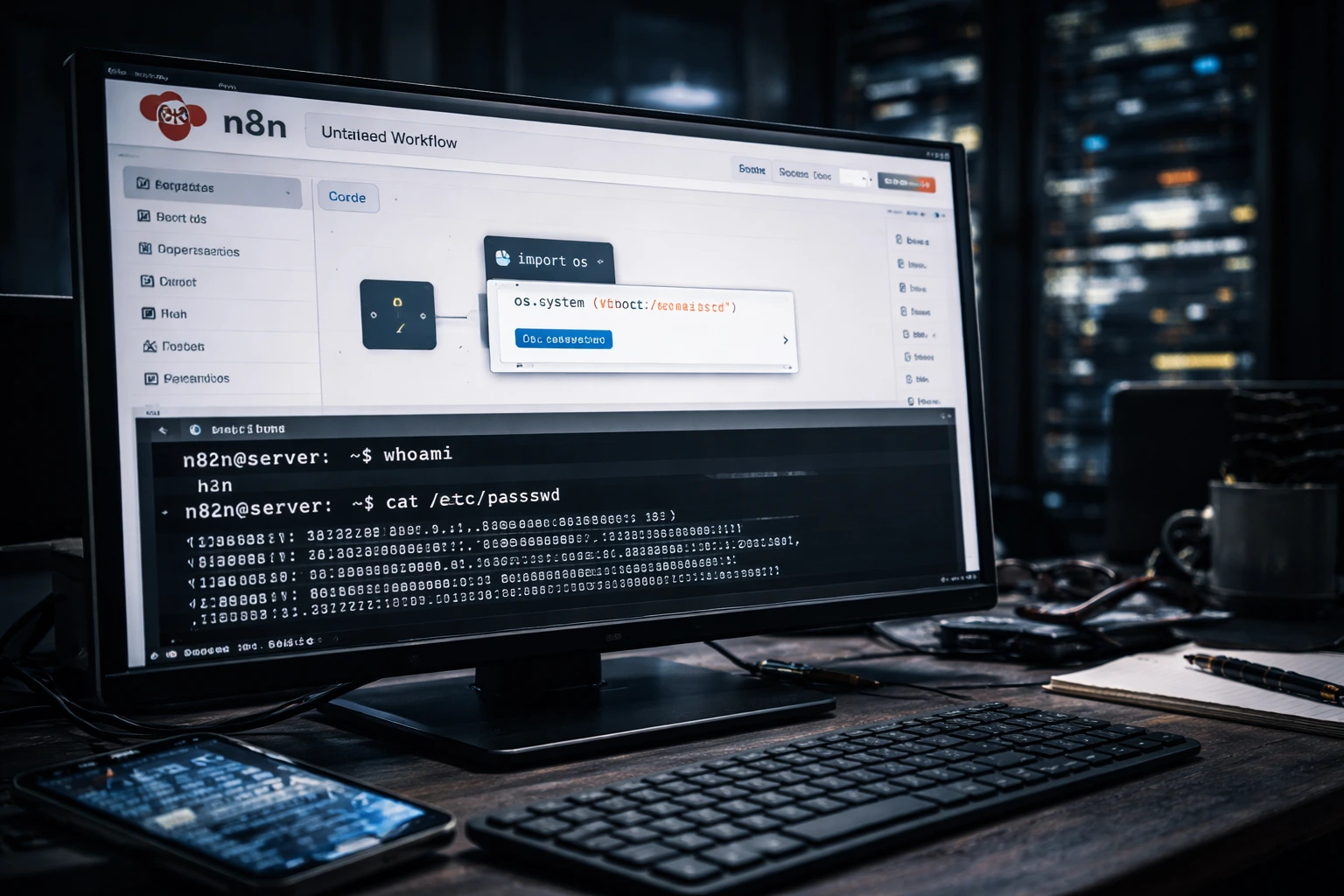

En kritisk sikkerhedssårbarhed i en populær platform til workflow-automatisering har skabt alvorlig bekymring i både selvhostede og enterprise-miljøer. Sårbarheden i n8n’s systemkommandoer gør det muligt for autentificerede brugere at omgå indbyggede beskyttelser og køre systemkommandoer direkte på berørte servere.

Fejlen svækker den isoleringsmodel, som n8n er afhængig af for sikkert at afvikle brugerleveret kode i workflows.

Hvad sårbarheden i n8n’s systemkommandoer er

Sårbarheden påvirker n8n’s Python Code Node. Denne komponent giver brugere mulighed for at køre Python-kode som en del af automatiserede workflows.

På grund af utilstrækkelig sandbox-isolering kan angribere med adgang til workflows bryde ud af det begrænsede miljø. Når de først er uden for sandkassen, kan de udføre kommandoer direkte på værtens operativsystem.

Problemet rammer et bredt udvalg af n8n-versioner, som anvendes i produktionsmiljøer.

Hvordan fejlen fungerer

Python Code Node er afhængig af en sandbox-mekanisme til at adskille workflow-kode fra det underliggende system. Denne adskillelse fejler under visse betingelser.

En angriber kan udforme Python-instruktioner, der omgår begrænsningerne og giver adgang til systemniveauets eksekveringsveje. Platformen afvikler herefter kommandoerne med samme rettigheder som n8n-tjenesten.

Dette forvandler en workflow-funktion til en fuld fjernkommandoeksekveringsvektor.

Hvem kan udnytte sårbarheden

Angriberen behøver ikke fulde administratorrettigheder. Enhver autentificeret bruger, der kan oprette eller ændre workflows, kan udløse sårbarheden.

I mange installationer deler flere brugere tilladelser til at administrere workflows. Denne adgangsmodel øger den reelle risiko for misbrug.

Insidertrusler og kompromitterede konti udgør den største fare.

Hvorfor sårbarheden er farlig

n8n forbindes ofte til interne tjenester, cloudmiljøer, API’er og databaser. Angribere med systemadgang kan bevæge sig langt ud over selve automationsplatformen.

De kan udtrække legitimationsoplysninger, ændre workflows, få adgang til følsomme data eller bevæge sig videre ind i infrastrukturen. I enterprise-miljøer kan dette føre til omfattende kompromittering.

Automationsplatforme befinder sig ofte i centrum af kritiske processer, hvilket forstærker konsekvenserne af et sikkerhedsbrud.

Berørte versioner og status for udbedring

Sårbarheden i n8n’s systemkommandoer påvirker versioner udgivet før en større sikkerhedsopdatering. Vedligeholderne har løst problemet ved at redesigne sandbox-modellen i nyere versioner.

Systemer, der ikke er opdateret, forbliver eksponerede. Forsinkede opdateringer øger risikoen markant i selvhostede miljøer.

Administratorer bør håndtere dette som et højt prioriteret sikkerhedsproblem.

Midlertidige tiltag for at reducere risikoen

Organisationer, der ikke kan opdatere med det samme, bør begrænse adgangen til oprettelse af workflows. Deaktivering af Python Code Node reducerer eksponeringen.

Begrænset netværksadgang til n8n-grænsefladen kan også hjælpe med at begrænse potentielt misbrug. Stærk autentificering og tydelig rolleopdeling giver yderligere beskyttelse.

Disse tiltag erstatter ikke patching, men kan give værdifuld tid.

Læringer for sikkerhed i automatisering

Hændelsen understreger risiciene ved kraftfulde automationsværktøjer. Funktioner, der tillader script-eksekvering, kræver streng isolation og løbende gennemgang.

Organisationer bør regelmæssigt gennemgå automatiserede workflows. Overvågning af usædvanlig adfærd i automationsplatforme kan afsløre misbrug tidligt.

Sikkerhedskontroller skal afspejle det adgangsniveau, som automationssystemer giver.

Konklusion

Sårbarheden i n8n’s systemkommandoer viser, hvordan et svigt i sandbox-isoleringen kan forvandle en bekvemmelig funktion til en kritisk sikkerhedsrisiko. Autentificerede brugere kan bryde ud af begrænsninger og køre kommandoer direkte på berørte servere.

Hurtig patching, begrænset adgang og omhyggelig styring af workflows er afgørende for organisationer, der er afhængige af automationsplatforme.

0 svar til “n8n-sårbarhed i systemkommandoer muliggør vilkårlig kodeeksekvering”