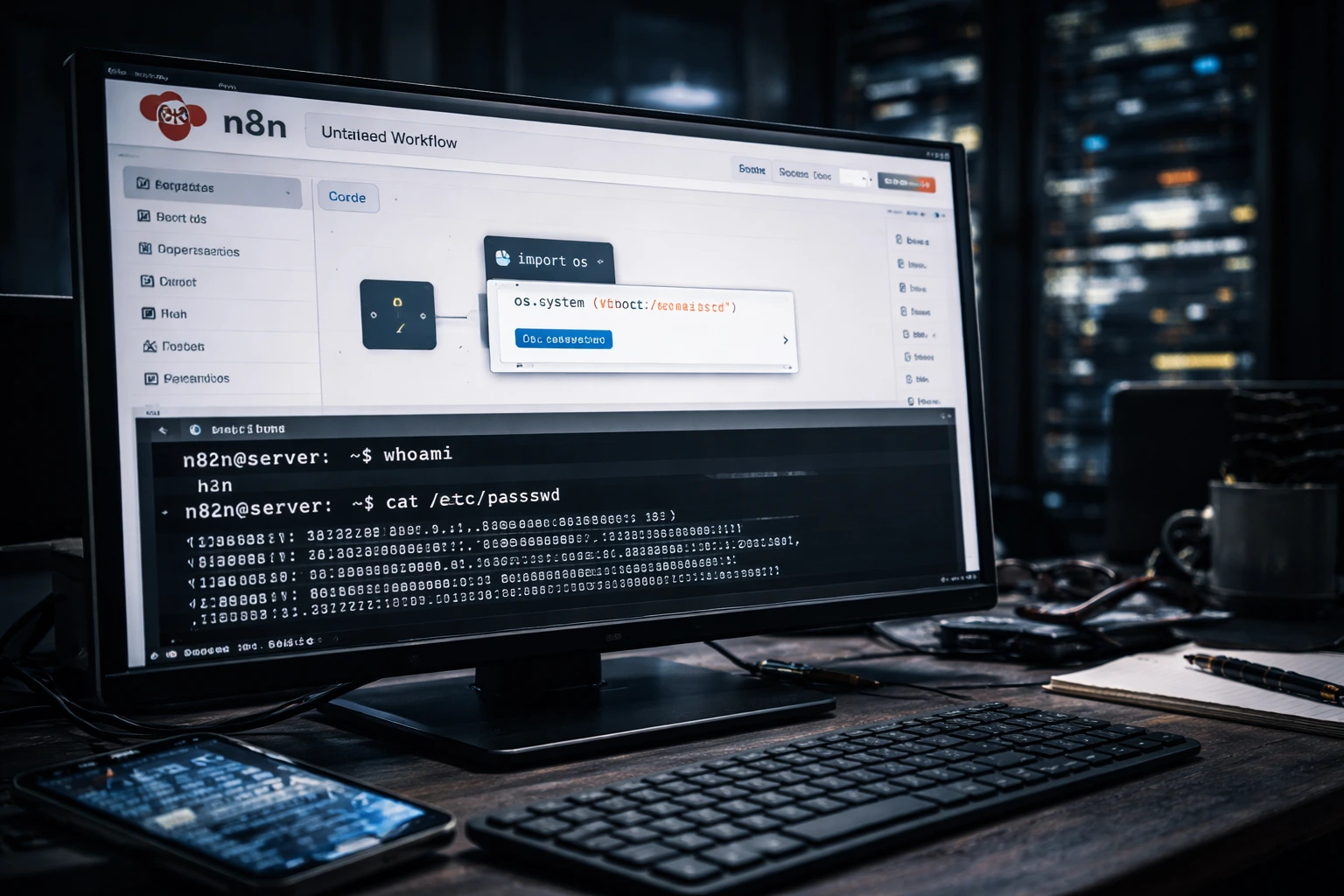

En kritisk säkerhetsbrist i en populär plattform för arbetsflödesautomation har väckt allvarliga farhågor för både egenhostade och företagsmiljöer. Sårbarheten i n8n:s systemkommandon gör det möjligt för autentiserade användare att ta sig förbi inbyggda skydd och köra systemkommandon direkt på berörda servrar.

Bristen försvagar den isoleringsmodell som n8n förlitar sig på för att säkert köra användarstyrd kod i arbetsflöden.

Vad sårbarheten i n8n:s systemkommandon innebär

Sårbarheten påverkar n8n:s Python Code Node. Denna komponent gör det möjligt att köra Python-kod som en del av automatiserade arbetsflöden.

På grund av bristande sandbox-isolering kan angripare med åtkomst till arbetsflöden bryta sig ur den begränsade miljön. När de väl lämnat sandlådan kan de köra kommandon direkt på värdoperativsystemet.

Problemet påverkar ett stort antal n8n-versioner som används i produktionsmiljöer.

Hur bristen fungerar

Python Code Node bygger på en sandbox-mekanism som ska separera arbetsflödeskod från det underliggande systemet. Denna separation fallerar under vissa förutsättningar.

En angripare kan konstruera Python-instruktioner som kringgår begränsningarna och får åtkomst till systemnivåns exekveringsvägar. Plattformen kör då kommandona med samma behörigheter som n8n-tjänsten.

Detta förvandlar en arbetsflödesfunktion till en fullständig vektor för fjärrexekvering av kommandon.

Vem kan utnyttja sårbarheten

Angriparen behöver inte fullständiga administratörsrättigheter. Alla autentiserade användare som kan skapa eller ändra arbetsflöden kan trigga bristen.

I många installationer delar flera användare behörighet att hantera arbetsflöden. Denna åtkomstmodell ökar risken för missbruk i praktiken.

Insiderhot och kapade konton utgör den största faran.

Varför sårbarheten är farlig

n8n kopplas ofta till interna tjänster, molnmiljöer, API:er och databaser. Angripare som får systemåtkomst kan gå långt bortom själva automationsplattformen.

De kan extrahera inloggningsuppgifter, manipulera arbetsflöden, få tillgång till känslig data eller röra sig vidare i infrastrukturen. I företagsmiljöer kan detta leda till omfattande kompromettering.

Automationsplattformar befinner sig ofta i centrum av kritiska processer, vilket förstärker konsekvenserna av ett intrång.

Berörda versioner och status för åtgärder

Sårbarheten i n8n:s systemkommandon påverkar versioner som släpptes före en större säkerhetsuppdatering. Utvecklarna har åtgärdat problemet genom att omarbeta sandbox-modellen i nyare versioner.

System som inte har uppdaterats förblir exponerade. Fördröjda uppdateringar innebär en betydande risk i egenhostade miljöer.

Administratörer bör hantera detta som ett högprioriterat säkerhetsärende.

Tillfälliga åtgärder för att minska risken

Organisationer som inte kan uppdatera omedelbart bör begränsa åtkomsten till skapande av arbetsflöden. Att inaktivera Python Code Node minskar exponeringen.

Begränsad nätverksåtkomst till n8n-gränssnittet kan också bidra till att minska risken. Stark autentisering och tydlig rollseparering ger ytterligare skydd.

Dessa åtgärder ersätter inte patchning men kan ge andrum.

Lärdomar för säkerhet inom automation

Händelsen belyser riskerna med kraftfulla automationsverktyg. Funktioner som tillåter skriptexekvering kräver strikt isolering och kontinuerlig granskning.

Organisationer bör regelbundet granska sina automationsarbetsflöden. Övervakning av ovanligt beteende inom automationsplattformar kan avslöja missbruk i ett tidigt skede.

Säkerhetskontroller måste spegla den nivå av åtkomst som automationssystem tillhandahåller.

Slutsats

Sårbarheten i n8n:s systemkommandon visar hur ett misslyckande i sandbox-isolering kan förvandla en bekvämlighetsfunktion till en allvarlig säkerhetsrisk. Autentiserade användare kan kringgå begränsningar och köra kommandon direkt på berörda servrar.

Snabb patchning, begränsad åtkomst och noggrann styrning av arbetsflöden är avgörande för organisationer som förlitar sig på automationsplattformar.

0 svar till ”n8n-sårbarhet i systemkommandon möjliggör godtycklig kodexekvering”