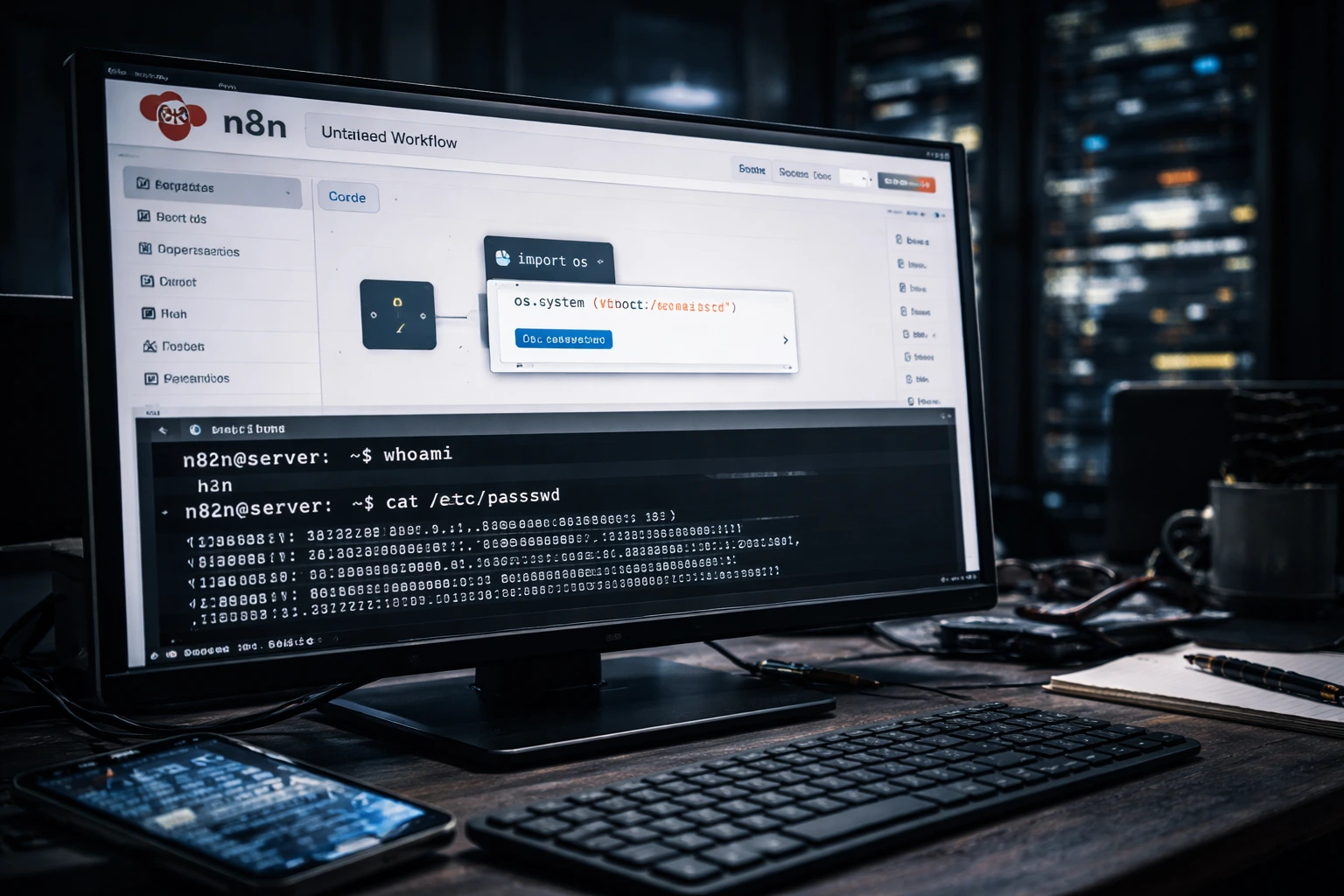

En kritisk sikkerhetssårbarhet i en populær plattform for arbeidsflytautomatisering har skapt alvorlig bekymring for både selvhostede og bedriftsmiljøer. Sårbarheten i n8n sine systemkommandoer gjør det mulig for autentiserte brukere å omgå innebygde beskyttelser og kjøre systemkommandoer direkte på berørte servere.

Feilen svekker isolasjonsmodellen som n8n er avhengig av for å kjøre brukerstyrt kode trygt i arbeidsflyter.

Hva sårbarheten i n8n sine systemkommandoer innebærer

Sårbarheten påvirker n8n sin Python Code Node. Denne komponenten lar brukere kjøre Python-kode som en del av automatiserte arbeidsflyter.

På grunn av utilstrekkelig sandbox-isolering kan angripere med tilgang til arbeidsflyter bryte seg ut av det begrensede miljøet. Når de først er utenfor sandkassen, kan de kjøre kommandoer direkte på vertens operativsystem.

Problemet påvirker et bredt spekter av n8n-versjoner som brukes i produksjonsmiljøer.

Hvordan feilen fungerer

Python Code Node er avhengig av en sandbox-mekanisme for å skille arbeidsflytkode fra det underliggende systemet. Denne separasjonen svikter under visse forhold.

En angriper kan utforme Python-instruksjoner som omgår begrensningene og gir tilgang til systemnivåets eksekveringsbaner. Plattformen kjører deretter kommandoene med de samme rettighetene som n8n-tjenesten.

Dette gjør en arbeidsflytfunksjon om til en fullverdig vektor for ekstern kommandoeksekvering.

Hvem kan utnytte sårbarheten

Angriperen trenger ikke fullstendige administratorrettigheter. Enhver autentisert bruker som kan opprette eller endre arbeidsflyter, kan utløse feilen.

I mange distribusjoner deler flere brukere tillatelse til å administrere arbeidsflyter. Denne tilgangsmodellen øker risikoen for misbruk i praksis.

Innsideaktører og kompromitterte kontoer utgjør den største trusselen.

Hvorfor sårbarheten er farlig

n8n er ofte koblet til interne tjenester, skymiljøer, API-er og databaser. Angripere som oppnår systemtilgang kan bevege seg langt utover selve automatiseringsplattformen.

De kan hente ut legitimasjon, endre arbeidsflyter, få tilgang til sensitiv informasjon eller bevege seg videre inn i infrastrukturen. I bedriftsmiljøer kan dette føre til omfattende kompromittering.

Automatiseringsplattformer befinner seg ofte i sentrum av kritiske prosesser, noe som forsterker konsekvensene av et sikkerhetsbrudd.

Berørte versjoner og status for utbedring

Sårbarheten i n8n sine systemkommandoer påvirker versjoner utgitt før en større sikkerhetsoppdatering. Utviklerne har rettet problemet ved å redesigne sandbox-modellen i nyere utgaver.

Systemer som ikke er oppdatert forblir eksponerte. Forsinkede oppdateringer øker risikoen betydelig i selvhostede miljøer.

Administratorer bør behandle dette som en høyt prioritert sikkerhetssak.

Midlertidige tiltak for å redusere risiko

Organisasjoner som ikke kan oppdatere umiddelbart, bør begrense tilgangen til opprettelse av arbeidsflyter. Deaktivering av Python Code Node reduserer eksponeringen.

Begrenset nettverkstilgang til n8n-grensesnittet kan også bidra til å begrense potensiell misbruk. Sterk autentisering og tydelig rollefordeling gir ytterligere beskyttelse.

Disse tiltakene erstatter ikke patching, men kan gi verdifull tid.

Lærdommer for sikkerhet innen automatisering

Hendelsen fremhever risikoene knyttet til kraftige automatiseringsverktøy. Funksjoner som tillater skripteksekvering krever streng isolering og kontinuerlig gjennomgang.

Organisasjoner bør regelmessig revidere automatiserte arbeidsflyter. Overvåking av uvanlig aktivitet i automatiseringsplattformer kan avdekke misbruk tidlig.

Sikkerhetskontroller må samsvare med tilgangsnivået som automatiseringssystemer gir.

Konklusjon

Sårbarheten i n8n sine systemkommandoer viser hvordan et sviktende sandbox-oppsett kan gjøre en praktisk funksjon til en kritisk sikkerhetsrisiko. Autentiserte brukere kan bryte ut av begrensninger og kjøre kommandoer direkte på berørte servere.

Rask patching, begrenset tilgang og nøye styring av arbeidsflyter er avgjørende for organisasjoner som er avhengige av automatiseringsplattformer.

0 svar til “n8n-sårbarhet i systemkommandoer muliggjør vilkårlig kodekjøring”