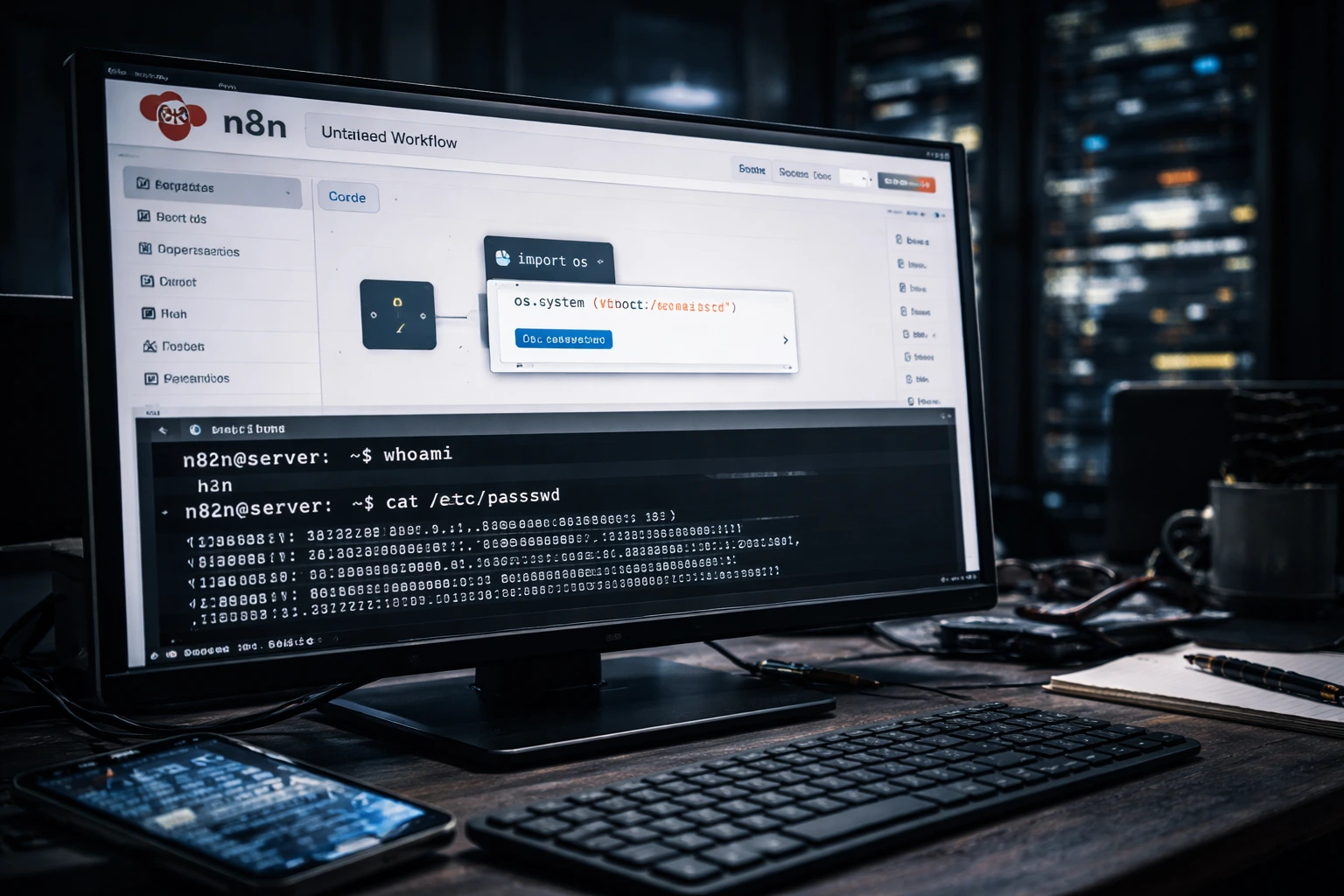

Eine kritische Sicherheitslücke in einer beliebten Plattform zur Workflow-Automatisierung hat erhebliche Sorgen in selbstgehosteten und Enterprise-Umgebungen ausgelöst. Die Schwachstelle in n8n-Systembefehlen ermöglicht es authentifizierten Nutzern, integrierte Schutzmechanismen zu umgehen und Systembefehle direkt auf betroffenen Servern auszuführen.

Der Fehler untergräbt das Isolationsmodell, auf das n8n angewiesen ist, um nutzerbereitgestellten Code innerhalb von Workflows sicher auszuführen.

Was die Schwachstelle in n8n-Systembefehlen ist

Die Sicherheitslücke betrifft den Python Code Node von n8n. Diese Komponente erlaubt es Nutzern, Python-Code als Teil automatisierter Workflows auszuführen.

Aufgrund unzureichender Sandbox-Isolierung können Angreifer mit Zugriff auf Workflows aus der eingeschränkten Umgebung ausbrechen. Sobald sie die Sandbox verlassen, können sie Befehle direkt auf dem Host-Betriebssystem ausführen.

Das Problem betrifft eine Vielzahl von n8n-Versionen, die in Produktionsumgebungen eingesetzt werden.

Wie die Schwachstelle funktioniert

Der Python Code Node basiert auf einem Sandbox-Mechanismus, der Workflow-Code vom zugrunde liegenden System trennen soll. Diese Trennung versagt unter bestimmten Bedingungen.

Ein Angreifer kann Python-Anweisungen konstruieren, die Beschränkungen umgehen und Zugriff auf Systemausführungspfade ermöglichen. Die Plattform führt diese Befehle anschließend mit denselben Berechtigungen aus wie der n8n-Dienst.

Dadurch wird eine Workflow-Funktion zu einem vollwertigen Vektor für Remote-Code-Ausführung.

Wer die Schwachstelle ausnutzen kann

Der Angreifer benötigt keine vollständigen Administratorrechte. Jeder authentifizierte Nutzer, der Workflows erstellen oder ändern darf, kann die Schwachstelle auslösen.

In vielen Installationen teilen sich mehrere Nutzer Workflow-Berechtigungen. Dieses Zugriffsmodell erhöht das reale Missbrauchsrisiko.

Insider-Bedrohungen und kompromittierte Konten stellen die größte Gefahr dar.

Warum diese Schwachstelle gefährlich ist

n8n ist häufig mit internen Diensten, Cloud-Umgebungen, APIs und Datenbanken verbunden. Angreifer mit Systemzugriff können sich weit über die Automatisierungsplattform hinaus bewegen.

Sie können Anmeldedaten abgreifen, Workflows manipulieren, auf sensible Daten zugreifen oder sich tiefer in die Infrastruktur vorarbeiten. In Enterprise-Umgebungen kann dies zu einer umfassenden Kompromittierung führen.

Automatisierungsplattformen stehen oft im Zentrum kritischer Prozesse, was die Auswirkungen eines Sicherheitsvorfalls verstärkt.

Betroffene Versionen und Status der Behebung

Die Schwachstelle in n8n-Systembefehlen betrifft Versionen, die vor einem größeren Sicherheitsupdate veröffentlicht wurden. Die Entwickler haben das Problem behoben, indem sie das Sandbox-Modell in neueren Versionen überarbeitet haben.

Nicht gepatchte Systeme bleiben angreifbar. Verzögerte Updates erhöhen insbesondere in selbstgehosteten Umgebungen das Risiko erheblich.

Administratoren sollten diesen Vorfall als hochprioritäres Sicherheitsproblem behandeln.

Temporäre Maßnahmen zur Risikoreduzierung

Organisationen, die nicht sofort aktualisieren können, sollten den Zugriff auf die Erstellung von Workflows einschränken. Das Deaktivieren des Python Code Node verringert die Angriffsfläche.

Eine eingeschränkte Netzwerkanbindung der n8n-Oberfläche kann ebenfalls helfen, potenziellen Missbrauch einzudämmen. Starke Authentifizierung und klare Rollentrennung bieten zusätzlichen Schutz.

Diese Maßnahmen ersetzen kein Patchen, können aber wertvolle Zeit verschaffen.

Lehren für die Sicherheit von Automatisierungsplattformen

Der Vorfall verdeutlicht die Risiken leistungsstarker Automatisierungstools. Funktionen, die die Ausführung von Skripten erlauben, erfordern strikte Isolation und kontinuierliche Überprüfung.

Organisationen sollten ihre automatisierten Workflows regelmäßig auditieren. Die Überwachung ungewöhnlicher Aktivitäten innerhalb von Automatisierungsplattformen kann Missbrauch frühzeitig erkennen.

Sicherheitskontrollen müssen dem Zugriffsniveau entsprechen, das Automatisierungssysteme bieten.

Fazit

Die Schwachstelle in n8n-Systembefehlen zeigt, wie ein Versagen der Sandbox-Isolierung eine Komfortfunktion in ein erhebliches Sicherheitsrisiko verwandeln kann. Authentifizierte Nutzer sind in der Lage, Beschränkungen zu umgehen und Befehle direkt auf betroffenen Servern auszuführen.

Zeitnahes Patchen, eingeschränkter Zugriff und eine sorgfältige Governance von Workflows sind für Organisationen, die auf Automatisierungsplattformen angewiesen sind, unerlässlich.

0 Kommentare zu „n8n-Sicherheitslücke in Systembefehlen ermöglicht beliebige Codeausführung“