En ny ClickFix-malwarekampagne bruger kompromitterede WordPress-websites til at sprede infostealer-malware til intetanende besøgende. I stedet for at hoste skadelige sider på angriberkontrollerede domæner misbruger kampagnen legitime websites, som allerede har opbygget tillid hos brugerne.

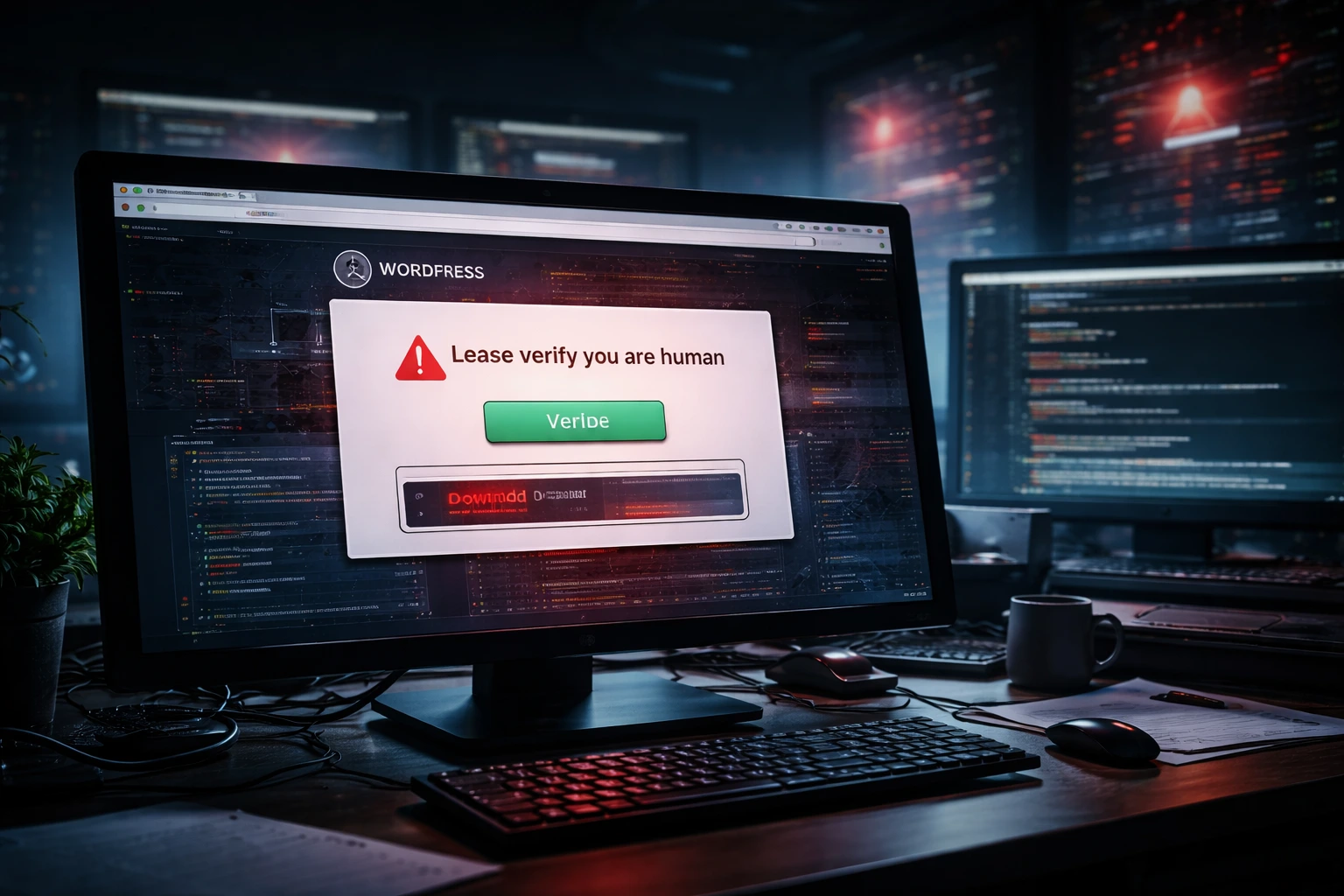

Sikkerhedsforskere har opdaget hundredvis af inficerede websites, der omdirigerer besøgende til falske verifikationssider. Disse sider efterligner velkendte CAPTCHA-kontroller og instruerer brugere i at udføre handlinger, som i sidste ende installerer malware.

Kampagnen viser, hvordan angribere i stigende grad kombinerer social engineering med kompromitterede websites for at sprede datastjælende malware.

Angribere kompromitterer WordPress-websites

Kampagnen er baseret på kompromitterede WordPress-sites, som angribere bruger som distributionsplatforme for ondsindede scripts. Forskere har identificeret hundredvis af inficerede websites i flere lande, herunder nyhedsportaler og andre offentligt tilgængelige websites.

Når angribere får adgang til et website, indsætter de skadelig kode, der omdirigerer besøgende til en falsk verifikationsside. Denne side fremstår legitim og efterligner sikkerhedstjek, som brugere ofte møder på beskyttede websites.

Da infektionen sker på betroede domæner, er det mindre sandsynligt, at besøgende mistænker ondsindet aktivitet.

Falske CAPTCHA-kontroller udløser ClickFix-tricket

Besøgende, der lander på et kompromitteret website, møder en side, der ligner en CAPTCHA-verifikation. Beskeden hævder, at brugeren skal gennemføre en kort verifikationsproces, før siden kan vises.

I stedet for blot at klikke i en boks bliver brugeren instrueret i at følge en række trin, som virker harmløse. Instruktionerne beder brugeren om at kopiere og køre en kommando på sin egen computer.

Denne metode, kendt som ClickFix, manipulerer brugere til selv at udføre skadelige kommandoer. Når kommandoen køres, får angriberen et første fodfæste på offerets computer.

Infostealer-malware retter sig mod følsomme data

Efter at den skadelige kommando er blevet udført, downloader systemet infostealer-malware. Denne type malware fokuserer på at indsamle værdifulde oplysninger, der er gemt på offerets enhed.

Infostealers søger ofte efter gemte browseroplysninger, autentificeringstokens og sessionscookies. De kan også forsøge at få adgang til data fra kryptovaluta-wallets og andre følsomme oplysninger på systemet.

De stjålne data sendes derefter til servere, som kontrolleres af angriberne. Herfra kan oplysningerne bruges til kontoovertagelser, økonomisk svindel eller yderligere cyberangreb.

Stjålne legitimationsoplysninger kan ligge bag kompromitteringen

Forskere, der undersøger kampagnen, mener, at angribere fik adgang til WordPress-websites gennem stjålne administratorlegitimationsoplysninger i stedet for at udnytte en fælles sårbarhed.

Hvis angribere får fat i gyldige loginoplysninger, kan de få adgang til websiteets administrationspanel og indsætte skadelige scripts direkte på siden. Dermed kan legitime websites omdannes til distributionsplatforme for malware.

Svage adgangskoder, genbrugte loginoplysninger og tidligere kompromitterede konti kan gøre websites særligt sårbare over for denne type angreb.

Konklusion

ClickFix-malwarekampagnen viser, hvordan angribere fortsat kombinerer social engineering med kompromitterede websites for at sprede infostealer-malware. Ved at misbruge betroede WordPress-sites og forklæde angrebet som en CAPTCHA-verifikation kan cyberkriminelle narre brugere til selv at installere malware.

Disse metoder gør det muligt at omgå mange traditionelle sikkerhedsforanstaltninger, fordi den skadelige aktivitet stammer fra legitime domæner. Derfor kan intetanende besøgende blive udsat for malware, mens de besøger ellers troværdige websites.

Websiteadministratorer bør sikre deres konti og overvåge deres sider for mistænkelige ændringer. Samtidig bør brugere være forsigtige, hvis et website beder dem om at køre kommandoer eller udføre usædvanlige verifikationstrin.

0 svar til “ClickFix-malwarekampagne kaprer WordPress-sites for at levere infostealers”