En ny ClickFix-malwarekampanj använder komprometterade WordPress-webbplatser för att sprida infostealer-skadlig kod till ovetande besökare. I stället för att använda egna attackerardomäner utnyttjar kampanjen legitima webbplatser som redan har byggt upp förtroende hos användare.

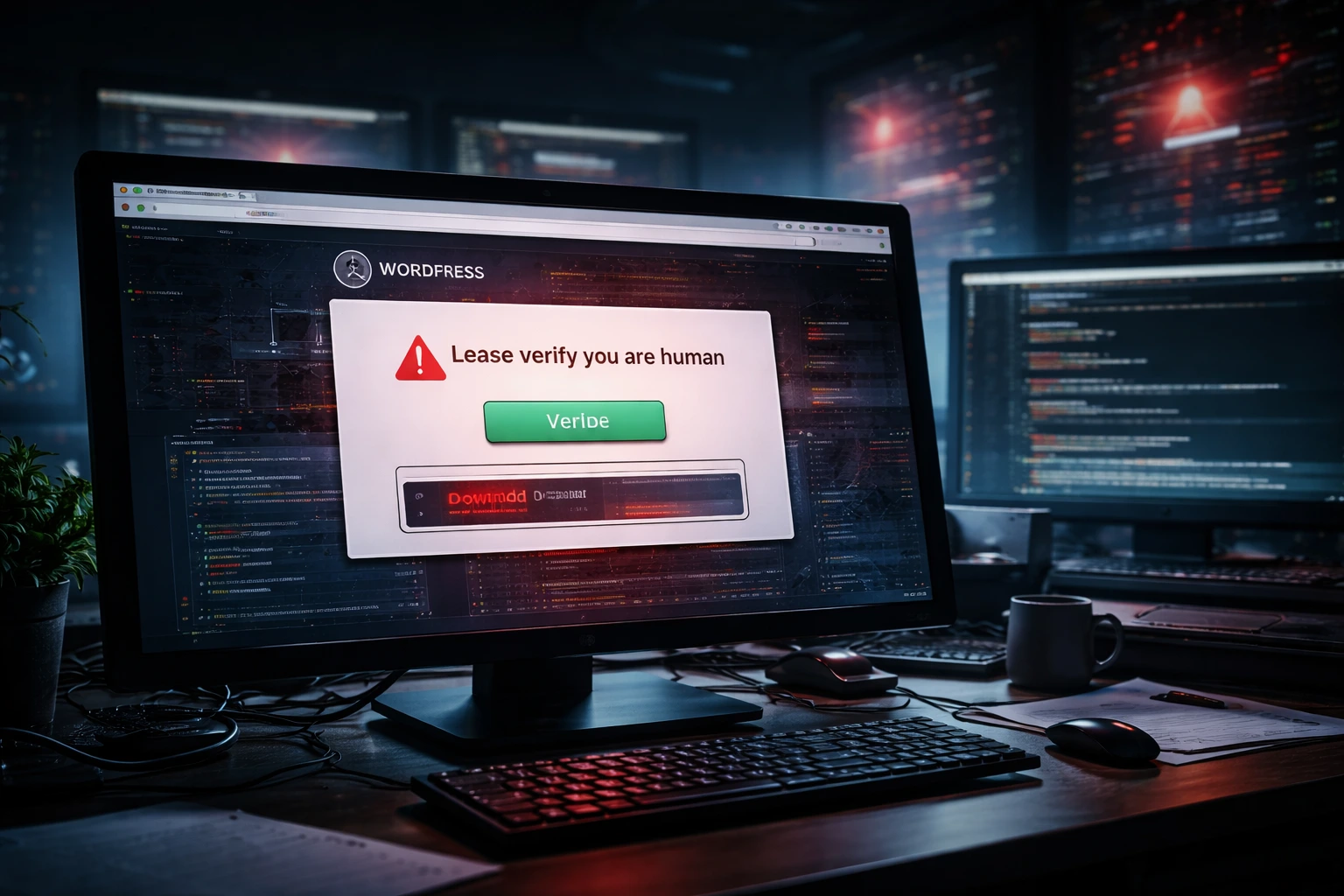

Säkerhetsforskare har upptäckt hundratals infekterade webbplatser som omdirigerar besökare till falska verifieringssidor. Dessa sidor efterliknar välkända CAPTCHA-kontroller och uppmanar användare att utföra steg som i slutändan installerar skadlig kod.

Kampanjen visar hur angripare i allt högre grad kombinerar social manipulation med komprometterade webbplatser för att sprida datastjälande malware.

Angripare komprometterar WordPress-webbplatser

Kampanjen bygger på komprometterade WordPress-sajter som angripare använder som distributionsplattformar för skadliga skript. Forskare har identifierat hundratals infekterade webbplatser i flera länder, inklusive nyhetssajter och andra offentliga webbplatser.

När angripare får tillgång till en webbplats injicerar de skadlig kod som omdirigerar besökare till en falsk verifieringssida. Denna sida ser legitim ut och efterliknar säkerhetskontroller som användare ofta möter på skyddade webbplatser.

Eftersom infektionen sker på betrodda domäner är det mindre sannolikt att besökare misstänker skadlig aktivitet.

Falska CAPTCHA-kontroller utlöser ClickFix-tricket

Besökare som hamnar på en komprometterad webbplats möter en sida som liknar en CAPTCHA-verifiering. Meddelandet påstår att besökaren måste genomföra en kort verifiering innan webbplatsen kan visas.

I stället för att bara klicka i en ruta instrueras användaren att följa en serie steg som verkar harmlösa. Instruktionerna leder användaren till att kopiera och köra ett kommando på sin egen dator.

Denna metod kallas ClickFix och manipulerar användare att själva köra skadliga kommandon. När kommandot körs får angriparen ett första fotfäste i offrets system.

Infostealer-malware riktar in sig på känslig data

Efter att kommandot har körts laddas infostealer-skadlig kod ner till systemet. Denna typ av malware fokuserar på att samla in värdefull information från offrets enhet.

Infostealers söker ofta efter sparade webbläsarlösenord, autentiseringstokens och sessionscookies. De kan även försöka komma åt kryptovaluta-plånböcker och annan känslig information som finns lagrad på systemet.

Den stulna datan skickas sedan till servrar som kontrolleras av angriparna. Där kan informationen användas för kontokapningar, ekonomiskt bedrägeri eller ytterligare cyberattacker.

Stulna inloggningsuppgifter kan ligga bakom intrången

Forskare som undersöker kampanjen misstänker att angripare fick tillgång till WordPress-webbplatserna genom stulna administratörsuppgifter snarare än genom en gemensam sårbarhet.

Om angripare får tag på giltiga inloggningsuppgifter kan de logga in i webbplatsens administrationspanel och injicera skadliga skript direkt i webbplatsen. Detta gör att legitima webbplatser kan förvandlas till distributionsplattformar för malware.

Svaga lösenord, återanvända inloggningsuppgifter och tidigare komprometterade konton kan göra webbplatser särskilt sårbara för denna typ av intrång.

Slutsats

ClickFix-malwarekampanjen visar hur angripare fortsätter att kombinera social manipulation med komprometterade webbplatser för att sprida infostealer-malware. Genom att utnyttja betrodda WordPress-sajter och maskera attacken som en CAPTCHA-verifiering kan cyberkriminella lura användare att själva installera skadlig kod.

Dessa metoder gör det möjligt att kringgå många traditionella säkerhetskontroller eftersom den skadliga aktiviteten kommer från legitima domäner. Som följd kan besökare exponeras för malware när de surfar på webbplatser som annars verkar pålitliga.

Webbplatsadministratörer bör därför skydda sina konton och övervaka sina webbplatser för misstänkta förändringar. Samtidigt bör användare vara försiktiga när webbplatser ber dem köra kommandon eller genomföra ovanliga verifieringssteg.

0 svar till ”ClickFix-malwarekampanj kapar WordPress-sajter för att sprida infostealers”