En ny ClickFix-malwarekampanje bruker kompromitterte WordPress-nettsteder for å spre infostealer-skadevare til intetanende besøkende. I stedet for å bruke angriperkontrollerte domener utnytter kampanjen legitime nettsteder som allerede har opparbeidet tillit hos brukerne.

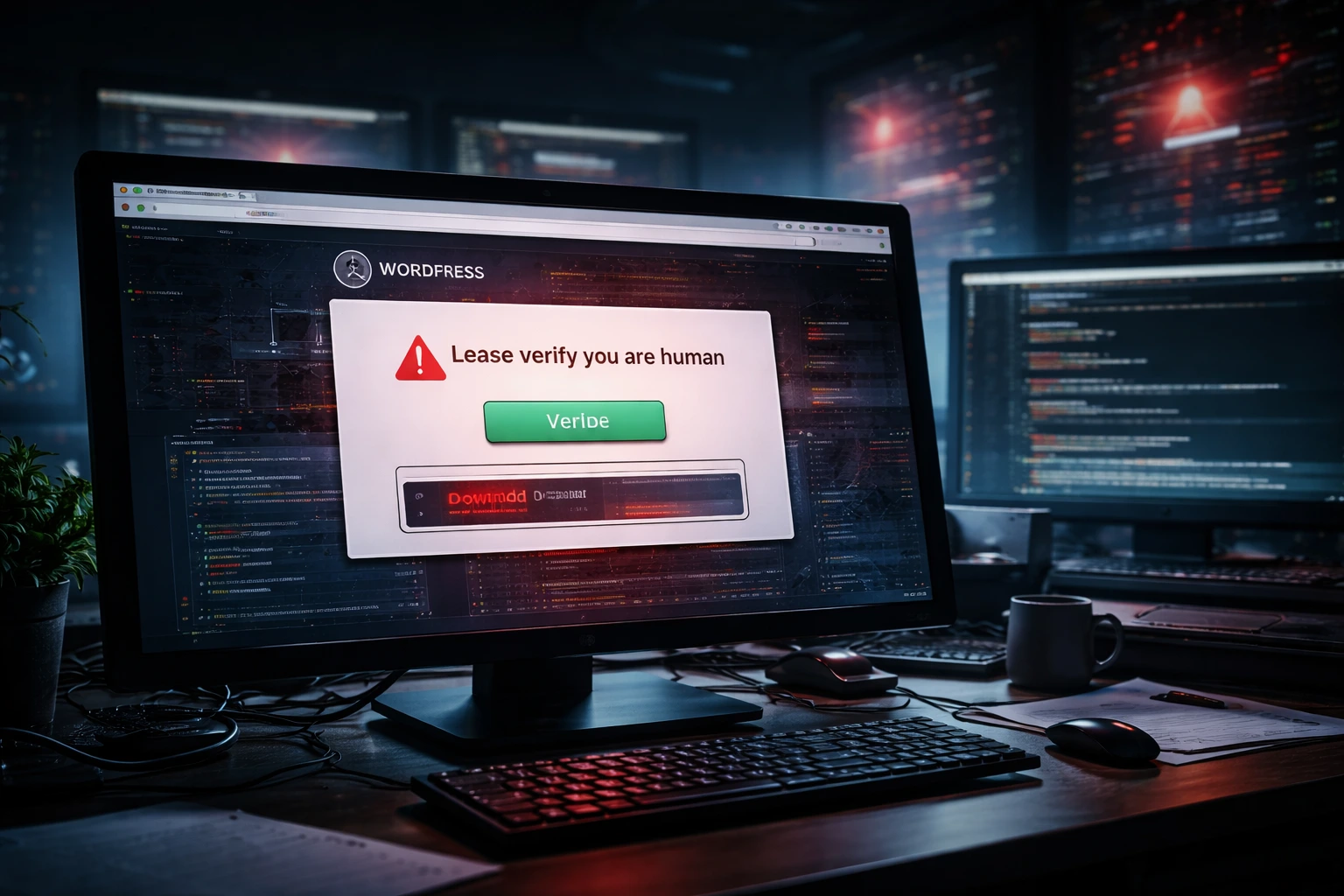

Sikkerhetsforskere har oppdaget hundrevis av infiserte nettsteder som omdirigerer besøkende til falske verifiseringssider. Disse sidene etterligner kjente CAPTCHA-kontroller og instruerer brukere til å utføre handlinger som til slutt installerer skadevare.

Kampanjen viser hvordan angripere i økende grad kombinerer sosial manipulering med kompromitterte nettsteder for å distribuere datastjelende skadevare.

Angripere kompromitterer WordPress-nettsteder

Kampanjen er basert på kompromitterte WordPress-nettsteder som angripere bruker som leveringsplattformer for ondsinnede skript. Forskere har identifisert hundrevis av infiserte nettsteder i flere land, inkludert nyhetsportaler og andre offentlig tilgjengelige nettsider.

Når angripere får tilgang til et nettsted, injiserer de skadelig kode som omdirigerer besøkende til en falsk verifiseringsside. Denne siden ser legitim ut og etterligner sikkerhetskontroller brukere ofte møter på beskyttede nettsteder.

Fordi infeksjonen skjer på pålitelige domener, er det mindre sannsynlig at besøkende mistenker ondsinnet aktivitet.

Falske CAPTCHA-kontroller utløser ClickFix-trikset

Besøkende som havner på et kompromittert nettsted møter en side som ligner en CAPTCHA-verifisering. Meldingen hevder at brukeren må fullføre en kort verifiseringsprosess før siden kan vises.

I stedet for bare å krysse av i en boks blir brukerne instruert til å følge en rekke trinn som virker harmløse. Instruksjonene ber dem kopiere og kjøre en kommando på sitt eget system.

Denne metoden, kjent som ClickFix, manipulerer brukere til å utføre skadelige kommandoer selv. Når kommandoen kjøres, får angriperen et første fotfeste på offerets datamaskin.

Infostealer-skadevare retter seg mot sensitiv informasjon

Etter at den skadelige kommandoen er utført, lastes infostealer-skadevare ned til systemet. Denne typen skadevare fokuserer på å samle inn verdifull informasjon lagret på offerets enhet.

Infostealere søker ofte etter lagrede nettleserlegitimasjoner, autentiseringstokener og øktcookies. De kan også forsøke å hente data fra kryptovaluta-lommebøker og annen sensitiv informasjon lagret på systemet.

Den stjålne informasjonen sendes deretter til servere kontrollert av angriperne. Der kan dataene brukes til kontoovertakelser, økonomisk svindel eller ytterligere cyberangrep.

Stjålne legitimasjonsopplysninger kan ha muliggjort nettstedskomprimering

Forskere som undersøker kampanjen mener angriperne fikk tilgang til WordPress-nettstedene gjennom stjålne administratorlegitimasjoner, snarere enn ved å utnytte en felles sårbarhet.

Hvis angripere får tak i gyldige innloggingsopplysninger, kan de få tilgang til nettstedets administrasjonspanel og injisere skadelige skript direkte på siden. Dette gjør det mulig å bruke legitime nettsteder som distribusjonsplattformer for skadevare.

Svake passord, gjenbrukte legitimasjonsopplysninger og tidligere kompromitterte kontoer kan gjøre nettsteder spesielt sårbare for denne typen angrep.

Konklusjon

ClickFix-malwarekampanjen viser hvordan angripere fortsetter å kombinere sosial manipulering med kompromitterte nettsteder for å spre infostealer-skadevare. Ved å utnytte pålitelige WordPress-nettsteder og skjule angrepet som en CAPTCHA-verifisering kan cyberkriminelle lure brukere til å installere skadevare selv.

Disse metodene gjør det mulig å omgå mange tradisjonelle sikkerhetsforsvar fordi den ondsinnede aktiviteten kommer fra legitime domener. Dermed kan intetanende besøkende bli utsatt for skadevare mens de surfer på ellers pålitelige nettsteder.

Nettstedsadministratorer bør derfor sikre kontoene sine og overvåke nettstedene for mistenkelige endringer. Samtidig bør brukere være forsiktige når nettsteder ber dem kjøre kommandoer eller gjennomføre uvanlige verifiseringsprosesser.

0 svar til “ClickFix-malwarekampanje kaprer WordPress-nettsteder for å levere infostealers”