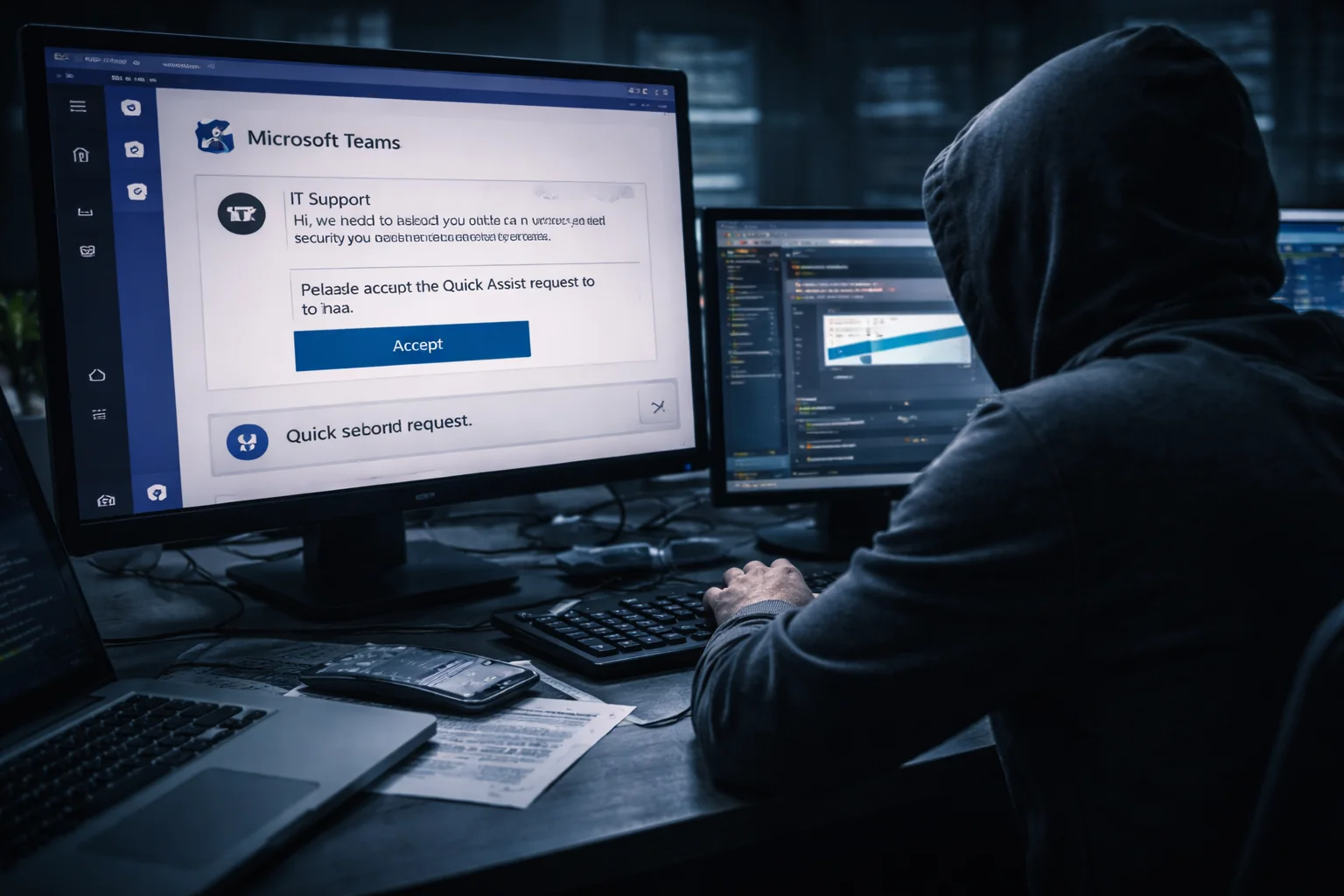

Eine neue Microsoft-Teams-Phishingkampagne richtet sich gegen Mitarbeiter, indem sich Angreifer als interne IT-Supportmitarbeiter ausgeben und Opfer dazu bringen, Fernzugriff auf ihre Systeme zu gewähren. Die Angreifer kontaktieren Beschäftigte über Microsoft Teams und behaupten, technische Probleme im Zusammenhang mit dem Benutzerkonto beheben zu müssen.

Sobald das Opfer die Fernzugriffssitzung erlaubt, installieren die Angreifer Malware, die ihnen langfristigen Zugriff auf das kompromittierte System verschafft. Sicherheitsforscher warnen, dass diese Kampagne Social Engineering mit legitimen Fernsupport-Tools kombiniert, um klassische Phishing-Schutzmechanismen zu umgehen.

Angreifer geben sich als IT-Support aus

Die Angreifer beginnen die Kampagne, indem sie das E-Mail-Postfach des Opfers mit Spam-Nachrichten überfluten. Kurz darauf kontaktieren sie den Mitarbeiter über Microsoft Teams und geben sich als Vertreter der internen IT-Supportabteilung aus.

Während des Gesprächs behauptet der Angreifer, die Spam-Mails deuteten auf ein technisches Problem hin, das sofortige Aufmerksamkeit erfordere. Anschließend fordert er den Mitarbeiter auf, eine Quick-Assist-Fernsupportsitzung zu starten. Diese legitime Windows-Funktion ermöglicht Technikern, Systeme aus der Ferne zu diagnostizieren und zu reparieren.

Wenn das Opfer der Anfrage zustimmt, erhält der Angreifer vollständigen Fernzugriff auf den Computer.

Fernzugriff ermöglicht Installation von Malware

Nachdem die Fernverbindung hergestellt wurde, installiert der Angreifer Schadsoftware direkt auf dem System des Opfers. Die Malware wird über Dateien bereitgestellt, die in einem von den Angreifern kontrollierten Microsoft-Cloudspeicher abgelegt sind.

Diese Dateien wirken wie legitime Anwendungen und enthalten digital signierte MSI-Installationspakete. Die Angreifer tarnen die Software als Komponenten, die mit Microsoft Teams oder anderen Windows-Funktionen verbunden sind, um Verdacht zu vermeiden.

Nach der Installation sorgt die Malware für dauerhaften Zugriff und ermöglicht es den Angreifern, weiterhin Kontrolle über das kompromittierte Gerät zu behalten.

DLL-Sideloading dient zur Ausführung der Malware

Die Kampagne nutzt eine Technik namens DLL-Sideloading, um den schädlichen Code auszuführen. Dabei starten die Angreifer eine legitime Microsoft-Anwendung, die eine manipulierte Bibliotheksdatei lädt, die im selben Verzeichnis gespeichert ist.

Diese bösartige Bibliotheksdatei enthält versteckte Payload-Daten. Sobald das System die Datei lädt, entschlüsselt die Malware die Payload im Arbeitsspeicher und startet die A0Backdoor-Malware.

Diese Methode hilft den Angreifern, unentdeckt zu bleiben, da der Prozess zunächst von vertrauenswürdiger Microsoft-Software gestartet wird.

Kollaborationsplattformen werden zu neuen Phishing-Zielen

Arbeitsplatz-Kollaborationsplattformen sind zunehmend attraktive Ziele für Cyberkriminelle geworden. Mitarbeiter vertrauen Nachrichten, die über interne Tools gesendet werden, oft stärker als klassischen Phishing-E-Mails.

Angreifer nutzen dieses Vertrauen aus, indem sie sich als Kollegen oder IT-Mitarbeiter ausgeben und Gespräche beginnen, die wie normale Arbeitskommunikation wirken. Sobald sie Kontakt hergestellt haben, führen sie das Opfer durch Schritte, die letztlich zur Kompromittierung des Systems führen.

Sicherheitsforscher warnen daher, dass Unternehmen Kollaborationsplattformen als potenzielle Einstiegspunkte für Phishing-Angriffe betrachten sollten.

Fazit

Die Microsoft-Teams-Phishingkampagne zeigt, wie Angreifer Social-Engineering-Techniken an moderne Kommunikationswerkzeuge am Arbeitsplatz anpassen. Indem sie sich als interne IT-Mitarbeiter ausgeben und legitime Fernsupportfunktionen missbrauchen, können Kriminelle direkten Zugriff auf Mitarbeitersysteme erhalten.

Unternehmen können das Risiko solcher Angriffe verringern, indem sie Mitarbeiter darin schulen, unerwartete Supportanfragen zu überprüfen und keinen Fernzugriff zu gewähren, wenn die Anfrage nicht über offizielle IT-Kanäle erfolgt.

0 Kommentare zu „Microsoft Teams-Phishingkampagne verbreitet Backdoor-Malware“