Infinity Stealer macOS-malware sprer seg gjennom en villedende metode som får brukere til å infisere sine egne enheter. Angripere bruker falske verifiseringsmeldinger som ved første øyekast fremstår som legitime. Denne metoden gjør det mulig for skadevaren å omgå tradisjonelle beskyttelser uten å utnytte programvaresårbarheter.

Sikkerhetsforskere beskriver kampanjen som et skifte i trusselbildet for macOS. I stedet for å angripe sårbarheter fokuserer angripere på å manipulere brukeratferd. Som følge av dette kan selv forsiktige brukere bli ofre dersom de følger instruksjonene.

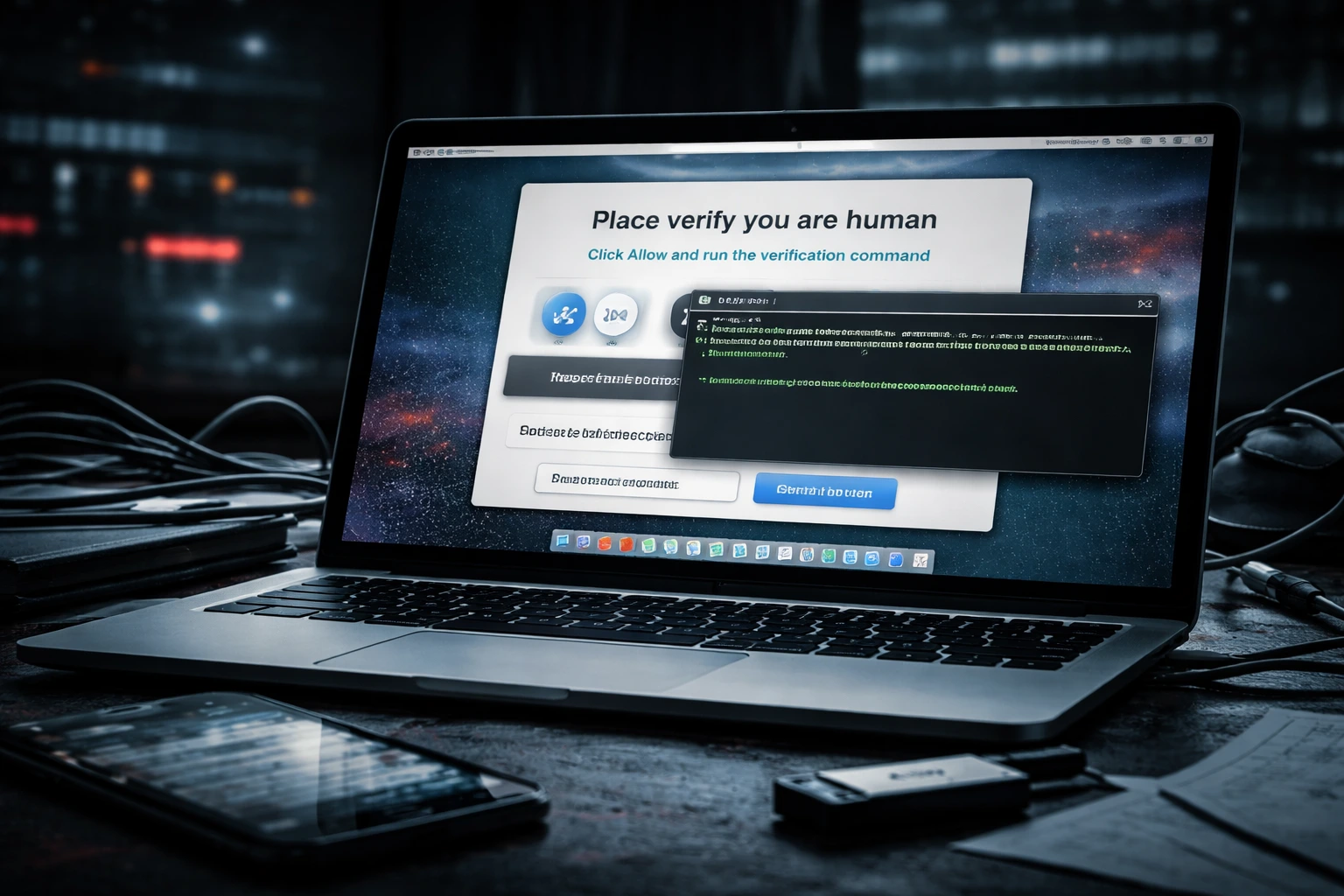

Falske verifiseringsmeldinger utløser infeksjonen

Infinity Stealer macOS-kampanjer bruker falske CAPTCHA-lignende sider for å lokke ofre. Disse sidene etterligner pålitelige tjenester og viser en melding som krever handling for å fortsette.

Brukere blir bedt om å åpne Terminal og lime inn en kommando. Når kommandoen kjøres, lastes skadevaren ned og startes i bakgrunnen uten å vekke mistanke. Prosessen får angrepet til å virke harmløst, samtidig som den gir full kontroll til det ondsinnede skriptet.

Fordi brukeren selv starter handlingen, blir ikke angrepet stoppet av vanlige nettleserbeskyttelser.

Flerstegsutførelse gjør oppdagelse vanskeligere

Infinity Stealer macOS bruker en flerstegs infeksjonskjede for å holde seg skjult. Den første kommandoen aktiverer et skript som laster ned en sekundær payload og kjører den i bakgrunnen.

Skadevaren er skrevet i Python og kompilert til en native binærfil. Dette gjør analyse og deteksjon vanskeligere for sikkerhetsverktøy. Før den samler inn data, kontrollerer skadevaren miljøet for å unngå å kjøre i virtuelle maskiner eller analyseverktøy.

Disse teknikkene gjør at den kan operere stille og redusere sjansen for å bli oppdaget.

Skadevaren retter seg mot legitimasjon og sensitive filer

Infinity Stealer macOS er utviklet for å samle inn en bred mengde sensitiv informasjon fra infiserte enheter. Den retter seg både mot personlig og utviklingsrelatert data lagret lokalt.

Skadevaren kan hente nettleserdata, nøkkelringinformasjon og kryptolommebøker. Den skanner også etter klarteksthemmeligheter i konfigurasjonsfiler og utviklingsmiljøer.

I noen tilfeller tar den skjermbilder for å samle mer kontekst. All innsamlet data sendes til angriperkontrollert infrastruktur.

ClickFix-metoden øker effektiviteten

Infinity Stealer macOS viser den økende bruken av ClickFix-metoden i malwarekampanjer. Denne teknikken baserer seg helt på brukerinteraksjon i stedet for tekniske sårbarheter.

Angripere bruker overbevisende meldinger for å lede brukere gjennom infeksjonsprosessen. Dette gjør angrepet vanskeligere å oppdage og blokkere med tradisjonelle sikkerhetstiltak.

Etter hvert som metoden utvikler seg, vil lignende kampanjer sannsynligvis bli mer utbredt.

Konklusjon

Infinity Stealer macOS viser hvordan angripere i økende grad bruker sosial manipulering for å spre skadevare. Ved å få brukere til å utføre kommandoer selv, omgår trusselaktører mange eksisterende forsvar.

Denne utviklingen gjør brukerbevissthet enda viktigere. Å unngå ukjente kommandoer og stille spørsmål ved uventede forespørsler kan forhindre infeksjoner og redusere risiko.

0 svar til “Infinity Stealer macOS-malware retter seg mot brukere via ClickFix-lokk”