Die Infinity-Stealer-macOS-Malware verbreitet sich über eine täuschende Methode, die Nutzer dazu bringt, ihre eigenen Geräte zu infizieren. Angreifer nutzen gefälschte Verifizierungsaufforderungen, die auf den ersten Blick legitim wirken. Dieser Ansatz ermöglicht es der Malware, traditionelle Schutzmechanismen zu umgehen, ohne Software-Schwachstellen auszunutzen.

Sicherheitsforscher sehen in dieser Kampagne einen Wandel in der Bedrohungslage für macOS. Anstatt Schwachstellen anzugreifen, konzentrieren sich Angreifer darauf, das Verhalten der Nutzer zu manipulieren. Dadurch können selbst vorsichtige Anwender Opfer werden, wenn sie den Anweisungen folgen.

Gefälschte Verifizierungsaufforderungen lösen die Infektion aus

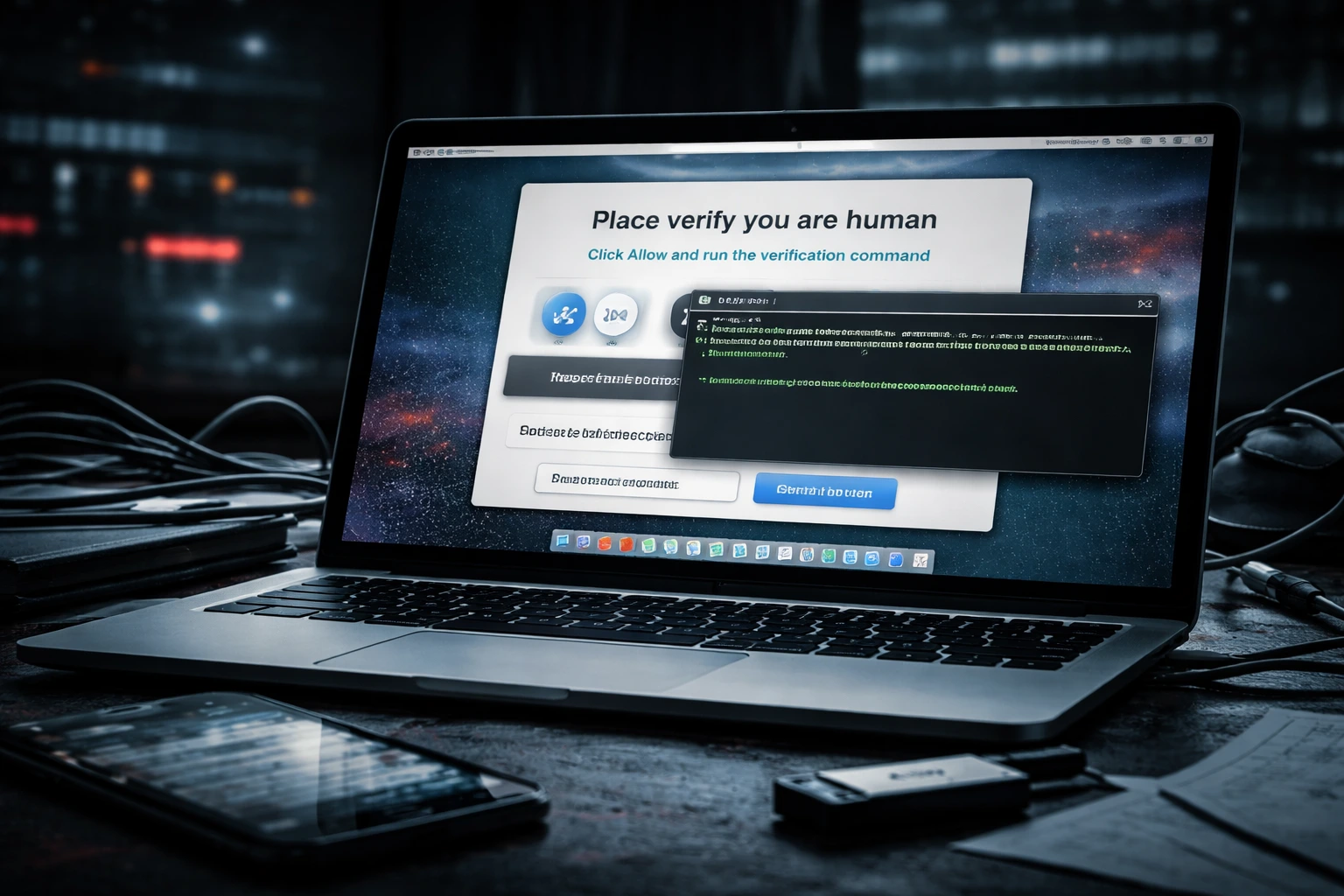

Infinity Stealer macOS-Kampagnen nutzen gefälschte CAPTCHA-ähnliche Seiten, um Opfer anzulocken. Diese Seiten imitieren vertrauenswürdige Dienste und zeigen eine Aufforderung, die eine Aktion zum Fortfahren verlangt.

Nutzer werden angewiesen, das Terminal zu öffnen und einen Befehl einzufügen. Nach der Ausführung lädt der Befehl die Malware im Hintergrund herunter und startet sie unbemerkt. Dieser Ablauf lässt den Angriff harmlos erscheinen, während er dem schädlichen Skript vollständige Kontrolle gibt.

Da der Nutzer die Aktion selbst ausführt, greifen herkömmliche Browser-Schutzmechanismen nicht.

Mehrstufige Ausführung erschwert die Erkennung

Infinity Stealer macOS verwendet eine mehrstufige Infektionskette, um unentdeckt zu bleiben. Der erste Befehl startet ein Skript, das eine zweite Nutzlast herunterlädt und im Hintergrund ausführt.

Die Malware ist in Python geschrieben und in eine native Binärdatei kompiliert. Das erschwert Analyse und Erkennung durch Sicherheitslösungen. Bevor Daten gesammelt werden, prüft die Malware ihre Umgebung, um nicht in virtuellen Maschinen oder Analyseumgebungen ausgeführt zu werden.

Diese Techniken ermöglichen einen unauffälligen Betrieb und reduzieren die Wahrscheinlichkeit einer Entdeckung.

Malware zielt auf Zugangsdaten und sensible Dateien ab

Infinity Stealer macOS ist darauf ausgelegt, eine Vielzahl sensibler Daten von infizierten Geräten zu sammeln. Sie konzentriert sich sowohl auf persönliche als auch auf entwicklungsbezogene Informationen, die lokal gespeichert sind.

Die Malware kann auf Browser-Zugangsdaten, Schlüsselbunddaten und Krypto-Wallet-Dateien zugreifen. Außerdem durchsucht sie Konfigurationsdateien und Entwicklungsumgebungen nach Klartext-Geheimnissen.

In einigen Fällen erstellt sie Screenshots, um zusätzlichen Kontext zu erfassen. Alle gesammelten Daten werden an von Angreifern kontrollierte Infrastruktur übertragen.

ClickFix-Methode erhöht die Effektivität

Infinity Stealer macOS zeigt die zunehmende Nutzung der ClickFix-Methode in Malware-Kampagnen. Diese Technik basiert vollständig auf Nutzerinteraktion statt auf technischen Schwachstellen.

Angreifer verwenden überzeugende Anweisungen, um Nutzer durch den Infektionsprozess zu führen. Dadurch wird der Angriff schwerer zu erkennen und mit herkömmlichen Sicherheitsmaßnahmen zu blockieren.

Mit der Weiterentwicklung dieser Methode werden ähnliche Kampagnen voraussichtlich zunehmen.

Fazit

Infinity Stealer macOS verdeutlicht, wie Angreifer verstärkt auf Social Engineering setzen, um Malware zu verbreiten. Indem sie Nutzer dazu bringen, Befehle selbst auszuführen, umgehen sie viele bestehende Schutzmechanismen.

Diese Entwicklung erhöht die Bedeutung von Nutzeraufklärung. Das Vermeiden unbekannter Befehle und das Hinterfragen unerwarteter Aufforderungen können Infektionen verhindern und das Risiko reduzieren.

0 Kommentare zu „Infinity-Stealer-macOS-Malware zielt über ClickFix-Köder auf Nutzer ab“