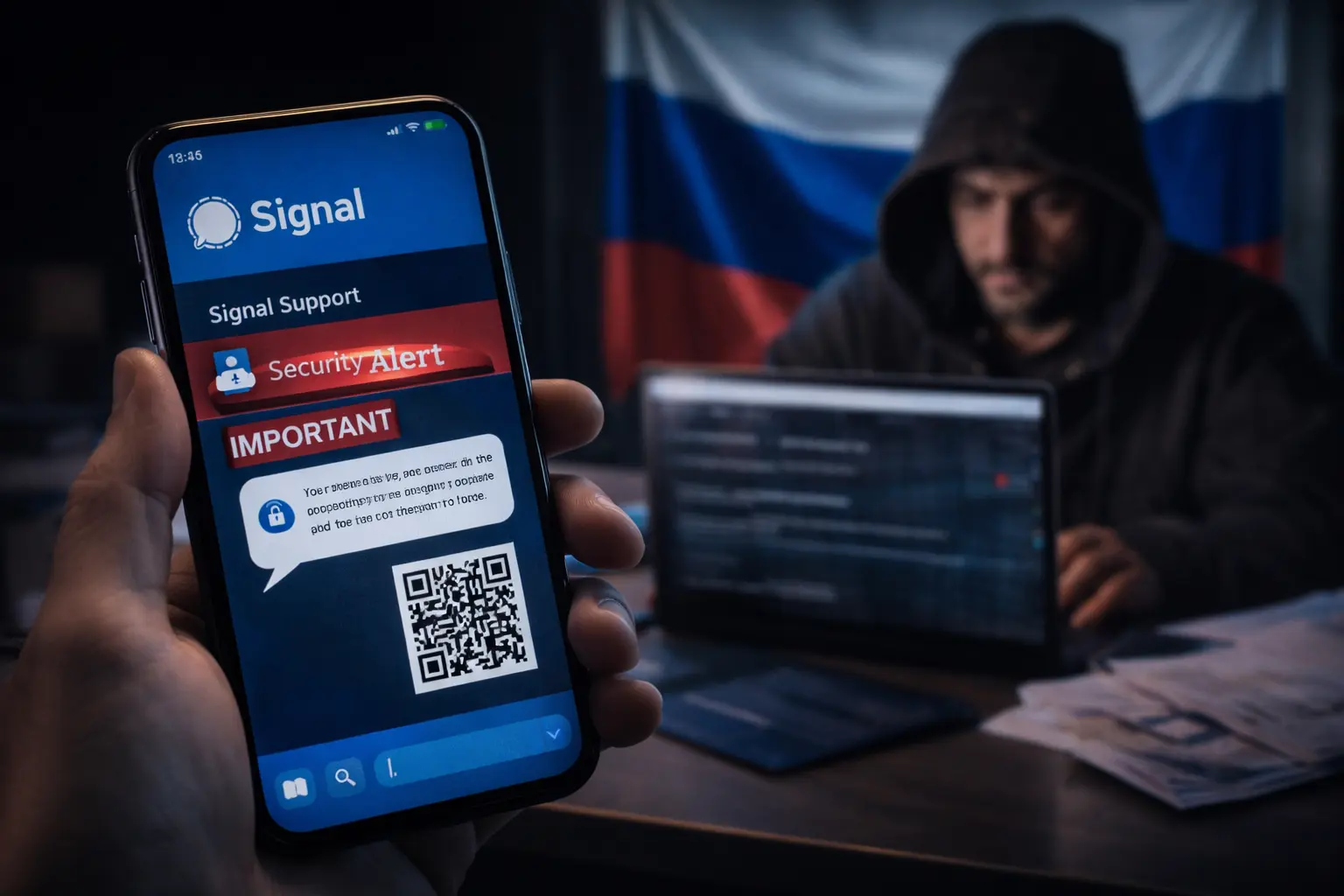

En ny bølge af målrettede angreb flytter fokus væk fra at bryde kryptering og over mod at udnytte brugere. Signal-phishingkampagnen, knyttet til russisk efterretning, viser, hvordan sikre beskedplatforme stadig kan kompromitteres gennem kontoovertagelse. I stedet for at angribe teknologien retter trusselsaktører sig mod, hvordan mennesker bruger den.

Målrettet kampagne fokuserer på kontoadgang

Kampagnen handler om at få adgang til brugerkonti frem for at udnytte tekniske svagheder. Angribere kontakter ofre direkte og udgiver sig ofte for at være betroede kontakter eller legitime tjenester.

Disse beskeder er designet til at fremstå troværdige og tidskritiske. Det øger sandsynligheden for, at mål reagerer uden at verificere anmodningen. Når kontakten er etableret, guider angriberne ofrene gennem trin, der giver adgang til deres konti.

Denne tilgang gør det muligt for trusselsaktører at omgå traditionelle sikkerhedskontroller uden at udløse alarmer knyttet til systemsvagheder.

Misbrug af verificering muliggør overtagelse

Den centrale metode indebærer misbrug af verificeringsprocesser. Ofre bliver narret til at dele login-koder eller scanne ondsindede QR-koder.

Disse handlinger gør det muligt for angribere at koble deres egne enheder til offerets konto. I nogle tilfælde kan de opnå fuld kontrol uden at brugeren opdager det med det samme.

Teknikken undgår direkte interaktion med selve krypteringen. I stedet bruges legitime funktioner på måder, de ikke var tiltænkt, for at opnå adgang.

Social manipulation driver succesen

Kampagnen er stærkt afhængig af social manipulation. Beskederne er nøje udformet til at matche tone og kontekst i reel kommunikation.

Angribere bruger hast, autoritet eller genkendelse for at presse ofre til at træffe hurtige beslutninger. Det reducerer sandsynligheden for, at målene stiller spørgsmål ved anmodningen.

Effektiviteten af denne metode viser et tydeligt mønster. Menneskelig adfærd er fortsat lettere at udnytte end teknisk sikrede systemer.

Højværdimål i fokus

Operationen retter sig mod personer med adgang til følsom information. Det inkluderer embedsmænd, journalister og andre i politiske eller strategiske miljøer.

Ved at kompromittere disse konti får angribere indsigt i private samtaler og netværk. De kan også bruge de kompromitterede konti til at udvide angrebet yderligere.

Hvert vellykket brud bliver dermed et potentielt udgangspunkt for bredere efterretningsindsamling.

Et skift i angrebsstrategi

Signal-phishingkampagnen afspejler et bredere skift i cyberoperationer. Angribere bevæger sig væk fra komplekse tekniske angreb og over mod skalerbare, menneskefokuserede metoder.

Denne strategi sænker omkostningerne ved angreb, samtidig med at effekten forbliver høj. Den gør også opdagelse vanskeligere, da aktiviteten ofte ligner normal brugeradfærd.

Efterhånden som disse metoder udvikler sig, vil lignende kampagner sandsynligvis sprede sig til andre platforme.

Konklusion

Signal-phishing knyttet til russisk efterretning viser, hvordan moderne trusler tilpasser sig stærk kryptering. I stedet for at bryde sikre systemer omgår angribere dem ved at målrette brugere direkte.

Dette skift ændrer, hvordan sikkerhed bør håndteres. Beskyttelse af konti afhænger nu lige så meget af brugerbevidsthed som af tekniske sikkerhedsforanstaltninger.

0 svar til “Signal-phishing kobles til russisk efterretning”