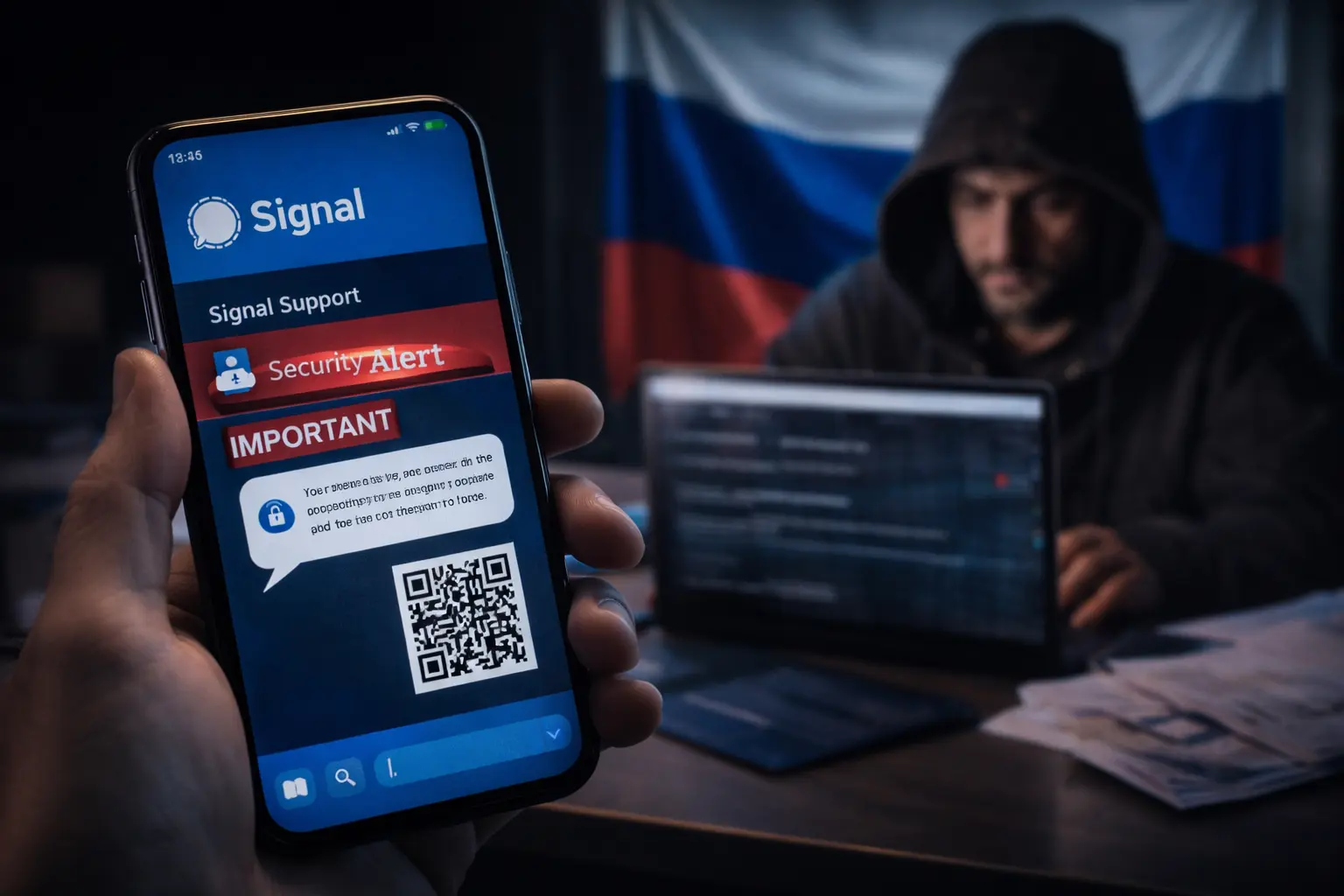

En ny bølge av målrettede angrep flytter fokus bort fra å bryte kryptering og over til å utnytte brukere. Signal-phishingkampanjen, knyttet til russisk etterretning, viser hvordan sikre meldingsplattformer fortsatt kan kompromitteres gjennom kontoovertakelse. I stedet for å angripe teknologien retter trusselaktører seg mot hvordan mennesker bruker den.

Målrettet kampanje fokuserer på kontotilgang

Kampanjen dreier seg om å få tilgang til brukerkontoer i stedet for å utnytte tekniske svakheter. Angripere kontakter ofre direkte og utgir seg ofte for å være betrodde kontakter eller legitime tjenester.

Disse meldingene er utformet for å fremstå som troverdige og tidskritiske. Dette øker sannsynligheten for at målene handler uten å verifisere forespørselen. Når kontakt først er etablert, veileder angriperne ofrene gjennom steg som gir tilgang til kontoene deres.

Denne tilnærmingen gjør det mulig for trusselaktører å omgå tradisjonelle sikkerhetskontroller uten å utløse alarmer knyttet til systemsvakheter.

Misbruk av verifisering muliggjør kontoovertakelse

Kjernemetoden innebærer misbruk av verifiseringsprosesser. Ofre lures til å dele innloggingskoder eller skanne ondsinnede QR-koder.

Disse handlingene gjør det mulig for angripere å koble sine egne enheter til offerets konto. I noen tilfeller kan de få full kontroll uten at brukeren merker det umiddelbart.

Teknikken unngår direkte interaksjon med selve krypteringen. I stedet brukes legitime funksjoner på en måte som ikke var tiltenkt, for å få tilgang.

Sosial manipulering driver suksessen

Kampanjen er sterkt avhengig av sosial manipulering. Meldingene er nøye utformet for å samsvare med tone og kontekst i ekte kommunikasjon.

Angripere bruker hastverk, autoritet eller gjenkjennelse for å presse ofre til å ta raske beslutninger. Dette reduserer sannsynligheten for at målene stiller spørsmål ved forespørselen.

Effektiviteten i denne metoden viser et tydelig mønster. Menneskelig atferd er fortsatt enklere å utnytte enn teknisk beskyttede systemer.

Høyt verdsatte mål i fokus

Operasjonen retter seg mot personer med tilgang til sensitiv informasjon. Dette inkluderer myndighetspersoner, journalister og andre i politiske eller strategiske miljøer.

Ved å kompromittere disse kontoene får angripere innsikt i private samtaler og nettverk. De kan også bruke de kompromitterte kontoene til å utvide angrepet videre.

Hvert vellykket innbrudd blir dermed et potensielt utgangspunkt for bredere etterretningsinnsamling.

Et skifte i angrepsstrategi

Signal-phishingkampanjen gjenspeiler en bredere utvikling innen cyberoperasjoner. Angripere beveger seg bort fra komplekse tekniske angrep og over til skalerbare, menneskefokuserte metoder.

Denne strategien reduserer kostnadene for angrep samtidig som effekten opprettholdes. Den gjør også oppdagelse vanskeligere, siden aktiviteten ofte ligner normal brukeradferd.

Etter hvert som disse metodene utvikler seg, vil lignende kampanjer sannsynligvis spre seg til andre plattformer.

Konklusjon

Signal-phishing knyttet til russisk etterretning viser hvordan moderne trusler tilpasser seg sterk kryptering. I stedet for å bryte sikre systemer omgår angripere dem ved å rette seg direkte mot brukere.

Dette skiftet endrer hvordan sikkerhet bør håndteres. Beskyttelse av kontoer avhenger nå like mye av brukernes bevissthet som av tekniske sikkerhetstiltak.

0 svar til “Signal-phishing knyttes til russisk etterretning”