Eine neue ClickFix-Malwarekampagne nutzt kompromittierte WordPress-Websites, um Infostealer-Malware an ahnungslose Besucher zu verbreiten. Anstatt schädliche Seiten auf von Angreifern kontrollierten Domains zu hosten, missbraucht die Kampagne legitime Websites, die bereits Vertrauen bei Nutzern aufgebaut haben.

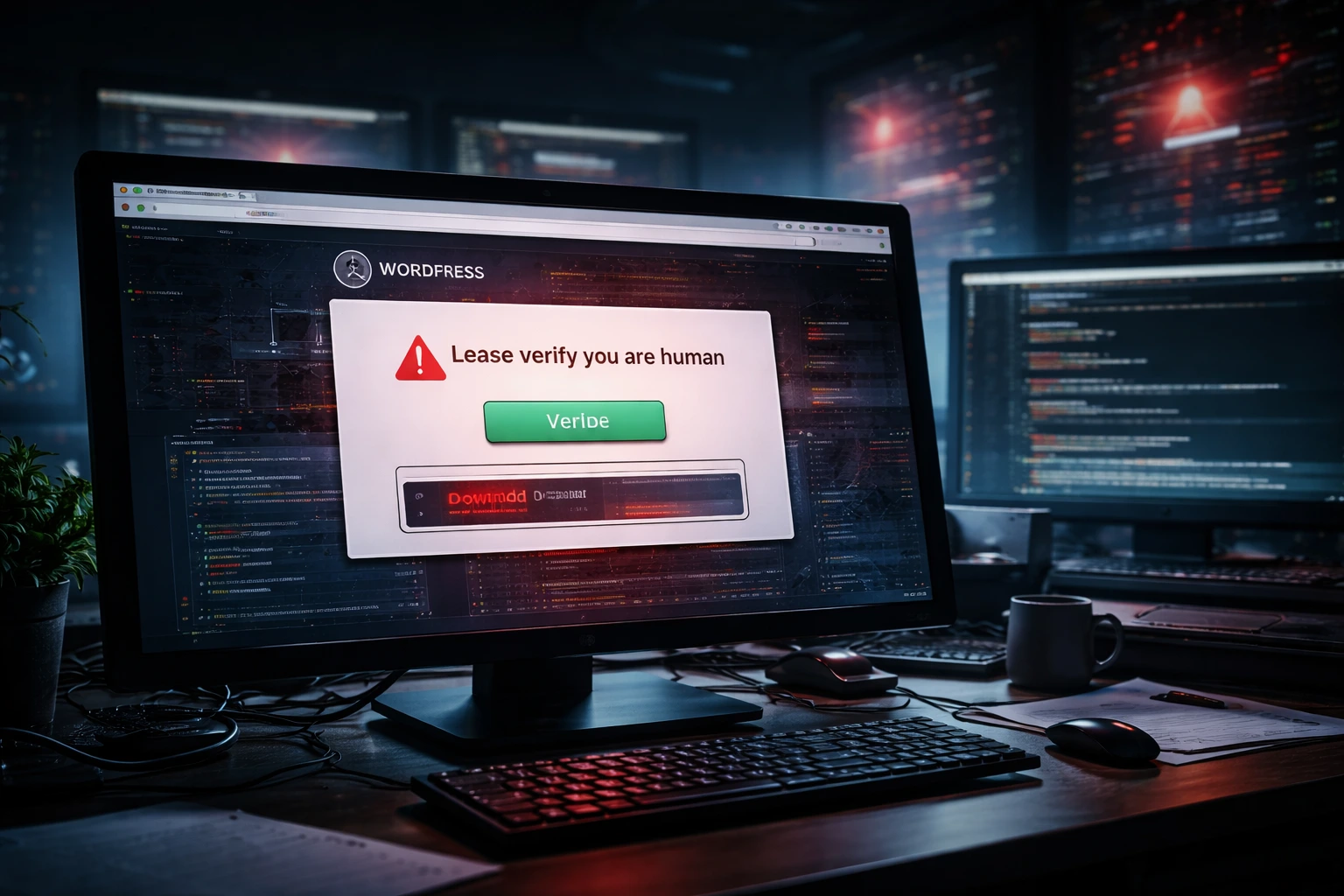

Sicherheitsforscher entdeckten Hunderte infizierte Websites, die Besucher auf gefälschte Verifizierungsseiten weiterleiten. Diese Seiten imitieren bekannte CAPTCHA-Abfragen und fordern Nutzer auf, Schritte auszuführen, die letztlich Malware installieren.

Die Kampagne zeigt, wie Angreifer zunehmend Social Engineering mit kompromittierten Websites kombinieren, um datendiebstahlende Malware zu verbreiten.

Angreifer kompromittieren WordPress-Websites

Die Kampagne basiert auf kompromittierten WordPress-Websites, die Angreifer als Plattform zur Verteilung bösartiger Skripte nutzen. Forscher identifizierten Hunderte infizierter Websites in mehreren Ländern, darunter Nachrichtenportale und öffentlich zugängliche Internetseiten.

Sobald Angreifer Zugriff auf eine Website erhalten, schleusen sie schädlichen Code ein, der Besucher auf eine gefälschte Verifizierungsseite umleitet. Diese Seite wirkt legitim und imitiert Sicherheitsprüfungen, die Nutzer häufig beim Zugriff auf geschützte Websites sehen.

Da die Infektion auf vertrauenswürdigen Domains erfolgt, vermuten Besucher seltener eine bösartige Aktivität.

Gefälschte CAPTCHA-Abfragen lösen den ClickFix-Trick aus

Besucher, die eine kompromittierte Website aufrufen, sehen eine Seite, die wie eine CAPTCHA-Verifizierung aussieht. Die Nachricht behauptet, dass der Besucher einen kurzen Verifizierungsprozess durchführen müsse, bevor er die Website aufrufen kann.

Anstatt einfach ein Kontrollkästchen anzuklicken, werden Nutzer angewiesen, eine Reihe scheinbar harmloser Schritte auszuführen. Die Anweisungen führen dazu, dass der Nutzer einen Befehl kopiert und auf seinem System ausführt.

Diese Methode, bekannt als ClickFix, manipuliert Nutzer dazu, selbst schädliche Befehle auszuführen. Sobald der Befehl ausgeführt wird, erhält der Angreifer einen ersten Zugriff auf den Computer des Opfers.

Infostealer-Malware zielt auf sensible Daten

Nachdem der schädliche Befehl ausgeführt wurde, lädt das System Infostealer-Malware herunter. Diese Art von Malware konzentriert sich darauf, wertvolle Informationen vom Gerät des Opfers zu sammeln.

Infostealer suchen häufig nach gespeicherten Browser-Zugangsdaten, Authentifizierungstokens und Session-Cookies. Außerdem versuchen sie möglicherweise, Daten aus Kryptowährungs-Wallets und andere sensible Informationen vom System zu stehlen.

Die gestohlenen Daten werden anschließend an Server übertragen, die von den Angreifern kontrolliert werden. Dort können sie für Kontoübernahmen, Finanzbetrug oder weitere Cyberangriffe genutzt werden.

Gestohlene Zugangsdaten könnten die Website-Komprimittierung ermöglicht haben

Forscher, die die Kampagne untersuchen, gehen davon aus, dass Angreifer über gestohlene Administrator-Zugangsdaten Zugriff auf die WordPress-Websites erhielten, anstatt eine einzelne gemeinsame Sicherheitslücke auszunutzen.

Wenn Angreifer gültige Anmeldedaten erhalten, können sie auf das Administrationspanel der Website zugreifen und schädliche Skripte direkt in die Seite einfügen. Dadurch lassen sich legitime Websites in Plattformen zur Malware-Verbreitung verwandeln.

Schwache Passwörter, wiederverwendete Zugangsdaten und zuvor kompromittierte Konten können Websites besonders anfällig für solche Angriffe machen.

Fazit

Die ClickFix-Malwarekampagne zeigt, wie Angreifer weiterhin Social Engineering mit kompromittierten Websites kombinieren, um Infostealer-Malware zu verbreiten. Durch den Missbrauch vertrauenswürdiger WordPress-Websites und die Tarnung des Angriffs als CAPTCHA-Verifizierung können Cyberkriminelle Nutzer dazu bringen, selbst Malware zu installieren.

Diese Methoden ermöglichen es Angreifern, viele traditionelle Sicherheitsmaßnahmen zu umgehen, da die schädliche Aktivität von legitimen Domains ausgeht. Dadurch können ahnungslose Besucher Malware begegnen, während sie scheinbar vertrauenswürdige Websites aufrufen.

Website-Administratoren sollten ihre Konten sichern und ihre Websites auf verdächtige Änderungen überwachen. Gleichzeitig sollten Nutzer vorsichtig sein, wenn Websites sie auffordern, Befehle auszuführen oder ungewöhnliche Verifizierungsschritte durchzuführen.

0 Kommentare zu „ClickFix-Malwarekampagne kapert WordPress-Websites, um Infostealer zu verbreiten“