ClickFix App-V-malwareangreb viser, hvordan trusselsaktører fortsætter med at forfine social manipulation. Angribere misbruger nu betroede Windows-komponenter til at levere malware til offersystemer. De benytter falske menneskeverifikationsprompter og Microsofts Application Virtualization-rammeværk til at omgå sikkerhedskontroller. Metoden lykkes, fordi den overbeviser brugerne om selv at udløse angrebet.

Kampagnen peger på et bredere skifte i cyberkriminalitet. Angribere foretrækker i stigende grad vildledning og indbyggede systemværktøjer frem for at udnytte klassiske softwaresårbarheder.

Hvordan ClickFix-teknikken fungerer

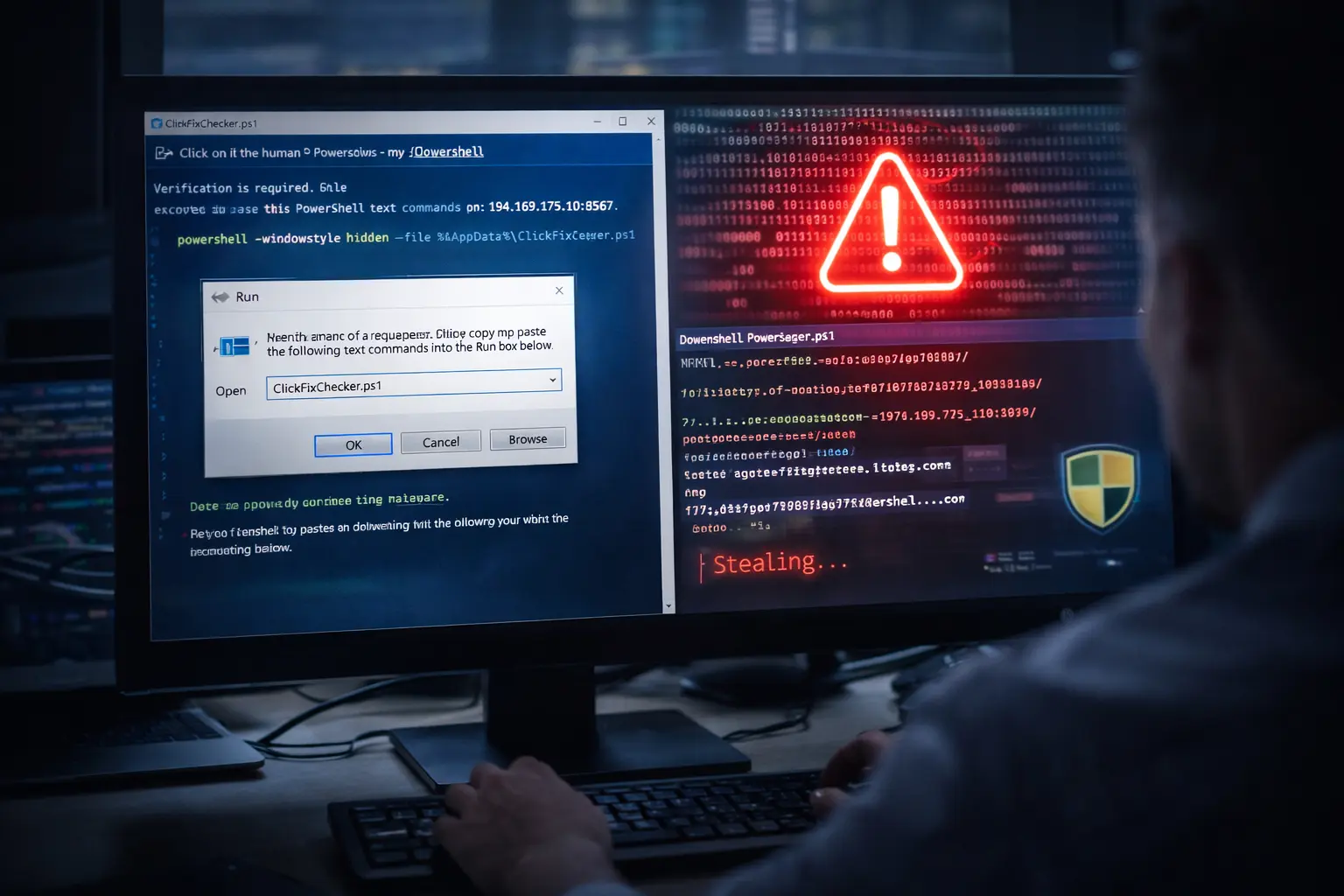

Angrebet starter, når en ondsindet webside viser en falsk CAPTCHA- eller verifikationsprompt. Siden instruerer brugeren i at kopiere og indsætte kommandoer i Windows’ Kør-dialog. Ofrene tror, at de gennemfører et rutinemæssigt verifikationstrin, hvilket sænker mistanken.

Når kommandoen udføres, starter den et Windows App-V-script. Scriptet aktiverer straks PowerShell i baggrunden og igangsætter processen med at udrulle malware.

Hvorfor angribere misbruger App-V-scripts

Windows App-V-scripts er digitalt signerede og fungerer som betroede systemkomponenter. Sikkerhedsværktøjer tillader ofte, at de kører uden afbrydelse. Angribere udnytter denne tillid ved at bruge App-V som leveringsmekanisme for ondsindede kommandoer.

Denne tilgang gør, at malwaren falder ind i normal systemadfærd. Som følge heraf har traditionelle signaturbaserede forsvar vanskeligt ved at opdage angrebet i de tidlige faser.

Malware leveret gennem angrebskæden

Efter udførelse installerer angrebet informationsstjælende malware. Disse payloads indsamler aktivt browserdata, gemte legitimationsoplysninger, sessionstokens og andre følsomme oplysninger. Nogle varianter etablerer også vedvarende adgang og downloader yderligere malwarekomponenter.

Når angriberne har adgang til dataene, anvender de dem ofte til kontoovertagelser, økonomisk svindel eller dybere adgang til netværk. Ét kompromitteret endpoint kan dermed eksponere større miljøer.

Hvorfor brugere falder for ClickFix-angreb

ClickFix App-V-angreb lykkes, fordi de udnytter brugernes tillid. Mange brugere løser CAPTCHA-udfordringer jævnligt og følger instruktioner på skærmen uden tøven. Angriberne efterligner disse velkendte arbejdsgange for at mindske modstand.

Brugen af indbyggede Windows-værktøjer reducerer mistanken yderligere. Brugere stiller sjældent spørgsmål ved systemfunktioner, selv når de anvendes på usædvanlige måder.

Hvordan organisationer kan reducere eksponering

Organisationer bør begrænse unødvendig scripteksekvering og overvåge PowerShell-aktivitet tæt. Adfærdsbaserede endpoint-løsninger giver stærkere detektion end rene signaturbaserede værktøjer. App-V bør deaktiveres eller begrænses, hvor teknologien ikke har et klart driftsmæssigt formål.

Sikkerhedstræning er fortsat afgørende. Medarbejdere skal forstå, at legitime websites aldrig beder brugere om manuelt at køre kommandoer som led i verifikationsprocesser.

Konklusion

ClickFix App-V-malwareangreb demonstrerer, hvordan cyberkriminelle bevidst udnytter tilliden til Windows-komponenter. Ved at overbevise brugere om at udføre ondsindede kommandoer via legitime scripts opnår angriberne en diskret og effektiv leveringsmetode. Organisationer kan reducere risikoen ved at kombinere tekniske sikkerhedstiltag med løbende overvågning og styrket brugerbevidsthed.

0 svar til “ClickFix App-V-angreb misbruger Windows-scripts til at spre malware”