ClickFix App-V-malwareattacker visar hur hotaktörer fortsätter att förfina social ingenjörskonst. Angripare missbrukar nu betrodda Windows-komponenter för att sprida skadlig kod till offers system. De använder falska verifieringsuppmaningar och Microsofts Application Virtualization-ramverk för att kringgå säkerhetskontroller. Metoden lyckas eftersom den får användaren att själv starta attacken.

Kampanjen speglar en bredare förändring inom cyberbrottslighet. Angripare förlitar sig allt oftare på vilseledning och inbyggda systemverktyg i stället för att utnyttja traditionella programvarusårbarheter.

Hur ClickFix-tekniken fungerar

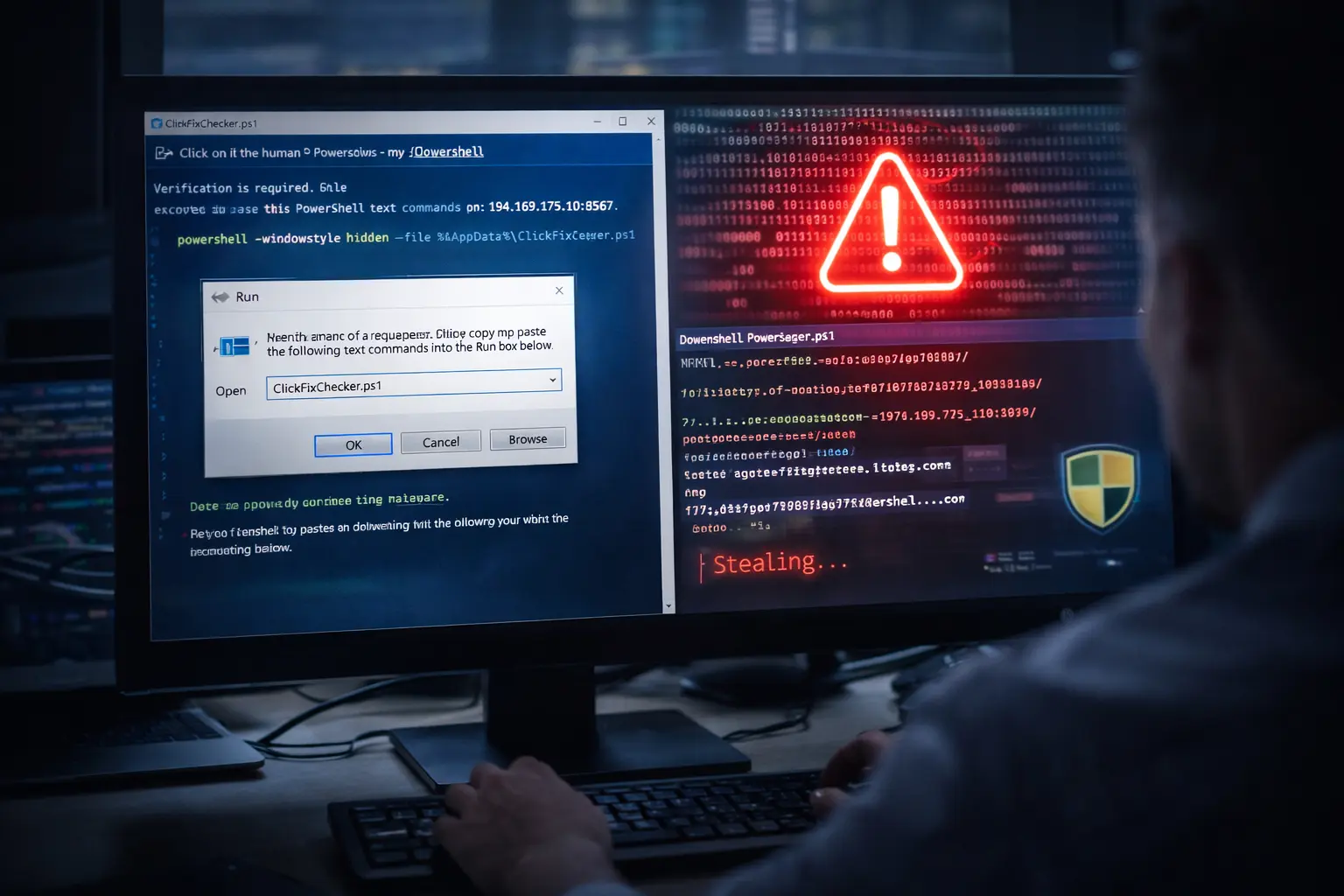

Attacken inleds när en skadlig webbsida visar en falsk CAPTCHA- eller verifieringsruta. Sidan instruerar användaren att kopiera och klistra in ett kommando i Windows Kör-dialog. Offret tror sig genomföra ett rutinmässigt verifieringssteg, vilket sänker vaksamheten.

När kommandot körs startar det ett Windows App-V-skript. Skriptet aktiverar omedelbart PowerShell i bakgrunden och inleder processen för att distribuera skadlig kod.

Varför angripare missbrukar App-V-skript

Windows App-V-skript är digitalt signerade och fungerar som betrodda systemkomponenter. Säkerhetsverktyg tillåter därför ofta att de körs utan avbrott. Angripare utnyttjar detta förtroende genom att använda App-V som leveransmekanism för skadliga kommandon.

Metoden gör att attacken smälter in i normalt systembeteende. Traditionella signaturbaserade skydd får därmed svårt att upptäcka hotet i ett tidigt skede.

Skadlig kod som levereras via attackkedjan

Efter körning installerar attacken informationsstjälande skadlig kod. Dessa laster samlar aktivt in webbläsardata, sparade inloggningsuppgifter, sessionstoken och annan känslig information. Vissa varianter skapar även beständighet och laddar ner ytterligare komponenter.

När angriparna fått tillgång till informationen använder de den ofta för kontokapningar, bedrägerier eller djupare åtkomst till nätverk. Ett enda komprometterat system kan därmed exponera större miljöer.

Varför användare luras av ClickFix-attacker

ClickFix App-V-attacker lyckas eftersom de utnyttjar användarnas förtroende. Många användare löser regelbundet CAPTCHA-utmaningar och följer instruktioner på skärmen utan att ifrågasätta dem. Angriparna efterliknar dessa välkända flöden för att minska motstånd.

Användningen av inbyggda Windows-verktyg sänker misstänksamheten ytterligare. Många ifrågasätter sällan systemfunktioner, även när de används på oväntade sätt.

Hur organisationer kan minska exponeringen

Organisationer bör begränsa onödig skriptkörning och övervaka PowerShell-aktivitet noggrant. Beteendebaserade skyddslösningar ger bättre upptäckt än enbart signaturbaserade verktyg. App-V bör inaktiveras eller begränsas där tekniken inte fyller ett tydligt affärsbehov.

Utbildning är fortsatt avgörande. Anställda måste förstå att legitima webbplatser aldrig ber användare att manuellt köra kommandon som en del av verifieringsprocesser.

Slutsats

ClickFix App-V-malwareattacker visar hur cyberkriminella beväpnar förtroendet för Windows-komponenter. Genom att lura användare att köra skadliga kommandon via legitima skript skapar angriparna en diskret och effektiv leveransmetod. Organisationer kan minska risken genom att kombinera tekniska skyddsåtgärder med kontinuerlig användarmedvetenhet och övervakning.

0 svar till ”ClickFix App-V-attacker missbrukar Windows-skript för att sprida skadlig kod”