Axios npm-hacket började med ett falskt Microsoft Teams-scenario, inte med en sårbarhet i koden. Angripare riktade in sig direkt på en maintainer och använde social engineering för att få åtkomst. Den enda komprometteringen gjorde det möjligt för dem att publicera skadliga uppdateringar till ett brett använt paket.

Händelsen visar hur leverantörskedjeattacker nu börjar med människor, inte sårbarheter.

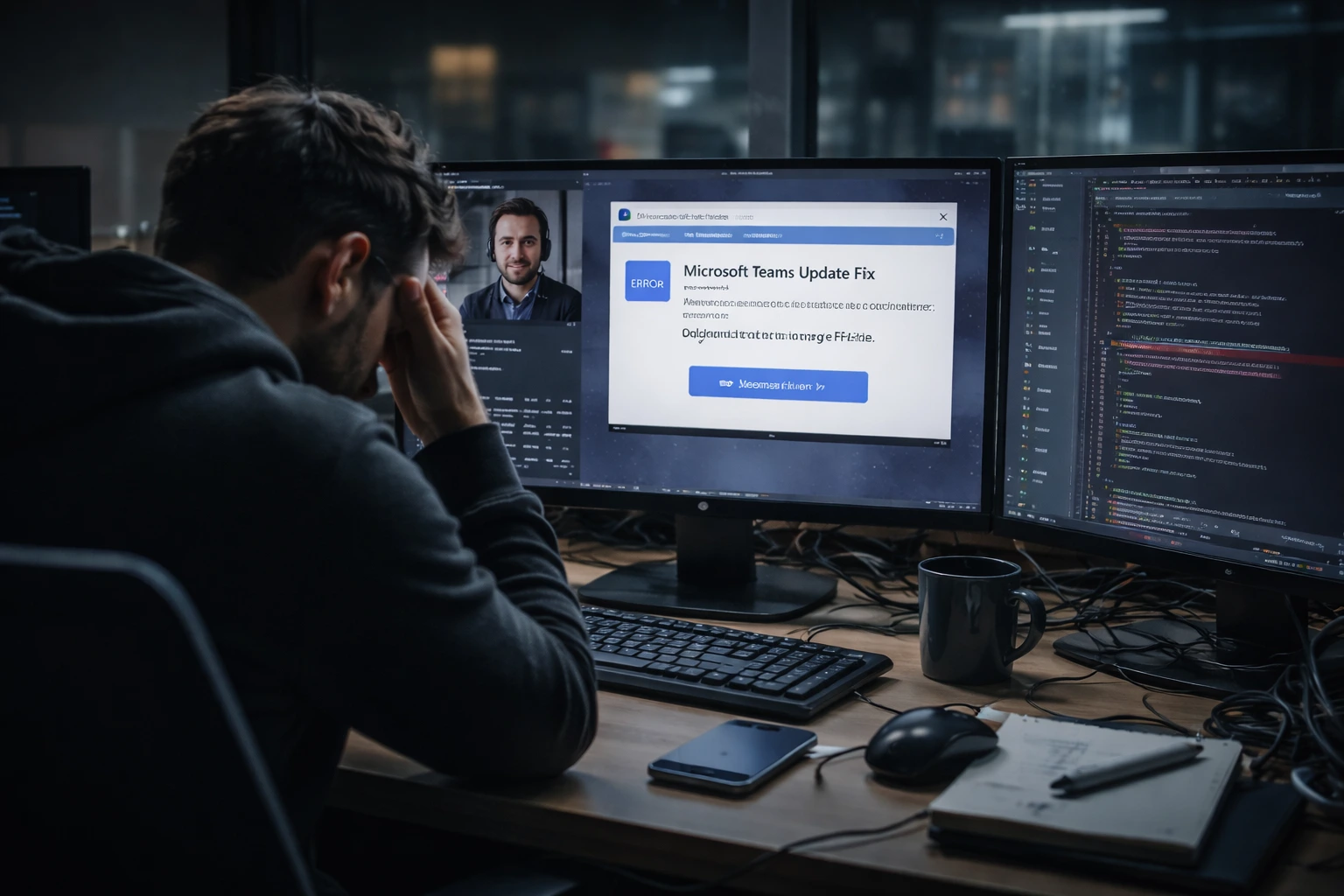

Angripare använde ett falskt Teams-scenario

Angripare kontaktade Axios-maintainern och skapade en övertygande interaktion som liknade en normal arbetsmiljö. De byggde förtroende genom samordnade meddelanden och ledde målet in i en live-session.

Under interaktionen introducerade de ett falskt problem som krävde en snabb lösning. Förfrågan såg rutinmässig ut och följde vanliga felsökningssteg.

Maintainern följde instruktionerna och körde filen.

Den handlingen installerade skadlig kod på systemet och gav angriparna direkt åtkomst.

Komprometterat konto möjliggjorde injicering i paketet

Efter att ha fått åtkomst gick angriparna vidare till maintainerns npm-konto. De använde befintliga behörigheter för att publicera nya versioner av Axios.

De undvek tydliga ändringar i huvudpaketet. I stället lade de till ett dolt beroende som kördes vid installation.

Detta beroende laddade ner en extern payload och körde den automatiskt.

Paketet såg legitimt ut, vilket minskade risken för omedelbar upptäckt.

Kort exponering skapade ändå risk

De skadliga versionerna var tillgängliga under en begränsad tid. Det minskade inte påverkan.

Axios används i ett stort antal projekt och beroendekedjor. Många system installerar uppdateringar automatiskt under byggprocesser.

Detta skapade flera exponeringspunkter:

- Utvecklingsmiljöer

- Automatiserade pipelines

- Indirekta beroenden mellan projekt

Attacken byggde på spridning, inte på varaktighet.

Social engineering kringgick tekniska skydd

Angriparna utnyttjade ingen sårbarhet i kodbasen. De fick åtkomst genom att manipulera maintainern.

Metoden fungerade eftersom:

- Upplägget såg legitimt ut

- Förfrågan passade ett normalt arbetsflöde

- Åtgärden krävde minimal insats

När maintainern litade på scenariot kunde angriparna kringgå tekniska skydd.

Leverantörskedjerisk börjar med åtkomst

Händelsen visar en tydlig förändring i leverantörskedjeattacker. Angripare fokuserar nu på att få betrodd åtkomst i stället för att bryta system.

Maintainerkonton är värdefulla mål. När de komprometteras kan angripare sprida skadlig kod i stor skala.

Det gör mänsklig åtkomst till en kritisk säkerhetsfaktor.

Slutsats

Axios npm-hacket visar hur snabbt angripare kan omvandla förtroende till åtkomst. De bröt inte systemet. De använde det som det var tänkt.

Detta tillvägagångssätt tar bort många traditionella varningssignaler och ökar hastigheten i angreppet.

Organisationer måste se utvecklaråtkomst som en del av sin säkerhetsperimeter. Utan den förändringen kommer liknande attacker att fortsätta lyckas.

0 svar till ”Axios npm-hack använde falsk Teams-fix”