Axios npm-hacket startet med et falskt Microsoft Teams-scenario, ikke en sårbarhet i koden. Angripere rettet seg direkte mot en maintainer og brukte sosial manipulering for å få tilgang. Denne ene kompromitteringen gjorde det mulig å publisere skadelige oppdateringer til en mye brukt pakke.

Hendelsen viser hvordan angrep i leverandørkjeden nå starter med mennesker, ikke sårbarheter.

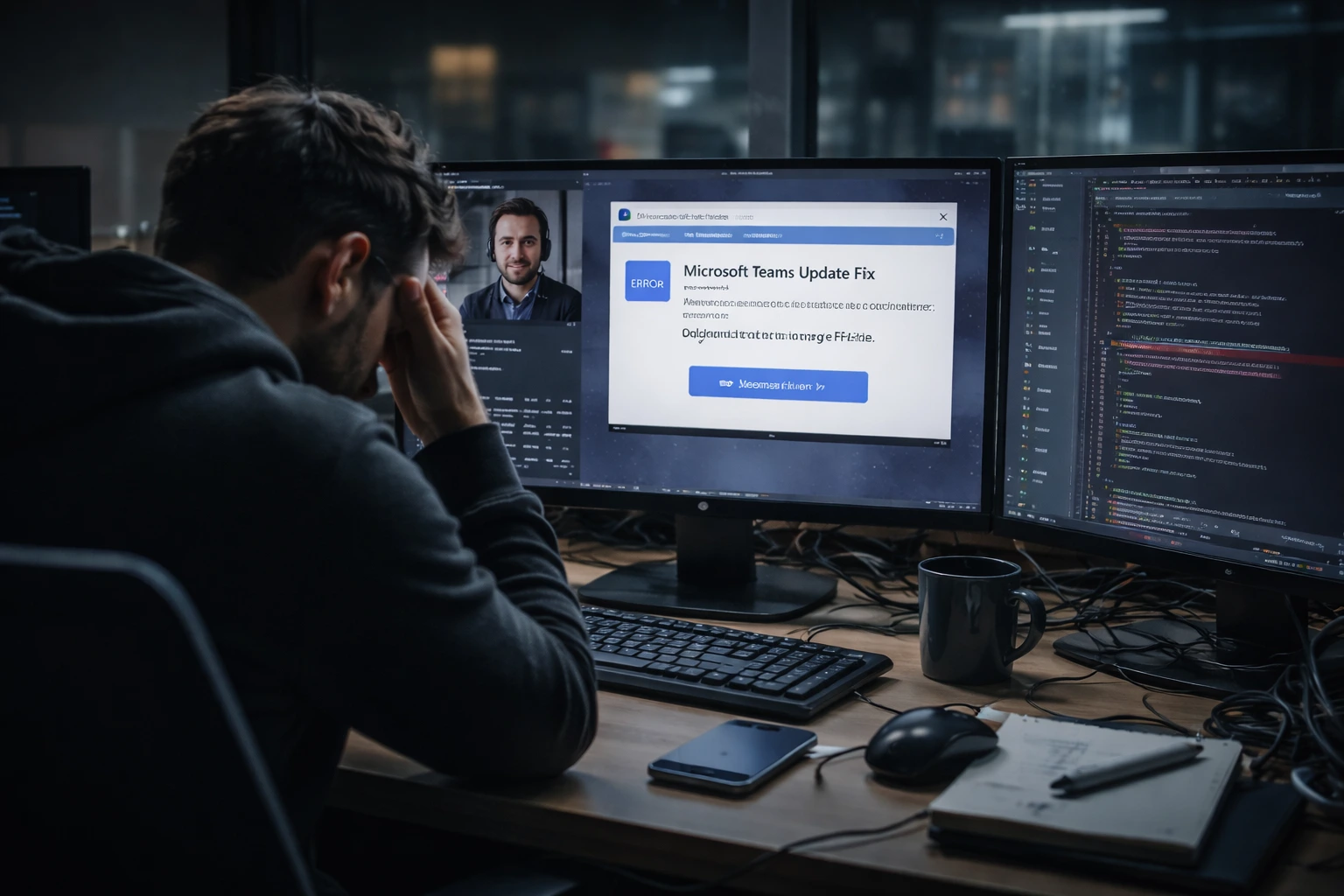

Angripere brukte et falskt Teams-scenario

Angripere kontaktet Axios-maintaineren og satte opp en overbevisende interaksjon som lignet et normalt arbeidsmiljø. De bygget tillit gjennom koordinerte meldinger og ledet målet inn i en live-økt.

Under interaksjonen introduserte de et falskt problem som krevde en rask løsning. Forespørselen virket rutinemessig og fulgte vanlige feilsøkingssteg.

Maintaineren fulgte instruksjonene og kjørte filen.

Denne handlingen installerte skadevare på systemet og ga angriperne direkte tilgang.

Kompromittert konto muliggjorde injisering i pakken

Etter å ha fått tilgang gikk angriperne videre til maintainerens npm-konto. De brukte eksisterende rettigheter til å publisere nye versjoner av Axios.

De unngikk synlige endringer i hovedpakken. I stedet la de til en skjult avhengighet som ble kjørt under installasjon.

Denne avhengigheten lastet ned en ekstern payload og kjørte den automatisk.

Pakken fremstod som legitim, noe som reduserte sjansen for umiddelbar oppdagelse.

Kort eksponering skapte likevel risiko

De skadelige versjonene var tilgjengelige i en begrenset periode. Det reduserte ikke konsekvensene.

Axios brukes i et stort antall prosjekter og avhengighetskjeder. Mange systemer installerer oppdateringer automatisk under byggprosesser.

Dette skapte flere eksponeringspunkter:

- Utviklingsmiljøer

- Automatiserte pipelines

- Indirekte avhengigheter på tvers av prosjekter

Angrepet var avhengig av distribusjon, ikke varighet.

Sosial manipulering omgikk tekniske forsvar

Angriperne utnyttet ikke en sårbarhet i kodebasen. De fikk tilgang ved å manipulere maintaineren.

Metoden fungerte fordi:

- Oppsettet virket legitimt

- Forespørselen passet inn i en normal arbeidsflyt

- Handlingen krevde minimal innsats

Når maintaineren stolte på scenariet, kunne angriperne omgå tekniske kontroller.

Risiko i leverandørkjeden starter med tilgang

Hendelsen viser en tydelig endring i angrep mot leverandørkjeden. Angripere fokuserer nå på å oppnå betrodd tilgang i stedet for å bryte seg inn i systemer.

Maintainerkontoer er verdifulle mål. Når de kompromitteres, kan angripere spre skadelig kode i stor skala.

Dette gjør menneskelig tilgang til et kritisk sikkerhetslag.

Konklusjon

Axios npm-hacket viser hvor raskt angripere kan gjøre tillit om til tilgang. De brøt ikke systemet. De brukte det slik det er designet.

Denne tilnærmingen fjerner mange tradisjonelle varselsignaler og øker tempoet i angrepet.

Organisasjoner må behandle utviklertilgang som en del av sin sikkerhetsperimeter. Uten denne endringen vil lignende angrep fortsette å lykkes.

0 svar til “Axios npm-hack brukte falsk Teams-fiks”