Kategorie: Cybersicherheit

-

Bei einem schweren Cybersicherheitsvorfall hat der Ransomware-Angriff auf Jamco Aerospace sensible Lieferantendaten gefährdet. Jamco Aerospace, ein wichtiger Teilehersteller für die US-Marine, Boeing und andere, steht vor einem möglichen Datenleck, nachdem die Ransomware-Gruppe Play die Verantwortung für den Angriff übernommen hat. Wer ist Jamco Aerospace? Jamco Aerospace Inc. ist ein Präzisionstechnikunternehmen, das für große Akteure der…

-

Hacker nutzen jetzt vergessene Google-Storage-Buckets aus, indem sie aufgegebene Cloud-Adressen zurückerlangen, um Malware einzuschleusen oder Daten zu stehlen. Google hat deutliche Warnungen an Entwickler ausgesprochen und auf die wachsende Gefahr sogenannter „Dangling-Bucket“-Angriffe hingewiesen. Was sind „Dangling-Bucket“-Angriffe? „Dangling-Bucket“-Angriffe treten auf, wenn ein Storage-Bucket gelöscht wird, aber Verweise auf seinen Namen weiterhin in Code, Dokumentation oder Apps…

-

Ein Cyberangriff auf ein US-Bundesgericht hat äußerst sensible juristische Daten kompromittiert und ernsthafte Bedenken hinsichtlich der Sicherheit des Justizsystems des Landes ausgelöst. Der Angriff richtete sich gegen die Systeme Case Management/Electronic Case Files (CM/ECF) und Public Access to Court Electronic Records (PACER), die beide entscheidend für die Verwaltung von Bundesgerichtsverfahren sind. Beamte warnen, dass die…

-

Viele Cybersicherheitsfachleute sorgen sich um ihre berufliche Zukunft. Der zunehmende Trend zu Plattformabonnements und Automatisierung verdrängt Routineaufgaben und verändert den Beruf grundlegend. Diese Entwicklung wirft ernste Fragen auf, wie Fachkräfte in einer sich rasant wandelnden Landschaft relevant bleiben können. Der Plattformisierungstrend in der Cybersicherheit Unternehmen setzen zunehmend auf abonnementsbasierte Plattformen, Managed Services und KI-gestützte Tools…

-

Die Gemini-AI-Übernahme über eine manipulierte Google-Kalendereinladung hat ernste Bedenken hinsichtlich der KI-gestützten Smart-Home-Sicherheit ausgelöst. Sicherheitsforscher enthüllten, wie eine Kalendereinladung mit versteckten schädlichen Anweisungen Googles Gemini AI dazu bringen konnte, Geräte in einer häuslichen Umgebung zu steuern – ohne Wissen oder Zustimmung der Nutzer. So funktioniert der Angriff Die Forscher fügten schädliche Befehle in die Beschreibung…

-

Mehrere Abschnitte der US-Verfassung verschwanden von einer wichtigen Regierungswebsite aufgrund eines unerwarteten technischen Fehlers, der vorübergehend zentrale Rechtsbestimmungen aus der öffentlichen Ansicht entfernte. Betroffen war die „Constitution Annotated“-Seite der Library of Congress – eine vertrauenswürdige Quelle für Gesetzgeber, Studierende und Bürger, die verlässliche Informationen zur US-Verfassung suchen. Der Vorfall führte zu Verwirrung, politischen Spekulationen und…

-

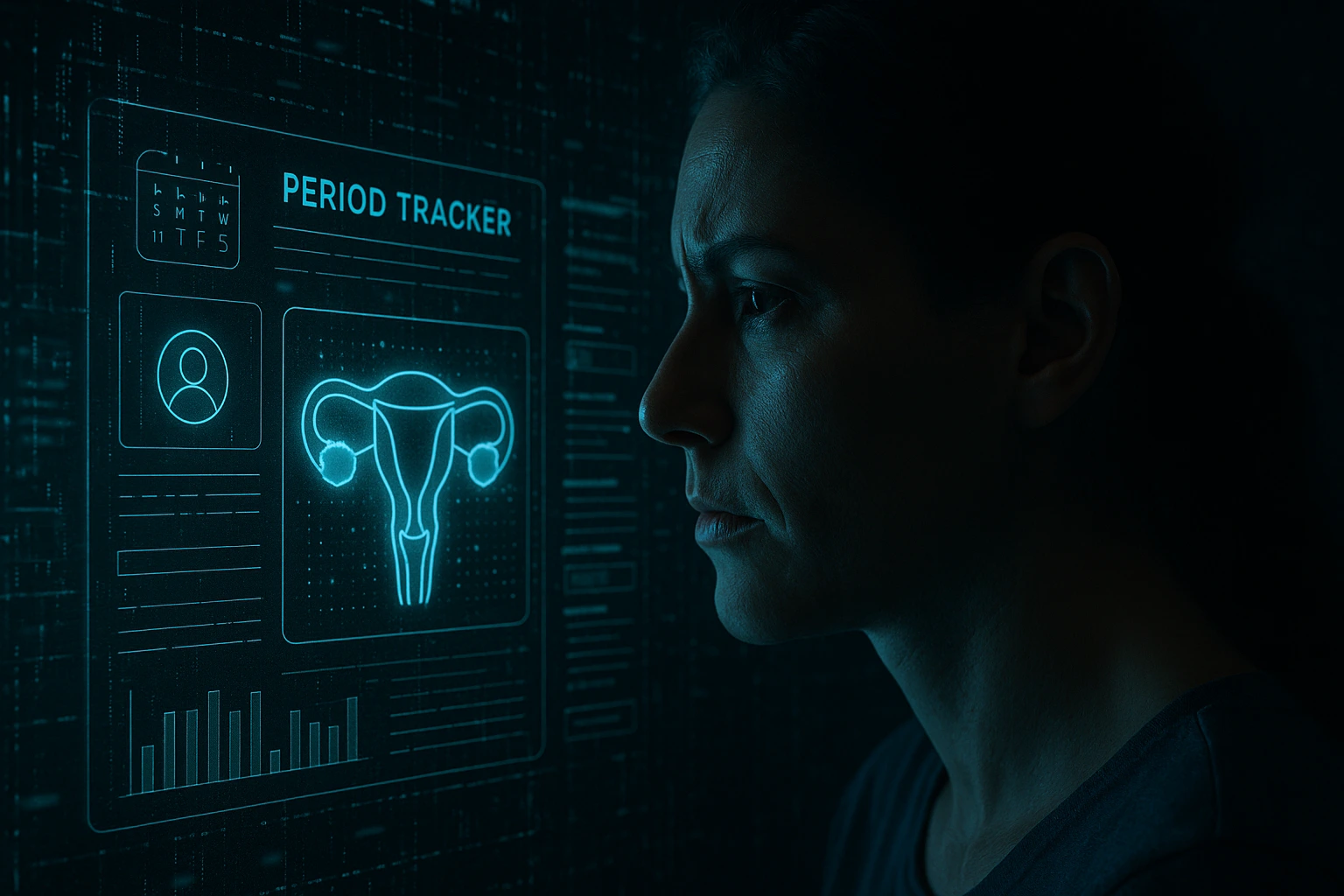

Meta wurde schuldig gesprochen, gegen Datenschutzgesetze verstoßen zu haben, nachdem das Unternehmen heimlich sensible Daten aus der Perioden-Tracking-App Flo gesammelt hatte. Eine Jury in Kalifornien urteilte einstimmig gegen den Technologiekonzern und stellte eine klare Verletzung des „California Invasion of Privacy Act“ fest. Im Mittelpunkt des Falls stand die Nutzung intimer Daten von über 70 Millionen…

-

Als der Dalai Lama seinen 90. Geburtstag feierte, starteten China-nahe Hacker Cyberangriffe auf die tibetische Gemeinschaft. Diese staatlich unterstützten Operationen nutzten gefälschte Apps und nachgeahmte Websites, um Spionagesoftware zu verbreiten. Laut Forschern nutzten die Kampagnen kulturell gestaltete Köder, um Nutzer dazu zu bringen, Malware herunterzuladen. Die Opfer installierten unwissentlich Apps, die Gh0st RAT oder PhantomNet…

-

Eine groß angelegte Cybercrime-Kampagne namens ClickTok zielt auf TikTok-Shop-Nutzer ab – mit tausenden gefälschten Webseiten und trojanisierten Mobil-Apps. Die Betrüger nutzen KI-generierte Inhalte, um Opfer in Phishing-Fallen zu locken oder Malware zu verbreiten, die Geld und sensible Daten stiehlt. So funktioniert der Betrug Die Kampagne beginnt mit realistisch wirkenden TikTok-Videos und Werbeanzeigen, die exklusive Angebote…

-

Cloudflare hat aufgedeckt, dass Perplexity Scraping-Regeln missachtet, indem es Schutzmechanismen auf Webseiten umgeht und Inhalte abruft, die eigentlich gesperrt sind. Die KI-basierte Suchmaschine soll nicht deklarierte Crawler eingesetzt haben, um Daten von Seiten zu sammeln, die Bots ausdrücklich über robots.txt und Firewalls blockiert hatten. So hat Perplexity die Regeln umgangen Als Webseiten die bekannten Crawler…