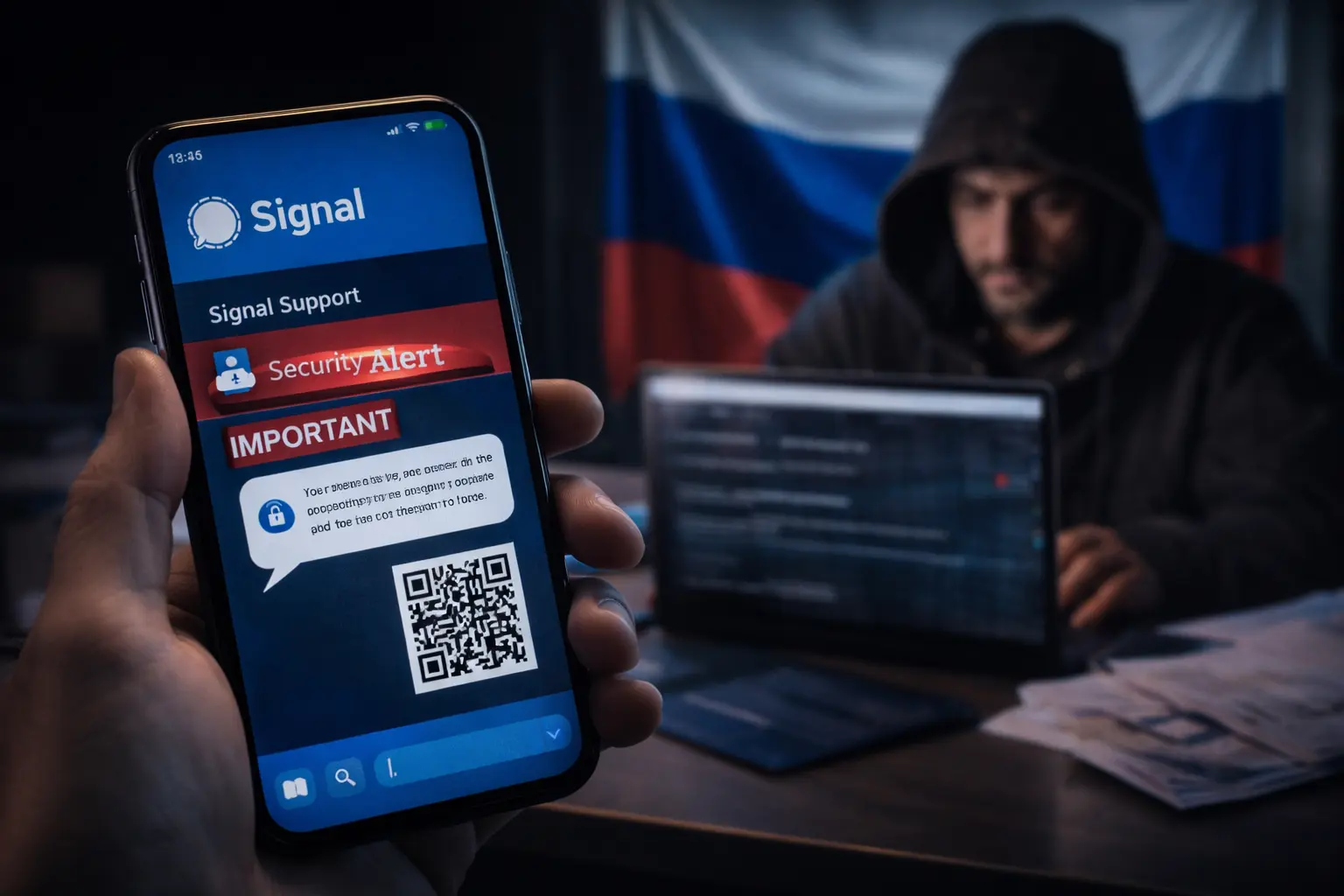

Eine neue Welle gezielter Angriffe verlagert den Fokus weg vom Brechen von Verschlüsselung hin zur Ausnutzung von Nutzern. Die Signal-Phishingkampagne, die mit russischen Geheimdiensten in Verbindung steht, zeigt, wie sichere Messaging-Plattformen dennoch durch Kontoübernahmen kompromittiert werden können. Anstatt die Technologie anzugreifen, zielen Bedrohungsakteure darauf ab, wie Menschen sie nutzen.

Gezielte Kampagne konzentriert sich auf den Kontozugriff

Die Kampagne zielt darauf ab, Zugriff auf Benutzerkonten zu erlangen, anstatt technische Schwachstellen auszunutzen. Angreifer kontaktieren Opfer direkt und geben sich häufig als vertrauenswürdige Kontakte oder legitime Dienste aus.

Diese Nachrichten sind so gestaltet, dass sie glaubwürdig und zeitkritisch wirken. Dadurch steigt die Wahrscheinlichkeit, dass Betroffene reagieren, ohne die Anfrage zu überprüfen. Sobald der Kontakt hergestellt ist, führen die Angreifer die Opfer durch Schritte, die ihnen Zugriff auf deren Konten verschaffen.

Dieser Ansatz ermöglicht es Bedrohungsakteuren, traditionelle Sicherheitskontrollen zu umgehen, ohne Alarme auszulösen, die mit Systemschwachstellen verbunden sind.

Missbrauch von Verifizierungsprozessen ermöglicht Kontoübernahme

Die zentrale Methode besteht im Missbrauch von Verifizierungsprozessen. Opfer werden dazu verleitet, Anmeldecodes weiterzugeben oder bösartige QR-Codes zu scannen.

Diese Handlungen ermöglichen es Angreifern, ihre eigenen Geräte mit dem Konto des Opfers zu verknüpfen. In einigen Fällen können sie die vollständige Kontrolle übernehmen, ohne dass der Nutzer dies sofort bemerkt.

Die Technik vermeidet eine direkte Interaktion mit der Verschlüsselung selbst. Stattdessen werden legitime Funktionen auf eine nicht vorgesehene Weise genutzt, um Zugriff zu erlangen.

Social Engineering treibt den Erfolg

Die Kampagne basiert stark auf Social Engineering. Die Nachrichten sind sorgfältig gestaltet, um Ton und Kontext realer Kommunikation nachzuahmen.

Angreifer nutzen Dringlichkeit, Autorität oder Vertrautheit, um Opfer zu schnellen Entscheidungen zu bewegen. Dadurch sinkt die Wahrscheinlichkeit, dass Betroffene die Anfrage hinterfragen.

Die Wirksamkeit dieser Methode zeigt ein klares Muster. Menschliches Verhalten lässt sich weiterhin leichter ausnutzen als technisch abgesicherte Systeme.

Hochwertige Zielpersonen im Fokus

Die Operation richtet sich gegen Personen mit Zugang zu sensiblen Informationen. Dazu zählen Regierungsbeamte, Journalisten und andere Akteure in politischen oder strategischen Bereichen.

Durch die Kompromittierung dieser Konten erhalten Angreifer Einblick in private Gespräche und Netzwerke. Zudem können sie die übernommenen Konten nutzen, um den Angriff weiter auszubreiten.

Jeder erfolgreiche Zugriff wird so zu einem potenziellen Einstiegspunkt für umfassendere nachrichtendienstliche Aktivitäten.

Ein Wandel der Angriffsstrategie

Die Signal-Phishingkampagne spiegelt einen breiteren Wandel in Cyberoperationen wider. Angreifer entfernen sich von komplexen technischen Angriffen und setzen zunehmend auf skalierbare, menschenzentrierte Methoden.

Diese Strategie senkt die Kosten von Angriffen, während die Wirkung hoch bleibt. Gleichzeitig erschwert sie die Erkennung, da die Aktivitäten oft wie normales Nutzerverhalten erscheinen.

Mit der Weiterentwicklung dieser Methoden ist zu erwarten, dass sich ähnliche Kampagnen auf andere Plattformen ausweiten.

Fazit

Die Signal-Phishingkampagne, die mit russischen Geheimdiensten in Verbindung steht, zeigt, wie sich moderne Bedrohungen an starke Verschlüsselung anpassen. Anstatt sichere Systeme zu brechen, umgehen Angreifer sie, indem sie direkt auf Nutzer abzielen.

Dieser Wandel verändert den Umgang mit Sicherheit. Der Schutz von Konten hängt heute ebenso stark vom Verhalten und Bewusstsein der Nutzer ab wie von technischen Sicherheitsmaßnahmen.

0 Kommentare zu „Signal-Phishing wird mit russischen Geheimdiensten in Verbindung gebracht“