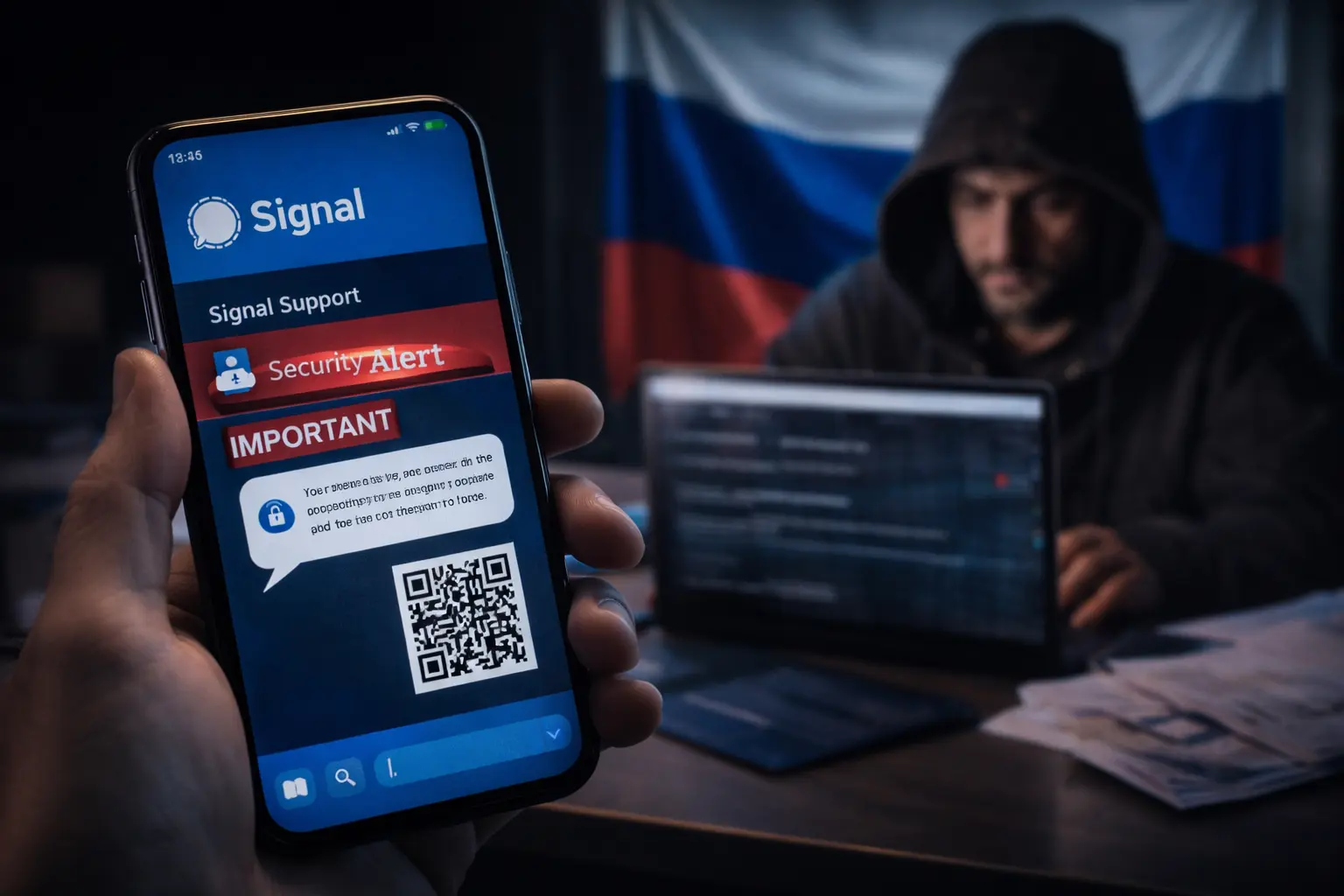

En ny våg av riktade attacker flyttar fokus bort från att bryta kryptering och mot att utnyttja användare. Signal-phishingkampanjen, kopplad till rysk underrättelsetjänst, visar hur säkra meddelandeplattformar ändå kan komprometteras genom kontokapning. I stället för att attackera tekniken riktar sig hotaktörer mot hur människor använder den.

Riktad kampanj fokuserar på kontotillgång

Kampanjen kretsar kring att få tillgång till användarkonton snarare än att utnyttja tekniska brister. Angripare kontaktar sina offer direkt och utger sig ofta för att vara betrodda kontakter eller legitima tjänster.

Dessa meddelanden är utformade för att framstå som trovärdiga och tidskritiska. Det ökar sannolikheten att målen agerar utan att verifiera begäran. När kontakten väl är etablerad guidar angriparna offren genom steg som ger åtkomst till deras konton.

Metoden gör det möjligt för hotaktörer att kringgå traditionella säkerhetskontroller utan att utlösa larm kopplade till systemsvagheter.

Missbruk av verifiering möjliggör kapning

Den centrala metoden bygger på att utnyttja verifieringsprocesser. Offren luras att dela inloggningskoder eller skanna skadliga QR-koder.

Dessa åtgärder gör det möjligt för angripare att koppla sina egna enheter till offrets konto. I vissa fall kan de ta full kontroll utan att användaren märker det direkt.

Tekniken undviker att angripa krypteringen i sig. I stället används legitima funktioner på ett sätt som inte var avsett för att få åtkomst.

Social manipulation driver framgång

Kampanjen bygger i hög grad på social manipulation. Meddelandena utformas noggrant för att matcha ton och sammanhang i verklig kommunikation.

Angripare använder brådska, auktoritet eller igenkänning för att få offren att fatta snabba beslut. Det minskar sannolikheten att målen ifrågasätter begäran.

Effektiviteten i denna metod visar ett tydligt mönster. Mänskligt beteende är fortfarande lättare att utnyttja än tekniskt skyddade system.

Högt värderade individer i fokus

Operationen riktar sig mot personer med tillgång till känslig information. Det inkluderar myndighetspersoner, journalister och andra i politiska eller strategiska miljöer.

Genom att kompromettera dessa konton får angripare insyn i privata samtal och nätverk. De kan också använda de kapade kontona för att sprida attacken vidare.

Varje lyckat intrång blir därmed en potentiell ingångspunkt för bredare underrättelseinsamling.

Ett skifte i angreppsstrategi

Signal-phishingkampanjen speglar en bredare förändring inom cyberoperationer. Angripare rör sig bort från komplexa tekniska attacker och mot skalbara, människofokuserade metoder.

Denna strategi sänker kostnaden för attacker samtidigt som effekten förblir hög. Den gör också upptäckt svårare, eftersom aktiviteten ofta liknar normalt användarbeteende.

I takt med att dessa metoder utvecklas kommer liknande kampanjer sannolikt att spridas till andra plattformar.

Slutsats

Signal-phishing kopplad till rysk underrättelsetjänst visar hur moderna hot anpassar sig till stark kryptering. I stället för att bryta säkra system arbetar angripare runt dem genom att rikta sig direkt mot användare.

Detta skifte förändrar hur säkerhet bör hanteras. Skydd av konton beror nu lika mycket på användarnas medvetenhet som på tekniska skyddsåtgärder.

0 svar till ”Signal-phishing kopplas till rysk underrättelsetjänst”