ClickFix App-V-Malwareangriffe zeigen, wie Bedrohungsakteure ihre Methoden der sozialen Manipulation weiter verfeinern. Angreifer missbrauchen inzwischen vertrauenswürdige Windows-Komponenten, um Schadsoftware auf Systeme von Opfern zu bringen. Sie setzen auf gefälschte CAPTCHA- und Verifizierungsaufforderungen sowie auf Microsofts Application-Virtualization-Framework, um Sicherheitskontrollen zu umgehen. Der Angriff funktioniert, weil Nutzer selbst dazu gebracht werden, die schädlichen Schritte auszuführen.

Die Kampagne verdeutlicht einen grundlegenden Wandel in der Cyberkriminalität. Angreifer setzen zunehmend auf Täuschung und integrierte Systemwerkzeuge statt auf klassische Software-Exploits.

Wie die ClickFix-Technik funktioniert

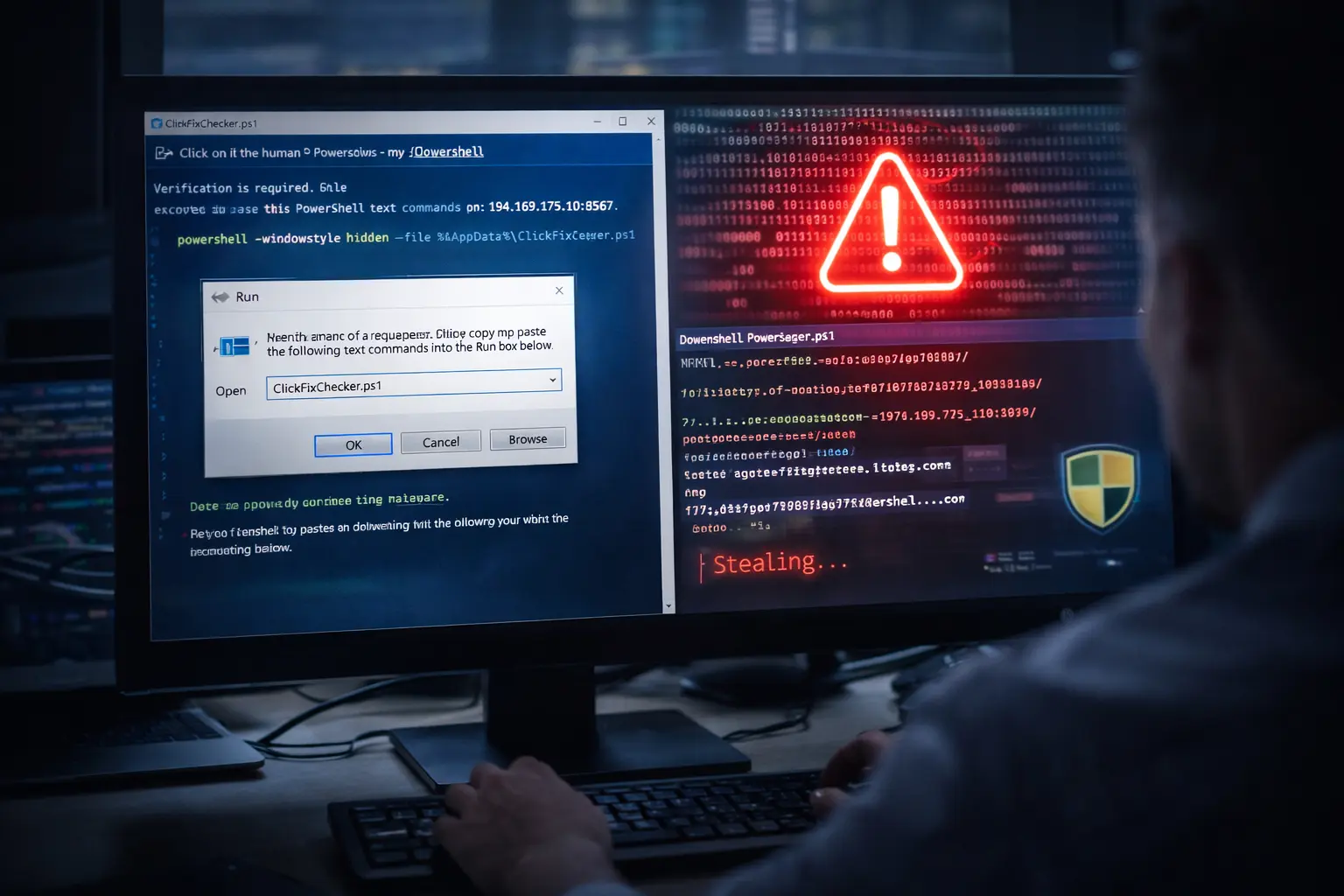

Der Angriff beginnt mit einer bösartigen Webseite, die eine gefälschte CAPTCHA- oder Verifizierungsabfrage anzeigt. Die Seite fordert Nutzer auf, Befehle zu kopieren und in den Windows-Ausführen-Dialog einzufügen. Betroffene glauben, einen harmlosen Verifizierungsschritt auszuführen, was das Misstrauen deutlich senkt.

Nach der Ausführung startet der Befehl ein Windows-App-V-Skript. Dieses aktiviert sofort PowerShell im Hintergrund und leitet den Prozess zur Installation der Malware ein.

Warum Angreifer App-V-Skripte missbrauchen

Windows-App-V-Skripte sind digital signiert und gelten als vertrauenswürdige Systemkomponenten. Sicherheitslösungen lassen ihre Ausführung daher häufig ohne Unterbrechung zu. Angreifer nutzen dieses Vertrauen gezielt aus und verwenden App-V als Transportmechanismus für schädliche Befehle.

Dadurch fügt sich der Angriff nahtlos in normales Systemverhalten ein. Klassische signaturbasierte Schutzmechanismen erkennen die Bedrohung in frühen Phasen oft nicht.

Über die Angriffskette ausgelieferte Malware

Nach der Ausführung installiert der Angriff informationsstehlende Malware. Diese Schadsoftware sammelt aktiv Browserdaten, gespeicherte Zugangsdaten, Session-Tokens und weitere sensible Informationen. Einige Varianten sorgen zudem für Persistenz und laden zusätzliche Malware-Module nach.

Die erbeuteten Daten nutzen Angreifer häufig für Kontoübernahmen, Betrug oder den weitergehenden Zugriff auf Netzwerke. Ein einzelnes kompromittiertes Endgerät kann dadurch größere Umgebungen gefährden.

Warum Nutzer auf ClickFix-Angriffe hereinfallen

ClickFix App-V-Angriffe sind erfolgreich, weil sie gezielt das Vertrauen von Nutzern ausnutzen. Viele Anwender lösen regelmäßig CAPTCHA-Abfragen und folgen Bildschirmhinweisen ohne Zögern. Angreifer ahmen diese vertrauten Abläufe nach, um Hemmschwellen abzubauen.

Der Einsatz integrierter Windows-Werkzeuge senkt die Aufmerksamkeit zusätzlich. Systemfunktionen werden selten hinterfragt, selbst wenn sie sich ungewöhnlich verhalten.

Wie Organisationen das Risiko reduzieren können

Unternehmen sollten unnötige Skriptausführungen einschränken und PowerShell-Aktivitäten eng überwachen. Verhaltensbasierte Endpoint-Schutzlösungen bieten eine deutlich bessere Erkennung als reine Signaturansätze. App-V sollte deaktiviert oder stark eingeschränkt werden, wenn es keinen klaren betrieblichen Zweck erfüllt.

Schulungen zur Sicherheitsaufklärung bleiben essenziell. Mitarbeitende müssen wissen, dass seriöse Webseiten Nutzer niemals auffordern, manuell Befehle zur Verifizierung auszuführen.

Fazit

ClickFix App-V-Malwareangriffe zeigen, wie Cyberkriminelle gezielt das Vertrauen in Windows-Komponenten ausnutzen. Indem sie Nutzer dazu bringen, schädliche Befehle über legitime Skripte selbst auszuführen, schaffen Angreifer eine unauffällige und wirkungsvolle Angriffsmethode. Das Risiko lässt sich durch eine Kombination aus technischen Schutzmaßnahmen, kontinuierlicher Überwachung und gestärktem Sicherheitsbewusstsein deutlich senken.

0 Kommentare zu „ClickFix-App-V-Angriffe missbrauchen Windows-Skripte zur Verbreitung von Malware“