ClickFix App-V-malwareangrep viser hvordan trusselaktører fortsetter å finjustere sosial manipulering. Angripere misbruker nå betrodde Windows-komponenter for å levere skadevare til offersystemer. De benytter falske verifiseringsmeldinger og Microsofts Application Virtualization-rammeverk for å omgå sikkerhetskontroller. Metoden lykkes fordi brukerne selv blir overbevist om å utløse angrepet.

Kampanjen illustrerer et bredere skifte innen cyberkriminalitet. Angripere foretrekker i økende grad bedrag og innebygde systemverktøy fremfor å utnytte klassiske programvaresårbarheter.

Hvordan ClickFix-teknikken fungerer

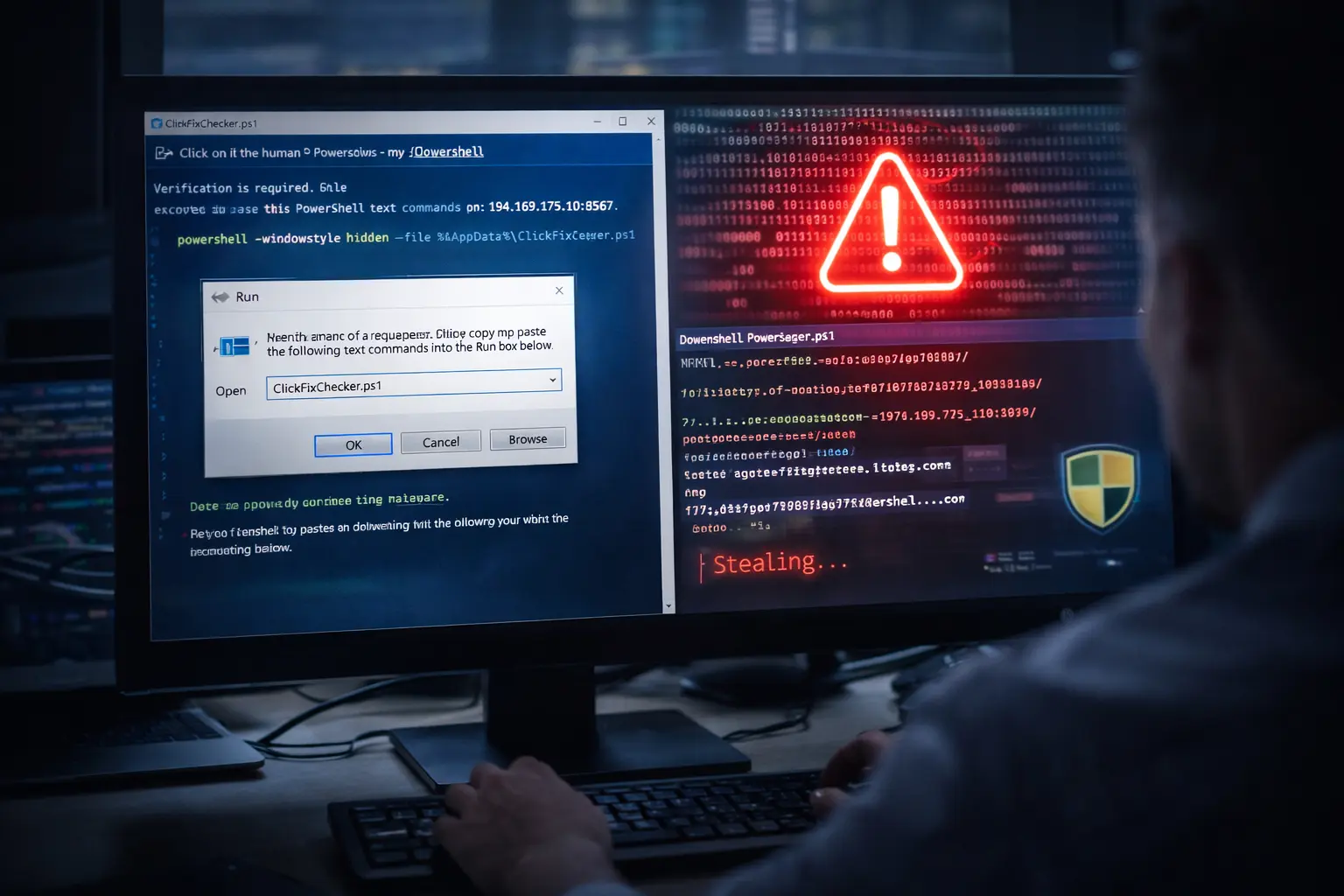

Angrepet starter når en ondsinnet nettside viser en falsk CAPTCHA- eller verifiseringsforespørsel. Siden instruerer brukeren til å kopiere og lime inn kommandoer i Windows Kjør-dialogen. Offeret oppfatter dette som et rutinemessig sikkerhetstiltak, noe som reduserer skepsis.

Når kommandoen kjøres, starter den et Windows App-V-skript. Skriptet aktiverer umiddelbart PowerShell i bakgrunnen og setter i gang prosessen med å distribuere skadevare.

Hvorfor angripere misbruker App-V-skript

Windows App-V-skript er digitalt signerte og fungerer som betrodde systemkomponenter. Sikkerhetsverktøy tillater ofte at disse kjøres uten avbrudd. Angripere utnytter denne tilliten ved å bruke App-V som leveringsmekanisme for ondsinnede kommandoer.

Denne tilnærmingen gjør at skadevaren smelter inn i normal systemaktivitet. Tradisjonelle signaturbaserte forsvar har derfor problemer med å oppdage angrepet i en tidlig fase.

Skadevare som leveres gjennom angrepskjeden

Etter kjøring installerer angrepet informasjonstyvende skadevare. Disse lastene samler aktivt inn nettleserdata, lagrede legitimasjonsopplysninger, øktokener og annen sensitiv informasjon. Enkelte varianter etablerer også vedvarende tilgang og laster ned ytterligere skadevarekomponenter.

Når angriperne får tilgang til disse dataene, bruker de dem ofte til kontoovertakelser, økonomisk svindel eller videre nettverksinntrenging. Ett kompromittert endepunkt kan dermed eksponere større miljøer.

Hvorfor brukere lar seg lure av ClickFix-angrep

ClickFix App-V-angrep lykkes fordi de utnytter brukernes tillit. Mange brukere løser CAPTCHA-utfordringer jevnlig og følger instruksjoner på skjermen uten å stille spørsmål. Angriperne etterligner disse kjente arbeidsflytene for å senke terskelen for handling.

Bruken av innebygde Windows-verktøy reduserer mistanken ytterligere. Brukere stiller sjelden spørsmål ved systemfunksjoner, selv når de brukes på uvanlige måter.

Hvordan organisasjoner kan redusere eksponering

Organisasjoner bør begrense unødvendig skriptkjøring og overvåke PowerShell-aktivitet nøye. Atferdsbaserte endepunktbeskyttelser gir bedre deteksjon enn rene signaturbaserte løsninger. App-V bør deaktiveres eller begrenses der teknologien ikke har et klart driftsmessig formål.

Opplæring i sikkerhetsbevissthet er fortsatt avgjørende. Ansatte må forstå at legitime nettsteder aldri ber brukere om å manuelt kjøre kommandoer som en del av verifiseringsprosesser.

Konklusjon

ClickFix App-V-malwareangrep viser hvordan cyberkriminelle utnytter tilliten til Windows-komponenter. Ved å overbevise brukere om å kjøre ondsinnede kommandoer gjennom legitime skript får angriperne en skjult og effektiv leveringsmetode. Risikoen kan reduseres gjennom en kombinasjon av tekniske kontrolltiltak, kontinuerlig overvåking og økt brukerbevissthet.

0 svar til “ClickFix App-V-angrep misbruker Windows-skript for å spre skadevare”